Поиск

Показаны результаты для тегов 'эксперты'.

Найдено: 17 результатов

-

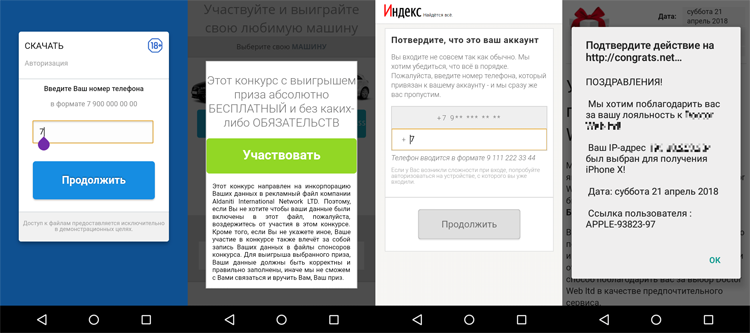

Специалисты компании «Доктор Веб» обнаружили в магазине приложений Google Play более сотни вредоносных программных продуктов, выдающих себя за известное или полезное ПО и используемых злоумышленниками в различных мошеннических схемах. В частности, вирусными аналитиками «Доктор Веб» были выявлены вредоносные приложения, замаскированные под официальные клиентские программы крупных торговых сетей, букмекерских контор и популярных интернет-сервисов. Подобного рода софт в изобилии представлен в Google Play и активно используется киберпреступниками для подписки обманным путём владельцев Android-смартфонов и планшетов на дорогостоящие мобильные премиум-услуги. Схема работы мошенников довольно простая: у потенциальной жертвы запрашивается номер мобильного телефона, якобы необходимый для получения кода и вымышленного выигрыша. Однако на самом деле этот код используется для подтверждения подписки на платную услугу. Если же заражённое устройство подключено к Интернету, то после ввода номера телефона владелец Android-гаджета подписывается на премиум-услугу автоматически. Компания Google оперативно удаляет подобного рода приложения из Google Play, однако предприимчивые мошенники продолжают добавлять их в каталог почти каждый день. «Для отъёма денег у владельцев мобильных устройств и получения иной выгоды злоумышленники применяют всевозможные уловки, а также изобретают всё новые мошеннические схемы. Именно поэтому устанавливать приложения даже из магазина Google Play необходимо с осторожностью. Стоит обращать внимание на имя разработчика, дату публикации интересующей программы, а также отзывы других пользователей. Эти простые действия помогут снизить риск заражения смартфонов и планшетов», — говорится в информационном сообщении антивирусного вендора.

-

Специалисты компании Blancco опубликовали результаты исследования по безопасности и беспроблемности смартфонов в первом квартале 2018 года. Среди платформы Android самыми проблемными и сбойными оказались смартфоны Samsung, рейтинг сбоев у них достиг 27,4%. На втором месте расположились смартфоны Xiaomi с рейтингом 14,2%, а на третьем — Motorola с 9,6%. Смартфоны с Android страдают от проблем с производительностью, камерой, микрофоном, а также в связи с разрядкой аккумулятора. В первом квартале 2018 года 34% смартфонов на Android имели проблемы с производительностью, тогда как в аналогичном периоде 2017 года этот показатель достигал только 10%. Самым проблемным у Apple стал смартфон iPhone 6 с 22%, на втором месте расположился iPhone 6s с 16%. Эксперты отмечают, что оба этих смартфона имеют ряд проблем с сенсорным экраном, внезапным его отключением или серыми полосами. Больше всего проблем у смартфонов Apple вообще наблюдается с подключением по Bluetooth и Wi-Fi, а также производительностью.

-

Представленная ранее Samsung гигантская 4К LED-панель Cinema Screen с диагональю 10,3 м в каталоге южнокорейского производителя теперь будет проходить как модель серии Onyx. Напомним, что дисплеи указанного типа предназначаются для кинотеатров, где они смогут доказать своё технологическое превосходство над лазерными проекционными системами. На данный момент удостовериться в преимуществах крупногабаритных дисплеев Onyx над традиционными проекторами могут посетители двух южнокорейских, двух китайских и одного кинотеатра в Таиланде. Кроме того, Samsung успела ввести в эксплуатацию ещё два фирменных экрана-рекордсмена за пределами азиатского сектора — в Швейцарии, а также в США, где на днях кинотеатр Pacific Winnetka 12&XD (Чатсворт, штат Калифорния) распахнул двери зала с дисплеем Onyx. Разрешающая способность 4096 × 2160 пикселей и поддержка HDR обеспечат панелям Onyx необходимый уровень чёткости изображения, яркости картинки и насыщенности чёрного цвета, чтобы обойти по качеству используемые в современных кинотеатрах 2К-проекторы. Вдобавок дисплеи для кинотеатров от Samsung способны отображать 3D-контент, что является неотъемлемым атрибутом для полноценного погружения в происходящее по ту сторону экрана. Раскрыть потенциал дисплея Onyx в полной мере удастся лишь при условии перепланировки зрительного зала и его небольшой модернизации. А потому специалисты Samsung сотрудничают с кинотеатрами, чтобы просмотр видео на 4К-экранах сопровождался у зрителя незабываемыми эмоциями. Речь идёт о перепроектировании кресел и выборе оптимального расположения посадочных мест. При этом Samsung берёт на себя не только визуальную составляющую, но и звуковое сопровождение, что предусматривает индивидуальный подход при размещении комплектной аудиосистемы от JBL. В Samsung решили не озвучивать цену на дисплей Onyx, отметив лишь заинтересованность в них со стороны кинотеатров. Руководство южнокорейской компании уверено, что уже к концу 2018 года число действующих 10-метровых экранов увеличится до 30 экземпляров, а через 10 лет дисплеи Onyx будут в каждой стране мира. По данным The Hollywood Reporter, владельцам кинотеатров такие экраны обошлись примерно в $500–$800 тыс. За указанную сумму они могли приобрести два или даже три современных проектора. Вместе с 10-метровым Onyx компания Samsung планирует наладить производство и его 14-метрового аналога с поддержкой стандартов 4К и HDR.

-

- десятиметровый

- 4к-экран

-

(и ещё 8 )

C тегом:

-

Компании и эксперты совместно с профильными ведомствами обсуждают развитие "умного" транспорта в России на базе технологии 5G, сообщили РИА Новости в НП "ГЛОНАСС". На этой неделе прошел круглый стол, организованный НП "ГЛОНАСС", в нем участвовали представители Минкомсвязи РФ, ассоциаций GSMA и GSA, а также специалисты и эксперты ПАО "МТС", ПАО "Мегафон", ПАО "Вымпелком", ООО "Теле2", ПАО "Ростелеком", ГК "Фрештел", Nokia, Ericsson и Qualcomm. "Одной из главных тем обсуждения стала целесообразность применения сетей 5G в "умном" транспорте. Развитие сети 5G будет способствовать массовому применению технологий связи V2X, которые обеспечат коммуникацию автомобилей с инфраструктурой, пешеходами и другими транспортными средствами, что актуально для крупных городов России", — отметил руководитель пресс-службы НП "ГЛОНАСС" Ярослав Федосеев. Сервисы на основе технологий V2X позволяют предупреждать водителя о резких торможениях, перестроениях и других потенциально опасных маневрах, уведомлять о местах проведения ремонтных работ, а также предоставлять дорожную и другую информацию. Федосеев добавил, что применение технологий V2X уже возможно при использовании сетей 4G. Однако, при передаче информации в одной и той же полосе частот, эффективность использования радиочастотного спектра в сети 5G существенно выше. 5G имеет более широкий диапазон и скорость передачи данных, что позволит автомобилям коммуницировать друг с другом и дорожной инфраструктурой на больших скоростях движения с обеспечением необходимых требований по надежности.

-

Специалистам компаний Abuse.ch, BrillantIT и Proofpoint удалось осуществить синкхолинг (подмена и перенаправление трафика на подставные web-серверы) управляющей инфраструктуры сети EITest, состоящей из более чем 52 тыс. взломанных серверов. EITest, которую еще называют «королем дистрибуции трафика», используется злоумышленниками для перенаправления пользователей на вредоносные сайты, страницы с эксплоит-китами, в том числе Angler и RIG, мошенническими схемами техподдержки и пр. На подпольном рынке EITest появилась в 2011 году и изначально ее операторы использовали сеть только для собственных целей - в основном перенаправления трафика на сайты с набором эксплоитов Glazunov, служащего для заражения устройств трояном Zaccess. На тот момент EITest не представляла особую угрозу, однако в 2013 году ее создатели начали перерабатывать структуру сети и годом спустя стали сдавать ее в аренду другим вирусописателям. Согласно данным эксперта Proofpoint, известного как Kafeine, команда EITest начала продавать перехваченный трафик со взломанных сайтов по $20 за 1 тыс. пользователей. В начале нынешнего года специалисты BrillantIT смогли раскрыть метод подключения инфицированных сайтов к управляющей инфраструктуре и перехватить домен stat-dns.com, что позволило им захватить контроль над всей операцией EITest. Ежедневно ботнет обрабатывал трафик с более чем 52 тыс. зараженных сайтов, в основном ресурсов на WordPress. По словам исследователей, операторы EITest не пытаются восстановить контроль над сетью, не исключено, что они формируют новый ботнет. В настоящее время на подпольном рынке предлагаются услуги нескольких сетей для распространения вредоносного ПО, например, Fobos, Ngay и Seamless. Еще два игрока - Afraidgate и псевдо Darkleech - в последние несколько месяцев никак не проявляют себя.

-

- эксперты

- перехватили

- (и ещё 6 )

-

Специалисты компании Group-IB прогнозируют рост хакерской и мошеннической активности в преддверии Чемпионата мира по футболу 2018 года. По словам экспертов, ожидается стремительный рост количества фишинговых сайтов, троянов, DDoS-атак, а также диверсий. «В преддверии чемпионата мира по футболу мы ожидаем всплеска вредоносной активности по всем направлениям: фишинг, трояны, POS-трояны, DDoS, целевые атаки, диверсии», — отметили исследователи. Эксперты также ожидают рост активности злоумышленников, стремящихся похитить конфиденциальную информацию и данные банковских карт. «Технические специалисты ФСБ проверяют отели, где будут жить игроки и персонал команд — участниц чемпионата мира по футболу. Представители спецслужб тестируют установленное в гостиницах Wi-Fi оборудование, поскольку, перехватив сессию в публичной Wi-Fi-сети, злоумышленники могут авторизоваться и получить все или почти все данные постояльцев — доступ к социальным сетям, банковским аккаунтам», — сообщили эксперты. По данным исследователей, с начала года количество фишинговых сайтов, эксплуатирующих в названии слова «FIFA», «WorldСup2018», «tickets» и пр. существенно выросло. В основном подобные сайты ориентированы на незаконную продажу билетов, кражу данных банковских карт и распространение вредоносного ПО, пояснили специалисты. «Резкое увеличение началось в 2014 году, когда было зарегистрировано порядка 3 тыс. доменных имен, в 2015 — 4 тыс., в 2016 — 5,5 тыс., а в 2017 еще 13,5 тысяч. Как минимум 1500 доменов были созданы целенаправленно под мировой турнир по футболу FIFA в России», — добавили они. Напомним, ранее кибератаке подвергся сайт зимних Олимпийских игр в Пхенчане. В ходе атаки хакеры нарушили работу цифрового интерактивного телевидения в главном пресс-центре и вызвали сбои в работе сети Wi-Fi на стадионе.

-

На днях целый ряд известных экспертов по безопасности и профессоров криптографии воспользовались Твиттером, чтобы обратиться к инвесторам с призывом не вкладывать деньги в криптовалюту IOTA, а разработчикам — не сотрудничать с проектом в вопросах повышения безопасности системы. Посты с обращением появились в Твиттере вскоре после того, как группой внешних экспертов по безопасности была обнародована переписка среди участников сообщества IOTA, отразившая явно негативную реакцию разработчиков на раскрытие критического недостатка в одном из криптографических «строительных блоков» платформы. В частности, в электронном послании основателя IOTA Сергея Иванчегло (Sergey Ivancheglo) члену группы безопасности из Бостонского университета содержатся угрозы судебного преследования, что вызвало у многих научных исследователей осуждение данного проекта. В числе осудивших поведение команды IOTA находится Мэтью Грин (Matthew Green), эксперт по прикладной криптографии из Университета Джона Хопкинса, являющийся одним из создателей популярной криптовалюты с открытым исходным кодом Zcash. В сообществе IOTA имеется немало людей, считающих, что система, которая в настоящее время опирается на решения центрального оператора, называемого «координатором», не так децентрализована, как рекламируется. Те, кто придерживаются этой позиции, как, например, Рик Дадли (Rick Dudley), советник по архитектуре блокчейн и консультант из Нью-Йорка, отмечают, что команда, стоящая за платформой IOTA, сделала чрезвычайно трудным для внешних исследователей оценить технологию. «В основном, что они сделали — предоставили несколько источников и документов, которые описывают только часть системы. Остальная часть системы секретна. Что совершенно противоречит целям (проекта)», — говорит Дадли. Эти споры, похоже, привели к тому, что прошлым летом команда IOTA пригласила группу исследователей безопасности проекта Digital Currency Initiative (DCI) из MIT для поиска уязвимостей. После проверки команда, возглавляемая Итаном Хейлманом (Ethan Heilman), экспертом по вопросам безопасности из Бостонского университета, действительно нашла проблему. Исследователи раскрыли разработчикам IOTA, что созданная ими пользовательская хеш-функция Curl является уязвимой к дифференциальному криптоанализу. Разработчики IOTA приняли совет учёных, заменив их собственный экспериментальный криптографический инструмент на проверенную альтернативу. Но затем IOTA оспорила некоторые из выводов исследователей и в конечном итоге предположила, что их публикация представляет собой академическое мошенничество. Капитализация криптовалюты IOTA составляет в настоящее время около $5,37 млрд, и эта криптовалюта находится в Топ-10 рейтинга сервиса CoinMarketCap.

-

- iota

- инвестировать

-

(и ещё 3 )

C тегом:

-

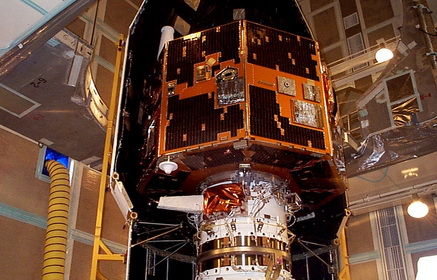

Специалисты Национального управления США по аэронавтике и исследованию космического пространства (NASA) намерены попытаться возобновить эксплуатацию научного спутника IMAGE (Imager for Magnetopause-to-Aurora Global Exploration). Этот аппарат, считавшийся с декабря 2005 года вышедшим из строя после нескольких лет работы, был обнаружен канадским астрономом-любителем к изумлению экспертов NASA несколько недель назад полностью функционирующим. Как сообщил Ричард Берли - сотрудник Центра космических полетов имени Годдарда, входящего в структуру NASA и расположенного в Гринбелте (штат Мэриленд), сложно предсказать, сколько времени уйдет на подготовительную работу, прежде чем специалисты попробуют вновь приступить к эксплуатации спутника. "Пока в центре нашего внимания находится операционное "здоровье" этого космического аппарата", - пояснил Берли, который в прошлом возглавлял центр управления миссией IMAGE. Этот аппарат, предназначенный для изучения магнитосферы Земли, был выведен в космос 25 марта 2000 года. Связь со спутником пропала в ноябре 2004 года, хотя предполагалось, что он выработает свой ресурс гораздо раньше - в течение двух лет после запуска. По словам Берли, специалисты уже передали штаб-квартире NASA свои прогнозы по поводу того, как быстро может быть воссоздано программное и аппаратное обеспечение, требующееся для "необходимой проверки и включения аппарата IMAGE". Берли уточнил, что не владеет информацией насчет того, когда штаб-квартира NASA даст экспертам команду начать выполнение необходимых работ. "Кроме того, спутник IMAGE, как представляется, стабилен в своем безопасном режиме, что снижает срочность решения вопроса о том, как наиболее эффективно вновь включить установленные на нем научные инструменты", - подчеркнул Берли. Согласно изложенной им информации, NASA ведет диагностику аппарата, чтобы убедиться, что тот все еще работоспособен и будет передавать представляющие ценность научные данные на протяжении какого-то времени после возобновления эксплуатации. Блок обработки сведений, передаваемых спутником, понадобится лишь в том случае, если NASA поймет, что IMAGE действительно способен какое-то время приносить пользу ученым, отметил представитель Центра имени Годдарда. При этом он заверил, что на восстановление блока обработки сведений с аппарата IMAGE не уйдет много времени. Спутник IMAGE случайно "нашел" 20 января текущего года житель провинции Британская Колумбия в Канаде Скотт Тилли. 29 января NASA подтвердило, что обнаруженный им на высокой околоземной орбите аппарат действительно является спутником IMAGE. Сейчас нет ясности, по какой причине аппарат сначала прекратил работу, но потом вновь возобновил ее.

-

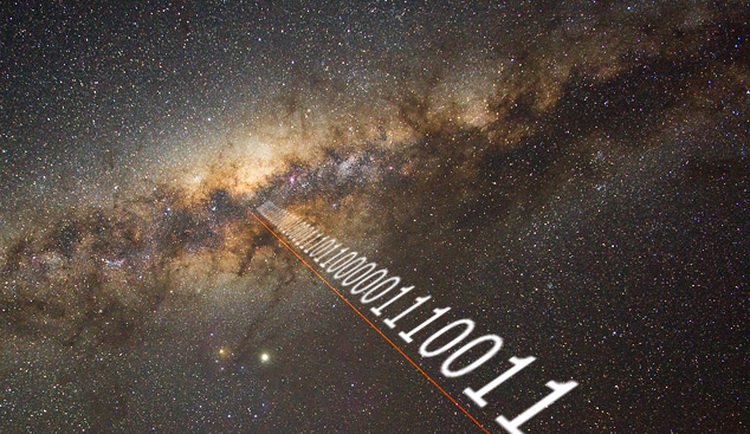

Приблизительно полстолетия назад астроном Корнеллского университета Фрэнк Дрейк начал в Национальной Радиоастрономической Обсерватории в Грин Бэнк один из первых экспериментов SETI, получивший название проект «Озма». С тех пор ученые провели множество других аналогичных исследований в надежде обнаружить так называемые «техносигнатуры» — доказательства существования на просторах космоса технологически развитых цивилизаций (например, те же радиосообщения). Многие считают, что если бы человечество прямо сейчас получило сообщение от внеземной цивилизации, то это событие стало бы величайшим за всю историю нашего существования. Однако есть и те, кто считает, что подобное сообщение может нести потенциальную угрозу для всего человечества. Недавно на просторах Сети появилась статья, авторы которой, опираясь на множество детально исследованных возможностей, рассуждают на тему того, каким образом мы могли бы обезопасить себя от подобного рода вредоносного «спама». Работа опубликована на сайте Arxiv.org. Исследование проводилось Майклом Хиппке, независимым ученым из Зоннебергской обсерватории (Германия), а также профессором физики высоких энергий Джоном Лёрндом из Гавайского университета. Вместе они решили оценить риски экспериментов Института SETI и, что более важно, пришли, по их мнению, к неутешительным результатам. Следует сразу сказать, что мнение о потенциальной угрозе внеземной цивилизации для человечества – это не просто разрекламированная присказка. Десятилетиями ученые рассматривали этот аспект как одну из возможностей и даже изучали вопрос о том, будут ли потенциальные выгоды от обнаружения внеземной разумной цивилизации превосходить потенциальный риск такой встречи. В итоге некоторые теоретики пришли к мнению, что люди не должны поддерживать работу SETI вовсе и мы должны приложить все усилия на то, чтобы скрыть нашу планету от сторонних глаз. Лёрнд в разговоре с журналистами портала Universe Today отметил, что даже среди исследователей Института SETI никогда не было согласия в вопросе о том, будет ли внеземная разумная жизнь доброжелательной по отношению к нам: «Нет никакой веской причины верить в доброжелательность внеземных цивилизаций. Даже если предположить, что эти цивилизации имеют богатую историю, культуру, гораздо мудрее и старше нас. В этом вопросе я склонен больше полагаться на то, что говорит нам наша собственная история. Разве были случаи, когда встреча менее продвинутого и более продвинутого в технологическом плане общества заканчивалась хорошо для первого? Конечно, вероятность иного развития событий всегда существует, но я часто представляю себе события фильма «Чужой». Потому как он, на мой взгляд, более правдоподобно отражает то, что нас ожидает в случае встречи с инопланетянами». Если рассуждать в таком ключе, то мысль о потенциальной угрозе, которая может содержаться в сообщениях от внеземных цивилизаций, действительно имеет под собой почву. Учитывая предполагаемые размеры Вселенной и ограничения, накладываемые специальной теорией относительности (в частности речь идет об отсутствии способа двигаться быстрее скорости света), логичнее предположить, что для какой-нибудь технологически продвинутой цивилизации гораздо эффективнее, дешевле и проще будет отправить вредоносные сообщения, способные уничтожить другие цивилизации, вместо того чтобы, скажем, перебрасывать свой космический флот с той же целью. Исходя из этого, Лёрнд и Хиппке советуют SETI при получении сигналов, подозрительных и потенциально опасных, их «изолировать», а еще лучше – просто удалять. Исследователи выдвигают сразу несколько гипотез о том, как эти сигналы могут нам угрожать. Помимо очевидного варианта с сообщением, которое может содержать дезинформацию, направленную на то, чтобы посеять панику среди нашего населения и привести к тотальному саморазрушению общества, есть также вероятность того, что сигналы могут содержать вирусы или какие-нибудь другие закодированные вредоносные технологии, способные, например, привести в негодность все наши компьютеры и вообще все электронные приборы. Авторы статьи особо отмечают, что основная проблема кроется в том, что подобные вредоносные сообщения могут приниматься сразу в нескольких местах на нашей планете, что, в свою очередь, увеличивает потенциальный масштаб катастрофы, переводя ее из разряда локальной уже в глобальную. Беда в том, отмечают исследователи, что согласно действующей «Декларации принципов, касающихся действий после обнаружения внеземного разума» (Declaration of Principles Concerning Activities Following the Detection of Extraterrestrial Intelligence), принятой Международной академией астронавтики в 1989 году и дополненной в 2010 году, мы ничего не можем с этим поделать. Шестой пункт этой декларации устанавливает следующее: «Чтобы открытие было подтверждено и проконтролировано, любые данные, имеющие отношение к обнаружению, должны быть зарегистрированы и постоянно храниться для самого широкого использования в форме, доступной для позднейшего анализа и интерпретации. C целью объективного анализа и интерпретации эти записи следует предоставить в распоряжение международных институтов, перечисленных выше, и членов научного сообщества». Другими словами, если мы получим сигнал от внеземной цивилизации, то, скорее всего, доступ к нему станет открытым для всего научного сообщества еще до того, как будет подтверждена или опровергнута его потенциальная угроза. Даже если будет только один получатель сигнала, который предпримет все меры для того, чтобы сохранить сообщение под строжайшим запретом, то даже в этом случае не пройдет много времени, как другие стороны найдут способ получить к нему доступ. Из этого возникает вопрос: что же мы можем сделать в данном случае? Одним из вариантов, предложенных Хиппке и Лёрндом, является использование аналогового подхода для интерпретации получаемых сообщений, который уже применялся, например, в ходе импровизированного соревнования по расшифровке «инопланетного» сигнала SETI Decrypt Challenge, результаты которого были опубликованы в прошлом году. Сам эксперимент проводился в 2016-м. Его инициатором являлся Рене Хеллер, физик из Института Макса Планка по исследованию Солнечной системы, который повторил легендарный эксперимент астронома Фрэнка Дрейка, доказав, что земляне не глупее представителей внеземных цивилизаций, и если что, то поймут их. Фрагмент «инопланетной шифровки» Хеллер зашифровал «послание» двоичным кодом и представил в виде матрицы, содержащей около двух миллионов единиц и нулей. И бросил вызов интернет-сообществу. Эксперимент стал не только отличным примером, показывающим то, что значит быть исследователем Института SETI, но еще и показал, что и среди обычного населения имеются люди, способные решать такие сложные задачи. Разберутся даже в зашифрованных сигналах. Получат и расшифруют. Хеллер сообщил, что среди 300 поступивших решений 66 оказались правильными. При этом первая правильная расшифровка появилась буквально на следующий день после того, как «послание» было обнародовано. Хиппке и Лёрнд говорят, что перевод полученного сообщения в простой язык и дальнейшая расшифровка может проводиться без использования компьютеров, в автономном режиме. По старинке. С помощью бумаги и ручки. Так мы можем избежать технических проблем. При этом коллективная работа позволит ускорить этот процесс, что соответствует сделанным Хеллером выводам, который считает, что при получении сообщения от внеземных цивилизаций нам не следует скрывать его от народа, а, наоборот, организовать публичное размещение полученных данных с тем, чтобы быстрее их расшифровать. Однако если сообщение будет состоять из сложных кодов или даже содержать алгоритмы некоего автономного ИИ, то в этом случае потребность в использовании высокопроизводительных компьютеров может оказаться неизбежной. В таком случае авторы предлагают использовать другой подход к решению проблемы – изолированные машины, находящиеся в своего рода карантине без доступа к Сети, в которых будет располагаться так называемая «тюрьма для сообщений». «В этом случае подразумевается использование AI box – своеобразной изолированной компьютерной системы, некой «песочницы», внутри которой, в случае чего, будет заперт отправленный нам опасный ИИ. Между этой «песочницей» и внешним миром можно будет наладить лишь минимальный канал для коммуникации», — пишут Хиппке и Лёрнд. Авторы, правда, признают, что, к сожалению, ни одна тюрьма не может быть на 100 процентов эффективной и в конечном итоге сдерживание сообщений в ее рамках может потерпеть неудачу. «Нынешние исследования указывают на то, что даже качественно разработанные «песочницы» могут оказаться бесполезными перед достаточно умным ИИ, способным обмануть или убедить человеческого наблюдателя в своем освобождении». В конце статьи ее авторы сообщают, что единственным реальным решением является бдительность. А если мы сами в дальнейшем планируем отправлять послания в космос, то должны постараться сделать так, чтобы эти сообщения выглядели максимально «дружелюбно» для любых возможных получателей. Настолько, насколько это вообще возможно. «Я думаю, что в подавляющем большинстве случаев сообщение будет рассматриваться доброжелательным. Но быть уверенным в этом на сто процентов невозможно. На месте представителя другой цивилизации вы бы рискнули расшифровать сообщение, которое в 99 процентах случаев содержало бы информацию о лечении всех болезней, а в 1 проценте привело бы к гибели всего живого? Нашей работой мы хотим обратить внимание на то, что если мы планируем отправлять сообщения в космос, то его содержимое должно быть максимально простым и понятным. Настолько, насколько это возможно, и не содержать какой-то сложный компьютерный код», — подводит итог Хиппке. Если мы говорим о поисках внеземного разума, то в этом случае следует применять базовое правило безопасности в Интернете. Если нам на почту приходит сообщение от неизвестного источника, то не следует открывать прикрепленные к ним файлы, а следует сразу отправлять их в папку «спам». А если отправитель еще к тому же обещает вылечить нас от любых известных болезней или заявляет о том, что мы являемся прямым потомком монарха в галактике Андромеда и просит выслать деньги для подтверждения, то в таком случае сообщение следует просто удалять.

-

Контракты на трансляции ряда спортивных лиг, заключаемые на несколько лет, истекают в ближайшие годы в Европе. В частности, в итальянской серии А - в 2018 году, а в английской премьер-лиге - в 2019-м, пишет Андрей Мирошниченко на портале "Журналист". В США также истекает лицензия на приоритетное право трансляций матчей американского футбола по четвергам - лига уже объявила новый аукцион, и его участниками стали не только традиционные каналы, но и стриминговые сервисы. "Это лакомый кусок. Для кабельного ТВ его утрата будет означать ускоренный марш на выход с рынка рекламы и подписки. Для стриминга проигрыш спортивных трансляций некритичен, а выигрыш приведет к ускоренному росту бизнеса", - считает эксперт. Что касается крупнейших спортивных событий, таких как Олимпиада и мировые чемпионаты, то большинство из них будут продавать права на трансляции в 2025 году. "Если стриминги и интернет-платформы предложат лучшие условия, они просто вынесут телевидение с рынка", - прогнозирует Мирошниченко. Он также приводит статистику, согласно которой 82% пользователей заявили, что откажутся от платного ТВ, если там не будет спортивных трансляций. О том, что спорт пока еще остается драйвером платного ТВ, неоднократно писали и исследовательские компании. Однако, помимо конкуренции со стороны онлайн-площадок, у спортивного ТВ есть еще одна угроза - интерес к спорту стареет вместе с болельщиками, миллениалы и более молодое поколение значительно меньше интересуются подобным контентом.

-

- эксперты

- прогнозируют

- (и ещё 5 )

-

По словам исследователей безопасности, медицинское оборудование для проведения компьютерной томографии (КТ) и магнитно-резонансной томографии (МРТ) уязвимо к кибератакам. Специалисты предупреждают о необходимости обеспечения защиты не только ПК, но и другого подключенного электронного оборудования в медучреждениях еще с 2012 года. Теперь об угрозе кибератак на КТ и МРТ сообщают эксперты Университет имени Бен-Гуриона (Израиль). Согласно их новому отчету , защите медоборудования уделяется недостаточно внимания, а это недопустимо, поскольку уязвимые устройства могут представлять угрозу здоровью и жизни пациентов. В отчете специалистов представлены результаты исследования уязвимостей в КТ и МРТ. Как правило, подобное оборудование подключено к внутренним сетям медучреждений, и злоумышленники могут получить к ним доступ через устаревшую прошивку. Хакеры могут атаковать устройство и заставить его показывать неверные данные, таким образом причинив вред здоровью пациента. По словам исследователей, число атак будет расти по мере обнаружения новых уязвимостей в медицинском оборудовании. Уже известны случаи, когда больницы подвергались атакам вымогательского ПО. Тем не менее, шифровальщики – не единственный вектор атак на медучреждения, предупреждают эксперты. Среди прочего, злоумышленники могут фальсифицировать значения параметров для изменения уровней излучения, вмешиваться в работу оборудования, нарушать сигналы сканирования и вызывать отказ в обслуживании.

-

- эксперты

- предупреждают

-

(и ещё 4 )

C тегом:

-

Исследователи кибербезопасности из компаний IOActive и Embedi обнаружили 147 уязвимостей в 34 мобильных приложениях для автоматизированных систем управления технологическими процессами (АСУ ТП) SCADA. По словам исследователей, проэксплуатировав данные уязвимости, злоумышленник может нарушить производственный процесс, поставить под угрозу промышленную сетевую инфраструктуру или заставить оператора SCADA непреднамеренно выполнять вредоносные действия в системе. 34 тестируемых мобильных приложения были выбраны в случайном порядке в магазине Google Play Store. В ходе исследования было проведено тестирование программного и аппаратного обеспечения с использованием таких методов, как фаззинг и реверс-инжиниринг. Исследователям удалось обнаружить множество уязвимостей, начиная от небезопасного хранения данных и незащищенных коммуникаций до небезопасной криптографии и возможности модификации кода. Как показало исследование, в числе наиболее распространенных уязвимостей оказались: возможность модификации кода (обнаружена в 94% приложений), небезопасная авторизация (59%), возможность реверс-инжиниринга (53%), небезопасное хранение данных (47%) и незащищенные коммуникации (38%). «Важно отметить, что злоумышленникам не нужно иметь физический доступ к смартфону для эксплуатации уязвимостей. Им также не нужно напрямую атаковать приложения для управления АСУ. Если пользователи смартфона загружают на устройство вредоносное приложение любого типа, это приложение может затем атаковать уязвимое приложение, используемое для программного обеспечения и оборудования АСУ,» - отметили специалисты. Исследователи проинформировали разработчиков приложений об уязвимостях. В настоящее время готовятся соответствующие патчи.

-

- эксперты

- обнаружили

-

(и ещё 6 )

C тегом:

-

Компания «АМДтехнологии», занимающаяся поставками инженерных решений и технологий для высокотехнологичных объектов, подвела итоги года и озвучила основные тренды ЦОДостроения в 2018 году. По мнению экспертов, ключевую роль в наступающем году сыграют стандарты построения дата-центров, регламентирующие ключевые показатели жизнеспособности IT-систем вычислительных комплексов, значительно упрощающие составление ТЗ к проекту и последующую приёмку ЦОД. В 2017-м эти стандарты широко обсуждались на государственном уровне, и будущем году с высокой вероятностью они будут приняты. Результатом этого станет повышение интереса отраслевых организаций к классу систем BIM (Building Information Modeling, информационное моделирование зданий), повышающих прозрачность проектирования и строительства зданий центров обработки данных на всех этапах вплоть до ввода в эксплуатацию. Ожидается, что решения BIM будут приняты в качестве обязательного стандарта при проектировании объектов инфраструктуры ЦОД. Ещё одним трендом станут «зелёные» и энергоэффективные ЦОДы, которые в Европе составляют едва ли не 50% рынка. В России таких площадок пока существенно меньше, однако их количество увеличивается с каждым годом. Прогнозируется, что в 2018-м среди новых проектов рост числа «зеленых» дата-центров составит 15-20%. Драйвером роста в данном случае могут стать планируемые повышения цен на электроэнергию. Также ожидается, что в новом году будут популярны технологии умного охлаждения, например, LSV (Low Speed Ventilation). В таких разработках благодаря оптимальному распределению воздушных потоков охлаждение происходит более равномерно, а производительность системы охлаждения, фактически подстраивается под текущую загрузку IT-оборудования, что существенно снижает потребление электроэнергии. Отдельное внимание в своих прогнозах компания «АМДтехнологии» уделяет сокращению цепочек подрядчиков при строительстве ЦОДов. У крупных заказчиков чётко сформировалась потребность в поставщике по принципу «одного окна», когда одна компания отвечает за всё — и за проектирование, и за поставку, и за пуско-наладку, и за ввод в эксплуатацию. В 2018 году заказчики будут ещё чаще нанимать инжиниринговые компании напрямую, минуя генподрядчиков и других посредников — меньше конкурсов, меньше проблем со взаимодействием, меньше ошибок и потраченных впустую денег. Кроме того, в последние годы в отрасли отмечается недостаток качественных кадров. Если 2-3 года назад компании не закрывали всего 2% своих потребностей, то в этом году эта цифра выросла до 10%. В 2018 году ожидается значительное увеличение этого показателя — вплоть до 15%. Недостаток кадров наиболее остро чувствуется в сегменте руководителей среднего звена — руководителей проектов, ведущих архитекторов и так далее, а также в сегменте топ-менеджмента.

-

Порядка 33 млрд рублей недосчитаются телеканалы и радиостанции в общей сложности в 2018 году, если будет введен запрет на рекламу по воскресеньям. Такие подсчеты сделала "Новая сервисная компания" (НСК). "Вопрос, а госбюджет при этом каких-либо дополнительных расходов потребует? Конечно, потребует. Мы посчитали, и выяснилось, что примерно 11-12 млрд рублей недосчитаются каналы либо государственные, либо телеканалы с госучастием. Расчет делался по Первому каналу, ВГТРК, НТВ, "ТВ-Центру" и "Звезде". Вот эти 11-12 млрд из госбюджета надо будет давать каналам на существование", - отметил директор по маркетинговым исследованиям аналитического центра НСК Сергей Веселов. В настоящее время Госдума рассматривает законопроект, предусматривающий запрет рекламы на радио и ТВ в воскресное время с 6:00 до 24:00. Веселов выразил надежду, что данная инициатива "останется на уровне законопроекта". Отметим, что НСК является бэк-офисом единого продавца телерекламы – Национального рекламного альянса.

-

- эксперты

- подсчитали

-

(и ещё 6 )

C тегом:

-

IBM Security представила новое исследование IBM X-Force. Согласно его результатам, злоумышленники масштабируют наиболее успешные финансовые вредоносные программы и внедряют их на международном уровне. Ведущее вредоносное ПО Zeus и его вариации Neverquest и Gozi возглавили международный рейтинг самых распространенных вирусов по итогам 2016 года. Произошло это, в частности, потому что кибермошенники обновили вирусы и адаптировали их для применения в разных странах и регионах. В исследовании «Меняющаяся панорама международных вредоносных программ в финансовой сфере» были проанализированы данные около 300 млн защищенных конечных устройств по всему миру, которые отслеживаются IBM Trusteer и IBM X-Force. Отчет определил наиболее распространенные виды финансового вредоносного ПО в следующих странах: США, Великобритании, Канаде, Японии, Новой Зеландии, Австралии, Бразилии, Германии, странах Азии и ОАЭ. Как обнаружили специалисты IBM X-Force, кибермошенники расширили свое присутствие в новых регионах путем создания сетей и партнерств с локальными преступными фракциями. В результате они получили доступ к спискам адресной электронной рассылки, местным требованиям к банковским идентификационным данным и региональным операциям по отмыванию денег. Например, киберпреступники на основе вируса TrickBot, который появился в августе 2016 года, запустили вредоносное ПО в период тестирования и превратили его в банковский троян. Они исправили ошибки еще до его фактического развертывания в Великобритании и других англоговорящих странах. Затем вирус быстро распространился и в Германии. «Уровень взаимодействия между организованными преступными группами указывает на существенное изменение стратегии, – сказала Лимор Кессем, ведущий советник по безопасности IBM Security. Раньше обмен инструментами и сервисами был распространен на форумах «темного интернета». Сегодня более активное сотрудничество кибермошенников за его пределами демонстрирует, что для выхода на международный уровень им требуется тесное взаимодействие». Ориентированные на финансовый сектор вредоносные программы, судя по всему, полностью окупились в 2016 году. Согласно последнему индексу 2017 года IBM X-Force Threat Intelligence Index, специалисты IBM X-Force обнаружили, что сфера финансовых сервисов вновь оказалась в центре внимания киберпреступников. Она стала лидирующей отраслью по количеству атак в 2016 году. В 2015 году по этому показателю она занимала третье место. Интересно отметить, что, несмотря на то, что финансовый сектор был лидером по числу кибератак в прошлом году, по показателю взломанных записей он занимает лишь третье место. Хотя США и Великобритания – лидеры по числу атак в сфере финансовых услуг в 2016 году, активность кибермошенников возросла и на новых рынках. Например, в Японии, которая исторически была недоступна для киберпреступиков из-за нехватки локальных инструментов и сложности языка, появились новые семейства вредоносных программ. Самые распространенные вирусы в Японии включают Gozi, URLZone и Shifu, которые контролируются известной восточноевропейской преступной группировкой. Их присутствие в регионе свидетельствует о развитии мошеннических схем в Японии. Бразилия, принимавшая Летние Олимпийские игры 2016, также оказалась в центре внимания международных злоумышленников в прошлом году. До этого времени троян Zeus не так часто использовался в Бразилии из-за нехватки локальных технических навыков, необходимых для управления передовой бот-сетью для развертывания вредоносных программ. На основе кода Zeus были созданы три коммерческие версии вируса: Zeus Panda, FlokiBot и Zeus Sphinx, которые были адаптированы для атаки бразильских банков и платежных платформ.

-

Разработанный в 1995 году Агентством национальной безопасности США популярный алгоритм криптографического хеширования SHA-1 окончательно признан небезопасным. Команда исследователей Google и Центра математики и информатики в Амстердаме сообщили об осуществлении первой в мире успешной атаки поиска коллизий хеш-функций SHA-1 . Техническое описание атаки очень сложное, однако ее можно сравнить с попыткой преступика хирургическим образом изменить свои отпечатки пальцев с целью выдать себя за другое реально существующее лицо. Исследователи предупреждали о небезопасности SHA-1 еще более десяти лет назад, однако алгоритм по-прежнему пользуется большой популярностью. В октябре 2015 года исследователи Центра математики и информатики опубликовали доклад о практическом поиске коллизий хеш-функций SHA-1. Тогда эксперты оценили стоимость осуществления атаки с использованием вычислительной мощности облака Amazon’s EC2 в сумму от $75 тыс. до $120 тыс. Сам процесс занял бы несколько месяцев.Команда Google совместно с экспертами Центра математики и информатики осуществили эту атаку и опубликовали новый отчет, подробно описывающий весь процесс. Атака, получившая название «SHAttered», обошлась исследователям в $110 тыс. В качестве примера эксперты продемонстрировали два файла в формате PDF с одинаковым хешем SHA-1 , но с совершенно разным содержимым [PDF1, PDF2]. По словам исследователей, «SHAttered» дает результат в 100 тыс. раз быстрее, чем брутфорс. Как пояснили ученые, атака требует 9 223 372 036 854 775 808 вычислений SHA-1. С использованием одного процессора на это уйдет 6,5 тыс. лет, а с использованием видеокарты – 110 лет. В течение 90 дней Google планирует опубликовать PoC-код для «SHAttered» .

-

- эксперты

- осуществили

-

(и ещё 7 )

C тегом:

-

Независимая лаборатория Eurofins Digital Testing представила на ярмарке технологий CES 2017 логотип стандарта 4К HDR Ultra HD для последних поколений телевизоров сверхвысокого разрешения. По словам экспертов, логотип был разработан для повышения узнаваемости телевизоров с поддержкой технологий 4K и HDR на рынке.Новым логотипом будут маркироваться телевизоры, протестированные на соответствие высоким стандартам изображения.Логотип 4К HDR Ultra HD будет указывать на то, что конкретный телевизор обладает необходимым контрастным и цветовым диапазоном для поддержки HDR и WCG (расширенной цветовой гаммы), а также разрешением, соответствующим стандарту 4К. Кроме того, для получения логотипа телевизор должен воспроизводить HDR-контент, передаваемый не только через HDMI, но и через вещательные сети и ОТТ. Eurofins Digital Testing является частью независимой международной лабораторной ассоциации Eurofins, предоставляющей услуги по тестированию и сертификации медицинских товаров, продуктов питания и потребительских товаров.