Поиск

Показаны результаты для тегов 'позволяет'.

Найдено: 29 результатов

-

Исследователи компании SureCloud обнаружили уязвимость в Chrome, позволяющую злоумышленникам проникнуть в домашнюю сеть Wi-Fi и похитить конфиденциальные данные. Атака занимает меньше минуты, а защититься от нее не поможет даже самый надежный пароль. Для осуществления атаки хакер должен находиться в радиусе действия домашней сети Wi-Fi в то время, как атакуемое устройство (смартфон, планшет или ноутбук) активно ее использует. Для взлома злоумышленник может использовать известный сниффер Karma. В ходе атаки на экране устройства жертвы появится страница, похожая на панель управления маршрутизатором. Chrome и другие браузеры, базирующиеся на открытом исходном коде Chromium, предлагают сохранить учетные данные администратора маршрутизатора и для удобства пользователя вводят их автоматически. Поскольку большинство домашних маршрутизаторов для выполнения задач используют незашифрованное соединение, исследователям SureCloud удалось с помощью процесса автозаполнения похитить учетные данные администратора маршрутизатора и получить пароль доступа к сети Wi-Fi, при этом от жертвы требовался лишь один клик. Исследователи сообщили о своей находке Google, однако компания заявила, что функционал браузера работает как положено, и она не будет ничего исправлять.

-

- уязвимость

- chrome

-

(и ещё 5 )

C тегом:

-

В одном из самых популярных приложений для обмена сообщениями WhatsApp было обнаружено множество уязвимостей, позволяющих злоумышленникам перехватывать и изменять содержимое сообщений, отправляемых как в частных, так и в групповых чатах. Об этом сообщили исследователи безопасности из компании Check Point. Уязвимости заключаются в том, как мобильное приложение подключается к сети WhatsApp и расшифровывает зашифрованные с помощью сквозного шифрования сообщения, используя протокол protobuf2. Данные проблемы могут позволить хакерам злоупотреблять функцией «цитата» в групповых чатах WhatsApp. Таким образом злоумышленники могут изменить идентификатор отправителя или содержимое чужого ответа в групповом чате или даже отправить личные сообщения одному из участников группы, замаскированные под групповые сообщения для всех. Для эксплуатации уязвимостей исследователи создали новое расширение для популярного программного обеспечения Burp Suite, позволяющее легко перехватывать и изменять отправленные и полученные зашифрованные сообщения на web-странице WhatsApp. Инструмент, который исследователи назвали WhatsApp Protocol Decryption Burp Tool, доступен бесплатно на портале Github. Эксперты уведомили команду безопасности WhatsApp, однако, по словам представителей компании, поскольку данные сообщения не нарушают фундаментальную функциональность сквозного шифрования, пользователи «всегда имеют возможность сообщить нам о проблемном содержании и заблокировать отправителя, который пытается изменять сообщения».

-

- уязвимость

- (и ещё 5 )

-

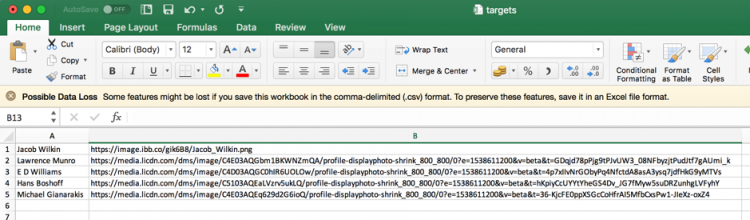

Компания Trustwave выпустила инструмент с открытым исходным кодом под названием Social Mapper, который посредством распознавания лиц ищет людей в разных социальных сетях. Система предназначена для исследователей безопасности в области социальной инженерии и способна автоматически находить профили в Facebook, Instagram, Twitter, LinkedIn и других сервисах, используя имена и фотографии. Всё это можно проделывать и вручную, но автоматизация позволяет ускорить процесс и искать сразу несколько людей. «Сбор данных в Сети — трудоёмкий процесс, — объяснила Trustwave. — Что, если бы его можно было автоматизировать, чтобы искать сотни или даже тысячи людей?». Social Mapper не требует доступа к API социальных сетей, что обычно препятствует работе систем для отслеживания действий пользователей вроде Geofeedia. Технология Trustwave осуществляет поиск вручную в отдельном окне браузера, а затем посредством распознавания лиц проверяет первые 10–20 результатов. Ручной поиск означает, что инструмент работает значительно медленнее, чем сервисы с доступом к API. Разработчики заявляют, что поиск по списку из 1000 человек может занять более 15 часов. Результатом работы Social Mapper является таблица аккаунтов на каждое имя. Trustwave предлагает использовать инструмент для поиска уязвимостей и запрещает работать с ним определённым группам пользователей.

-

- инструмент

- trustwave

- (и ещё 8 )

-

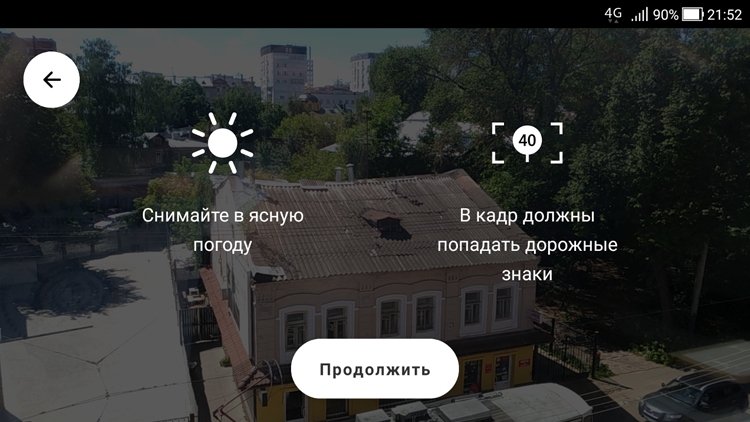

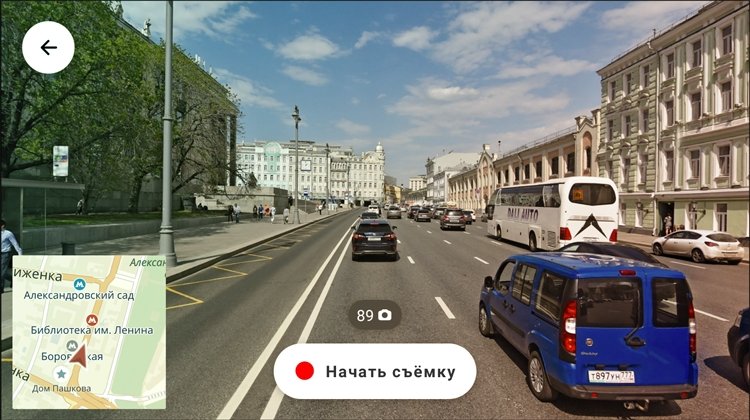

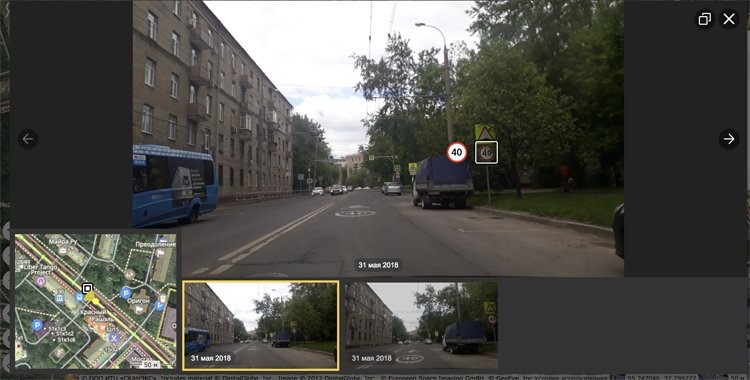

Компания «Яндекс» выпустила мобильное приложение «Народная карта», которое позволяет любому владельцу смартфона или планшета принять участие в создании карт. Новое приложение — это своего рода сканер, который считывает дорожную информацию, необходимую для составления и обновления карт. Процесс использования программы предельно прост. Например, можно прикрепить смартфон на лобовое стекло автомобиля или велосипед и снять весь свой маршрут: приложение будет автоматически делать снимок раз в одну–две секунды. Далее фотографии попадут на сервис для редактирования карт. Платформа использует алгоритмы компьютерного зрения «Яндекса»: система находит на снимках информацию, которую нужно добавить на карту. Сейчас приложение умеет распознавать на фотографиях знаки ограничения скорости и парковок. В дальнейшем функциональность будет расширена: пользователи смогут указывать шлагбаумы, светофоры и пр. В перспективе же приложение сможет учитывать любую информацию — вплоть до вывесок и номеров домов. Предполагается, что «Народная карта» позволит улучшить навигацию «Яндекса» и повысит актуальность карт. В частности, собранные данные будут учитываться при построении маршрутов и выдаче подсказок для водителей.

-

- новое

- приложение

-

(и ещё 7 )

C тегом:

-

Изначально Valve представила свои VR-контроллеры Knuckles с вертикальным хватом в 2016 году, а в прошлом году отправила рабочие образцы разработчикам. Теперь компания начала поставлять игроделам другую версию, EV2, в которой есть обновлённые кнопки, ремешки и множество датчиков, способные регистрировать движения пальцев и давление, чтобы игрок мог касаться, захватывать и сжимать виртуальные объекты. Некоторые изменения в EV2 очевидны: старая сенсорная панель в стиле Steam Controller, которая доминировала на верхней плоскости устройства, была урезана до овальной сенсорной кнопки, регистрирующей касания и силу нажатия. Вокруг неё разместились традиционные средства ввода: стик (по требованию разработчиков) и стандартные круглые кнопки. Ремешок регулируется под разные размеры рук и затягивается, позволяя игрокам полностью отпускать контроллер, не роняя его — это очень важно для управления силой сжатия. В то время как в прошлогодней модели имелись сенсорные области ввода под каждый палец в области «хвата», EV2 вводит датчики давления, которые измеряют, сколько силы прикладывает человек. Это важно для разработчиков VR-проектов, желающих, чтобы игроки брали или сжимали объекты в виртуальном мире. Объединение датчиков давления и сенсорных панелей сообщает игре, когда игроки отпускают хват — например, когда они бросают предметы в игре. Наконец, увеличено время автономной работы до шести часов. На последнем видео приведена работа полного спектра возможности EV2 в демонстрации Valve Moondust (во вселенной Portal, разумеется). Точность такова, что игрок может даже жонглировать предметами. К сожалению, ничего не сообщается относительно степени готовности контроллера Knuckles к коммерческому запуску, так что не стоит пока рассчитывать на появление его в потребительском секторе.

-

- контроллер

- valve

- (и ещё 5 )

-

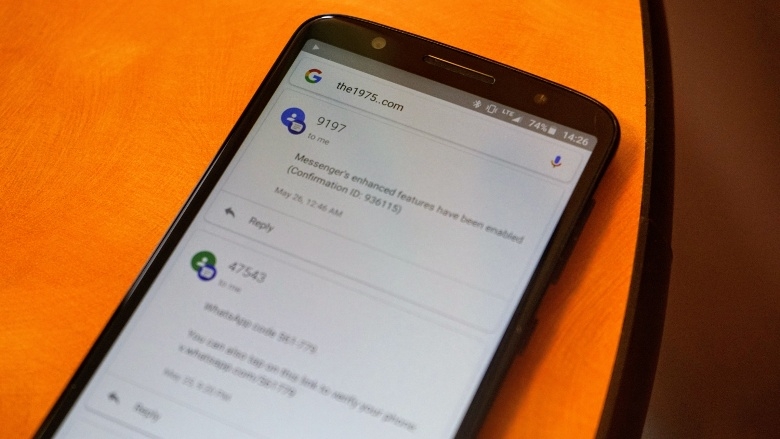

На некоторых Android-смартфонах был найден странный баг, который показывает недавние текстовые сообщения, если ввести определённый веб-адрес. При вводе в приложении Google запроса the1975..com отобразится вовсе не сайт британской рок-группы The 1975, а сводка переписок. Пользователь Reddit под псевдонимом Krizastro обнаружил баг в оболочке Pixel Launcher. Сводку СМС-сообщений можно было просматривать на Android и раньше, используя англоязычную команду «покажи мне мои сообщения» в приложении Google. Функция показывает на компактной карточке содержимое и время отправления сообщений, а также имена отправителей. Но никто не знал, что того же результата можно добиться с помощью запроса the1975..com. Другие пользователи Reddit быстро выяснили, что команды Vizel viagens, Izela viagens и Zela viagens имеют тот же эффект. Баг распространяется не только на смартфоны Google Pixel, но и на Samsung Galaxy S7, S8+ и S9+, а также на HTC U11. Ошибка не несёт никакой угрозы и распространяется только на тех, кто предоставил приложению Google доступ к контактам. Без последнего упомянутый запрос срабатывает как нужно. Google ситуацию никак не прокомментировала, но, вероятно, в скором времени устранит баг.

-

В последнее время все больше железнодорожных компаний по всему миру настраивают в своих поездах сети Wi-Fi для пассажиров.Тем не менее, возможность пользоваться интернетом не только делает поездки гораздо комфортнее, но и развязывает руки хакерам. К такому выводу пришли исследователи безопасности на основании ряда тестов на проникновение, результаты которых опубликовал специалист компании Pen Test Partners Кен Манро. В процессе тестирования исследователи обнаружили отсутствие разделения между сетями для пассажиров, сотрудников железной дороги и для управления поездом. Получив доступ к пассажирской сети, исследователям затем удалось получить доступ и к управлению поездом. Вторая обнаруженная исследователи проблема заключалась в учетных данных по умолчанию. С их помощью специалисты смогли получить персональную информацию пассажиров и данные их платежных карт (в поездах некоторых компаний пассажиры второго класса должны платить за пользование Wi-Fi). Манро не назвал компанию, в поездах которой были обнаружены описанные выше проблемы, но дал несколько рекомендаций по их исправлению. Прежде всего, отмечает исследователь, необходимо изолировать пассажирскую сеть от остальных (трафик должен проходить только между пользовательскими устройствами и интернетом). Интерфейс панели управления беспроводным маршрутизатором не должен быть доступен для пассажиров, поэтому администраторам рекомендуется настроить список тех, кому разрешен доступ. По словам Манро, лучший способ отделить сети друг от друга – использовать отдельное аппаратное обеспечение. Все оборудование должно находиться вне физической досягаемости злоумышленников, а ПО – регулярно обновляться. Все учетные данные администратора должны быть надежными, а спутниковые терминалы – изолированы от публичного интернета и регулярно получать обновления.

-

В декабре прошлого года Facebook запустила приложение Messenger Kids, предназначенное для пользователей младше 13 лет. В программе недавно появился «режим сна», с помощью которого родители могут заблокировать переписку для детей в определённое время. Это должно помешать детям отвлекаться во время занятий, сна или других важных событий на протяжении дня. Сервис Messenger Kids с момента создания являлся предметом критики — многие считают, что подрастающее поколение не должно иметь доступ к технологиям до определённого возраста. Один из главных контраргументов критике состоит в том, что дети найдут и другой инструмент для общения, а в Messenger Kids они, по крайней мере, защищены от преследователей и не могут хранить секреты от родителей. Изменить настройки режима сна можно из основного приложения Facebook. Родителям нужно зайти в профиль чада и выбрать разные настройки для основных дней недели и выходных. В этой же области приложения можно одобрить контакты, доступные для общения через Messenger Kids, или даже удалить аккаунт в сервисе. По данным Sensor Tower, за первые месяцы существования приложение Messenger Kids было скачано 325 000 раз.

-

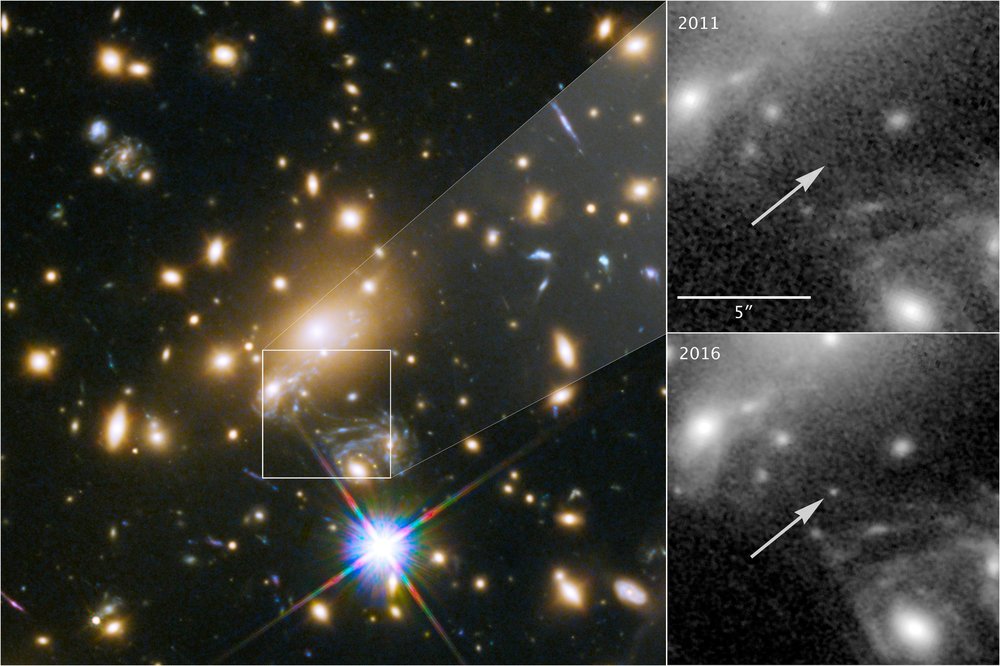

Благодаря редкой конфигурации космических объектов, астрономы запечатлели самую далекую звезду, когда-либо наблюдаемую в истории науки, которая находится на расстоянии примерно 9 миллиардов световых лет от Земли. Хотя астрономы неоднократно наблюдали галактики, расположенные даже на большем удалении от нас, однако это становилось возможным лишь по той причине, что в состав галактики входят миллиарды звезд, совместное свечение которых дает световой поток, мощность которого после достижения наших телескопов остается выше предела их чувствительности. Также возможно наблюдать в далекой галактике сверхновую, поскольку яркость вспыхнувшей сверхновой подчас может превосходить яркость всей остальной галактики целиком. В то же время различить отдельные звезды в галактиках, лежащих на расстоянии более 100 миллионов световых лет от нас, на современном уровне развития техники не удается. Однако явление, называемое гравитационным линзированием – искажение света под действием гравитации массивных скоплений галактик, лежащих на линии наблюдения – может увеличить изображение далекого объекта и сделать невидимые далекие объекты видимыми. Обычно линзирование позволяет увеличить изображение галактики до 50 раз, однако в этом случае изображение звезды галактики было увеличено более чем в 2000 раз. Эта звезда, голубой сверхгигант, получившая официальное название MACS J1149 Lensed Star 1 (LS1) (неофициальное название звезды – Икар), была открыта в апреле 2017 г. при анализе снимков, сделанных при помощи космического телескопа НАСА Hubble («Хаббл») в апреле 2016 г. В ближайшем будущем исследователи ожидают увидеть, что изображение звезды Икар будет претерпевать дальнейшее увеличение вследствие гравитационного линзирования, по мере того как перед ним будут проходить другие звезды, входящие в состав звездных скоплений различных галактик массивного скопления галактик MACS J1149+2223, расположенного на расстоянии примерно 5 миллиардов световых лет от Земли. Исследование опубликовано в журнале Nature Astronomy.

-

- гравитационное

- линзирование

- (и ещё 6 )

-

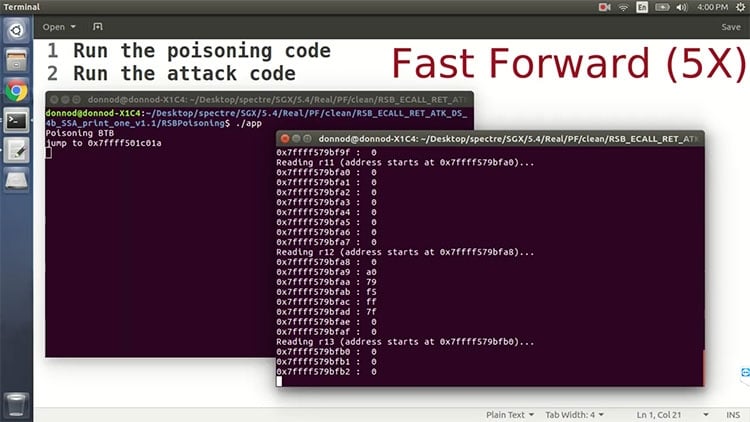

Новый вариант атаки Spectre на процессоры Intel можно использовать для взлома анклавов (защищённых областей исполнения) Software Guard Extensions (SGX) и просмотра их содержимого. Так называемая атака по сторонним (или побочным) каналам SgxPectre влияет на программы с повышенным уровнем защиты на базе Intel SGX. Команды Intel SGX поддерживаются в платформах на базе настольных процессоров Core 7-го поколения и серверных Xeon E3 v5 и выше. Intel разработала технологию для защиты исходного кода и данных от несанкционированного доступа и изменения. Особенно важные части приложения могут быть помещены разработчиками в такой защищённый анклав с помощью специальных команд и SDK и в теории должны быть защищены от системного ПО, включая гипервизоров и ОС. Недавно Microsoft начала поддерживать SGX в своей облачной платформе Azure, что позволяет разработчикам защищать данные от недобросовестных сотрудников в своих ЦОД. Как объясняют исследователи из Университета штата Огайо в документе, подробно описывающем SgxPectre, атаки Meltdown и Spectre на процессоры поднимают вопросы относительно устойчивости SGX к ним. Судя по выкладкам, технология уязвима, и эту проблему так же сложно исправить. Злоумышленник, использующий SgxPectre, может, как сообщается, полностью нарушить конфиденциальность SGX-анклавов и узнать содержимое защищённой области памяти. Атака фокусируется на двух аппаратных функциях процессоров Intel, которые предназначены для повышения производительности посредством спекулятивных вычислений. К ним относятся предсказание ветвлений кода анклава, чем можно манипулировать с помощью кода вне анклава и неявное кеширование памяти, вызванное спекулятивно исполненными инструкциями. По словам разработчиков, сейчас уязвимостям подвержен любой код, созданный с помощью Intel SDK. С атакой можно бороться с помощью IBRS (Indirect Branch Restricted Speculation), которая является одним из исправлений, вносимых Intel в обновления микрокода своих чипов против Spectre CVE-2017-5715 (целевое внедрение в ветвь). Но поскольку обновление микрокода может быть не применено или отменено злоумышленником, разработчикам, полагающимся на SGX в облаке, придётся проверять номер версии безопасности процессора во время удалённого подключения. Исследователи выпустили инструмент сканирования уязвимостей для поиска проблемных шаблонов кода и планируют в будущем опубликовать открытые исходные коды эксплойтов SgxPectre. Intel обещает, что исправлений Spectre и Meltdown в сочетании с обновлением SGX SDK, которое выйдет 16 марта, будет достаточно для преодоления проблемы. Полное заявление журналистам ZDNet: «Мы знаем об исследовании университета штата Огайо и ранее публиковали в Сети информацию и рекомендации о том, как на Intel SGX могут влиять уязвимости анализа побочных каналов. Мы ожидаем, что существующие исправления для Spectre и Meltdown в сочетании с обновлённым инструментарием разработки ПО для поставщиков приложений SGX, который мы планируем выпустить 16 марта, будут эффективны против методов, описанных в этом исследовании. Мы рекомендуем клиентам убедиться, что они всегда используют самые последние версии наборов инструментов».

-

Sony начала развивать сервис PlayStation Network в не совсем привычном направлении. Компания запустила службу My PlayStation, которая позволяет пользоваться отдельными элементами PSN через браузер на ПК и мобильных устройствах. На данный момент нововведение не может похвастаться широкими возможностями, но полезные функции всё же несёт. Например, вы можете войти в свою учётную запись, чтобы просмотреть и отредактировать личную информацию. Есть возможность просмотреть полученные призы или профили друзей. Что наиболее важно, вы вольны управлять запросами в друзья и отправлять сообщения другим людям. Последней возможностью, скорее всего, будут пользоваться наиболее активно. Отправлять сообщения можно непосредственно с консоли или через специальное мобильное приложение. Но первый способ — не лучший вариант, если приставка отключена или вы находитесь не дома, в то время как мобильный клиент не блещет удобным интерфейсом и скоростью работы. Sony называет My PlayStation «надёжной связью с социальным пространством PlayStation Network», из чего можно предположить, что компания будет расширять функциональность сервиса. Пока служба может быть по-настоящему полезна только для отправки сообщений. Чтобы опробовать сервис, перейдите на сайт PlayStation и нажмите на кнопку My PlayStation в правом верхнем углу экрана, а затем войдите в свою учётную запись. Сайт совместим с «большинством популярных браузеров» на Windows 10, macOS 10, iOS 10 и выше, и Android 5.0 и выше.

-

- сервис

- playstation

-

(и ещё 6 )

C тегом:

-

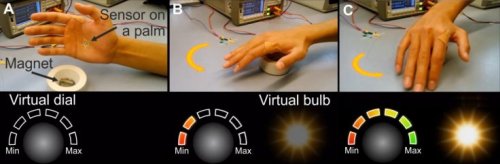

Стандартные системы виртуальной и дополненной реальности должны отслеживать движения человека для того, чтобы предоставить ему возможность взаимодействовать с виртуальными объектами. Обычно это делается при помощи системы камер с высокой разрешающей способностью, но, к сожалению, такой метод работает хорошо лишь по отношению к движениям с большой амплитудой. Для определения коротких движений, шевеления кончиками пальцев, к примеру, разрешающей способности таких систем обычно не хватает. Однако, с задачей регистрации даже самых мелких движений успешно справляется новый тип "электронной кожи", которая помимо систем виртуальной реальности может быть использована в протезировании, в мягкой робототехнике и в других областях. Основой новой "электронной кожи" являются датчики магнитного поля, регистрирующие параметры поля, создаваемого находящимся рядом постоянным магнитом. В зависимости от угла расположения руки и положения пальцев датчики регистрируют магнитное поле различного уровня напряженности и направления. Программное обеспечение, функционирующее на специализированном контроллере, использует данные от этих датчиков и вычисляет параметры движения руки человека с очень высокой точностью. Благодаря этой функции люди, поместившие "электронную кожу" на свои руки, могут печатать на виртуальной клавиатуре, перемещать виртуальные регуляторы и производить другие действия с объектами, демонстрируемыми им устройствами виртуальной реальности. Согласно информации от создателей новой технологии, исследователей из объединенного института Helmholtz-Zentrum-Dresden-Rossendorf Institute, Германия, эта технология послужит весьма существенным дополнением к существующим сейчас системам виртуальной реальности. В настоящее время система способна работать с магнитным полем, создаваемым маленьким магнитом, но на следующем этапе исследователи планируют увеличить рабочую область, увеличив параллельно с этим разрешающую способность системы. И этот более высокоточный вариант новой системы позволит использовать ее не только в области развлечений и игр, новый принцип можно будет использовать для дистанционного управления роботами, в том числе и хирургическими, для проведения инженерных и конструкторских разработок в трехмерной среде виртуальной реальности.

-

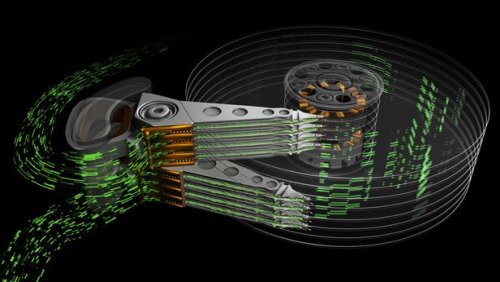

Для того, чтобы компьютеры следующего поколения могли эффективно справляться с "перемалыванием" чисел из наборов "Больших Данных" потребуется много чего, помимо увеличения объемов жестких дисков. Даже кардинальное увеличение вычислительной мощности вычислительных систем не сможет увеличить эффективность их работы, если эти системы не будут обладать возможностью считывать и записывать данные с должной скоростью. В качестве решения данной проблемы известная компания Seagate разработала технологию под названием Multi Actuator, при помощи которой в один и тот же момент времени на одну пластину жесткого могут записываться или считываться два независимых потока данных. В обычных жестких дисках данные считываются и записываются при помощи набора магнитных головок, установленных на одном приводе, который перемещает их в разные области диска, отдаляет и приближает их к поверхности пластин. Идея, легшая в основу технологии Multi Actuator, заключается в использовании двух независимых наборов и приводов магнитных головок. Как можно догадаться, жесткие диски, изготовленные по технологии Multi Actuator, будут способны обрабатывать два полностью независимые потока данных, что практически удваивает быстродействие таких дисков без увеличения частоты вращения пластин. Эта особенность очень важна для различных информационных центров, сервера которых должны справляться с обработкой огромных объемов информации и делать это максимально эффективно для снижения количества потребляемой энергии. "Благодаря технологии Multi Actuator мы просто берем стандартный жесткий диск большой емкости и "волшебным образом" удваиваем значение его показателя операций ввода-вывода в секунду (IOPS, input/output operations per second)" - рассказывает Джеймс Борден (James Borden), специалист по стратегии развития новых направлений компании Seagate, - "Такой подход позволит нам достаточно быстро выпустить на рынок жесткие диски с удвоенной производительностью". В настоящее время компания Seagate еще не предоставила цифр, отображающих реальное увеличение быстродействия жестких дисков за счет технологии Multi Actuator. Соответственно и не было названо никаких определенных сроков практического внедрения этой технологии. Но, принимая во внимание целеустремленность компании Seagate, обусловленную достаточно жесткой конкуренцией на рынке, можно надеяться, что все это произойдет в самом ближайшем времени.

-

- технология

- multi

- (и ещё 11 )

-

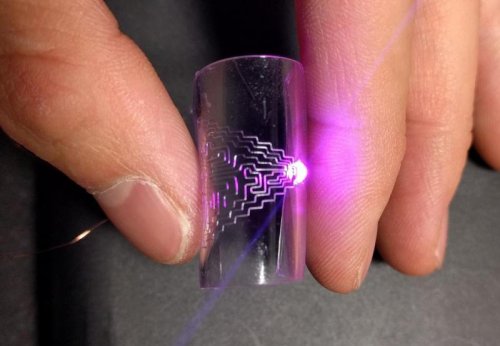

Исследователи из университета Северной Каролины разработали новую технологию прямой печати металлом, идеально подходящей для изготовления электронных схем, способных растягиваться, сжиматься и обладающих функциями самовосстановления. Новая технология позволяет осуществлять печать схем несколькими видами металлических сплавов на основаниях различного типа. Более того, данная технология полностью совместима с существующими производственными системами подобного рода. Основой новой технологии является достаточно распространенная технология электрогидродинамической печати. Только вот в качестве чернил для этой печати используются металлические сплавы, температура плавления которых составляет порядка 60 градусов Цельсия. Ученые продемонстрировали возможности такой технологии печати, создав элементы электронных схем из трех разных сплавов на основании из стекла, на бумаге и на двух видах эластичного полимерного материала. "Наш процесс является исключительно процессом печати. В нем не используется никакой подрезки, гравировки и другой механической обработки" - пишут исследователи, - "Из-за этого наш новый процесс можно назвать самым "прямым" из всех имеющихся методов прямой печати металлами". Схемы, напечатанные на основании из упругого полимера, сохраняют свою целостность при их изгибе на достаточно большой угол более тысячи раз. Кроме этого, значение электрической проводимости печатных проводников сохраняется при растяжении схемы на 70 процентов относительно ее изначального размера. Компоненты напечатанных схем обладают способностью к самовосстановлению в случае их поломки из-за чрезмерного изгиба или растяжения. Данное свойство является следствием низкой температуры плавления металлического сплава, ведь в местах нарушения целостности проводника возникают области с повышенным сопротивлением. В этих местах при протекании электрического тока начинает выделяться тепло, материал проводника плавится и его электрическая проводимость полностью восстанавливается до исходного значения. Помимо всех перечисленных выше достоинств, новая технология прямой печати металлом обеспечивает достаточно неплохую разрешающую способность. Демонстрацией этого стал датчик прикосновения, на одном квадратном сантиметре которого была напечатана матрица из 400 чувствительных элементов. "В самом ближайшем времени мы надеемся найти заинтересованных партнеров из промышленного сектора" - пишут исследователи, - "Совместными усилиями мы разовьем новую технологию печати до уровня, приемлемого для использования в реальном производстве. И затем, при помощи новой технологии можно будет наладить выпуск различного рода датчиков, носимых и встраиваемых электронных устройств".

-

- новая

- технология

- (и ещё 8 )

-

Организация Tor Project исправила в браузере Tor для Mac и Linux уязвимость, раскрывающую настоящие IP-адреса пользователей. Проблему, получившую название TorMoil, обнаружил директор итальянской компании We Are Segment Филиппо Кавалларин. На прошлой неделе исследователь конфиденциально уведомил о ней Tor Project, и организация совместно с разработчиками Firefox (браузер Tor создан на базе Firefox) выпустила обновление. Уязвимость исправлена в версии Tor 7.0.9, выпущенной в пятницу, 3 ноября. Проблема затрагивает только версии браузера для Mac и большинства дистрибутивов Linux (кроме Tails OS), а пользователи Windows могут не беспокоиться. Как пояснил Кавалларин, уязвимость изначально присутствовала в Firefox и была связана с обработкой браузером URL-адресов file://. Для пользователей Firefox она не представляет никакой опасности, но для пользователей Tor является катастрофической. Когда пользователь переходит на особым образом созданную web-страницу, операционная система может подключиться к удаленному хосту напрямую в обход браузера Tor. В таком случае подключение происходит непосредственно, минуя сеть узлов Tor, и настоящий IP-адрес пользователя остается видимым. Согласно заявлению Tor Project, в настоящее время никаких свидетельств эксплуатации TorMoil не обнаружено. Тем не менее, злоумышленники могут осуществить реверс-инжиниринг обновленной версии браузера и обнаружить исправленный код. Опытному программисту не составит труда на основании этого кода определить, как возникает уязвимость, и создать эксплоит.

-

- уязвимость

- tor

-

(и ещё 5 )

C тегом:

-

Исследователь безопасности Мануэль Кабальеро обнаружил серьезную ошибку в браузере Microsoft Internet Explorer, позволяющую злоумышленникам просматривать текст, который пользователь вводит в адресную строку. Проблема касается как новых URL-адресов, которые вводит пользователь, так и поисковых запросов, которые IE автоматически обрабатывает с помощью поисковика Bing. Данная ошибка представляет угрозу конфиденциальности пользователей, поскольку может эксплуатироваться как злоумышленниками в ходе подготовки к целевым атакам, так и рекламодателями для сбора данных. Ошибка возникает при двух условиях: 1) когда IE загружает страницу с вредоносным HTML-тегом object и 2) при наличии в исходном коде метатега совместимости. Злоумышленники могут скрыть вредоносные HTML-теги object на взломанных сайтах или загрузить их с помощью рекламных баннеров, позволяющих рекламодателям загружать HTML- или JavaScript-код. Метатег X-UA-Compatible в зависимости от переданного значения content заставляет различные версии IE отображать документ в том или ином режиме. По словам исследователя, при наличии вышеуказанных условий происходит ошибка, в ходе которой вредоносный HTML-тег получает доступ к ресурсам и информации, содержащимся в окне браузера. Вредоносный тег может извлечь значение location.href, когда пользователь уходит с главной страницы, позволяя злоумышленнику просматривать ранее введенный в адресную строку текст.

-

Программная ошибка в ядре Microsoft Windows открывает дверь для вредоносного ПО в обход решений безопасности. Как сообщают исследователи компании EnSilo, уязвимость присутствует во всех версиях ОС, начиная от Windows 2000 и заканчивая Windows 10. «Уязвимость представляет собой программную ошибку в ядре Windows, из-за которой вендоры безопасности не могут определить, какие модули были загружены во время прогона программы», - пояснил эксперт EnSilo Омри Мисгав. Исследователи обнаружили ошибку в механизме PsSetLoadImageNotifyRoutine, используемом некоторыми решениями безопасности для определения, когда в ядро или пространство пользователя был загружен код. С помощью уязвимости злоумышленник может заставить PsSetLoadImageNotifyRoutine вернуть недействительное имя модуля и тем самым выдать вредоносное ПО за легитимное. Эксперты уведомили Microsoft о своей находке еще в начале текущего года, однако компания не посчитала ее проблемой. Судя по некоторым публикациям в интернете, об ошибке уже известно некоторое время. Тем не менее, причины ее возникновения и последствия никогда раньше не описывались подробно.

-

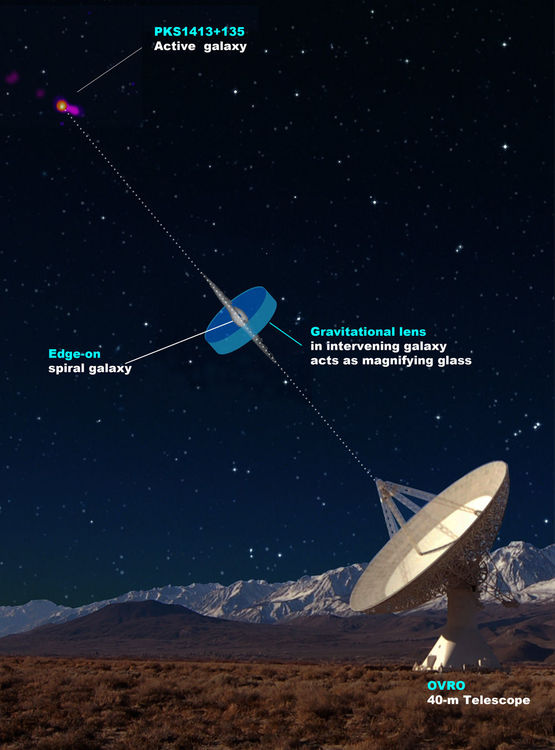

Астрономы при помощи обсерватории Owens Valley Radio Observatory (OVRO) Калифорнийского технологического института («Калтех»), США, обнаружили признаки присутствия в космосе необычной линзирующей системы, в которой большая группа звезд увеличивает изображение далекой галактики, содержащей сверхмассивную черную дыру, разражающуюся выбросами материала и излучения, называемыми джетами. «Мы знали о существовании этих сгустков материала, движущихся вдоль джетов черных дыр, а также о том, что они движутся со скоростью, близкой к скорости света, однако нам известно совсем немного об их внутренней структуре и механизмах формирования, - говорит один из соавторов исследования Хариш Ведантам (Harish Vedantham) из Калтеха. – Благодаря линзирующим системам, таким как эта, мы можем видеть эти сгустки намного ближе к центральной области, черной дыре, и с намного более высоким уровнем подробностей, чем когда-либо прежде».Отдельного внимания заслуживает гравитационная линза, используемая в этом новом исследовании. Гравитационная линза представляет собой массивный объект, гравитация которого искажает траекторию света, идущего от другого, далекого объекта, в результате чего далекий объект выглядит более крупным для наблюдателя. Гравитационные линзы имеют различную природу и размеры, но чаще других используются для наблюдений «микролинзы» - отдельные звезды – и линзы галактического масштаба. Однако Ведантам и его коллеги предполагают, что в этом исследовании им посчастливилось обнаружить «миллилинзу», представляющую собой по сути скопление звезд. Преимущество гравитационной линзы такого "умеренного" размера может состоять в том, что она не закрывает собой полностью весь далекий источник, а увеличивает лишь ту его часть, в которой наблюдаются сгустки материи, движущиеся вдоль джетов.

-

- космическая

- гравитационная

- (и ещё 7 )

-

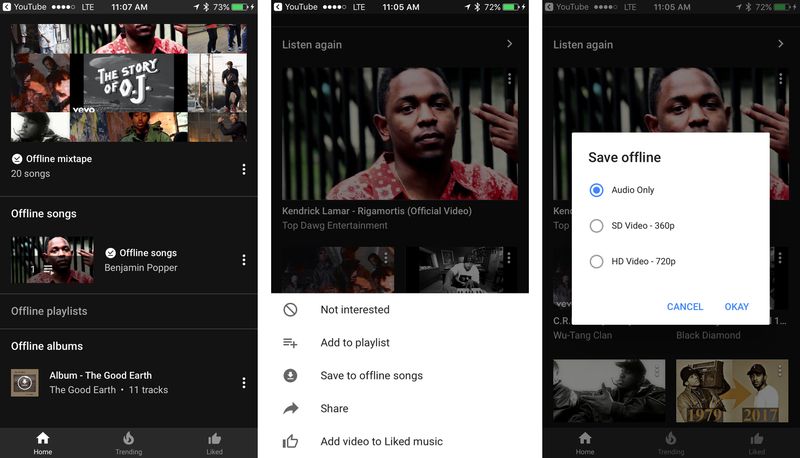

Компания Google добавила новую возможность для сервиса YouTube Red с платной подпиской. Теперь пользователи могут добавлять музыку для прослушивания в офлайн-режиме. При наличии подписки YouTube Red, пользователь может добавлять композиции в офлайн-режим и слушать их без подключения к Интернету. Контент хранится на устройстве до 30 дней. Теперь добавлять контент в офлайн-режим можно двумя способами. Если раньше была доступна только функция "Офлайн-микс", при активации которой в памяти устройства будет автоматически сохранена подборка композиций, созданная на основе истории просмотра, то теперь также можно выбрать композицию, плейлист или альбом и добавить их в офлайн-режим вручную. Напомним, Google официально запустила платный сервис канал YouTube Red в 2015 году, он позволяет смотреть видеоролики без рекламы и в фоновом режиме, а также сохранять их в память устройства.

-

Инфраструктура Плесецка позволяет выводить на орбиту не только военные, но и гражданские космические аппараты. Об этом сообщается в поздравительной телеграмме министра обороны РФ генерала армии Сергея Шойгу по случаю 60-летия этого космодрома. "Сегодня космодром располагает современной научно-испытательной базой, которая позволяет выводить на орбиту аппараты не только в интересах Вооруженных сил, но и в рамках реализации программ международного сотрудничества", - говорится в ней. По словам главы российского военного ведомства, личный состав Плесецка "успешно осваивает новейшее вооружение и военную технику, отстаивает национальные интересы России в области освоения космоса". "Его славная летопись писалась не одним поколением военнослужащих и гражданского персонала воинских частей, ученых, конструкторов, которые своим самоотверженным трудом внесли неоценимый вклад в становление отечественной космонавтики", - подчеркнул Шойгу. Первый государственный испытательный космодром Плесецк 15 июля отмечает 60 лет со дня основания. Это самый северный космодром в мире. На нем эксплуатируются ракеты-носители легкого класса "Ангара-1.2", "Союз-2.1в", "Рокот", среднего класса "Союз-2.1а", "Союз-2.1б" и тяжелого класса "Ангара-А5".

-

- инфраструктура

- космодрома

- (и ещё 5 )

-

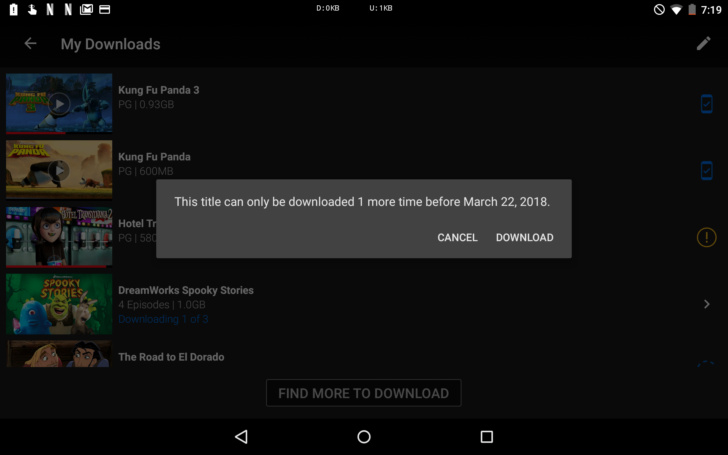

В конце прошлого года в Netflix появилась возможность скачивать фильмы на устройство, чтобы потом смотреть их без Интернета. Это было отличное нововведение для пользователей, которые часто меняют место дислокации, но у него имелся ряд ограничений. Среди них — ограниченная поддержка microSD-карт на Android и то, что у файлов есть «срок годности». Теперь обнаружилось ещё одно ограничение: определённый контент можно загружать на устройство лишь несколько раз в год. Как сообщил сайт Android Police, уведомление об этом приходит без какого-либо предварительного предупреждения. Пользователь узнаёт о том, что фильм можно было скачать всего несколько раз, только когда практически достигает порога загрузки. Если попробовать сохранить фильм в память после превышения лимита, то на экране просто появится ошибка. Android Police не сообщил точную цифру, но предположил, что некоторые наименования можно скачивать только четыре или пять раз в год. В этом нет вины Netflix: она не владеет многим контентом, доступ к которому предоставляет. Выбор остаётся за правообладателями. Такое ограничение во многих случаях может сильно мешать. К примеру, некоторые скачанные фильмы можно смотреть лишь на протяжении двух суток, после чего их приходится загружать заново. К тому же, у пользователей становится не так много возможностей для очистки памяти на телефоне. Придётся дважды подумать, прежде чем удалить любимый сериал, чтобы затем заново его скачать.

-

Ошибка в файловой системе NTFS позволяет злоумышленникам вызвать зависание или аварийное завершение работы компьютеров под управлением Windows Vista, Windows 7 или Windows 8.1. Для этого им всего лишь нужно заставить жертву попытаться открыть несуществующий файл по особым образом созданному пути доступа. Проблема была обнаружена и подробно описана на сайте «Хабрахабр» российским исследователем под псевдонимом Anatolymik.Злоумышленники могут проэксплуатировать ошибку, либо заставив пользователя открыть несуществующий файл непосредственно с помощью команды Run, либо незаметно загрузив путь доступа к нему на web-страницу в качестве URL изображения. Примечательно, баг работает в браузерах Internet Explorer и Firefox, но не работает в Chrome. Причина возникновения проблемы кроется в файле $MFT. Этот файл является самым важным в разделе диска, поскольку отслеживает все файлы на томе, их физическое местоположение на жестком диске, логическое расположение внутри папок и всевозможные метаданные. Пользователи не могут открыть файл, поскольку это может привести к разрушению всех данных. По словам Anatolymik, если использовать имя файла $MFT в качестве имени директории (C:\$MFT\foo), можно вызвать зависание или аварийное завершение работы Windows. Если система зависла, единственный способ решить проблему — перезагрузить компьютер. NTFS (New Technology File System — «файловая система новой технологии») — стандартная файловая система для семейства операционных систем компании Microsoft. NTFS поддерживает хранение метаданных. MFT (Master File Table — «Главная файловая таблица») — главная файловая таблица, хранящая информацию о содержимом тома с NTFS, представляющая собой таблицу, строки которой соответствуют файлам тома, а столбцы — атрибутам файлов.

-

Исследователи Калифорнийского университета в Санта-Барбаре и Технологического института Джорджии обнаружили новый класс атак на Android, который называется Cloak and Dagger. Он позволяет злоумышленникам осуществлять действия на смартфоне втайне от пользователя: например, записывать нажатия кнопок и устанавливать программное обеспечение. Уязвимости класса Cloak and Dagger используют особенности пользовательского интерфейса Android и требуют лишь двух разрешений: SYSTEM ALERT WINDOW (draw on top) и BIND ACCESSIBILITY SERVICE (a11y). Это обеспокоило исследователей, поскольку Android автоматически предоставляет разрешение на рисование поверх окон (draw on top) всем приложениям из Google Play. После получения этого разрешения хакер легко может получить и второе — a11y. Приложения с поддержкой Cloak and Dagger скрывают слой вредоносной активности под безвредными визуальными эффектами, из-за чего пользователь может нажимать на невидимые элементы и активировать алгоритмы регистрации нажатия кнопок. «Что ещё хуже, мы заметили, что приложение с доступом может запускать события, разблокировать телефон и взаимодействовать с любыми другими приложениями, когда экран отключен, — пишут исследователи. — Так хакер может совершить серию вредоносных операций, когда экран полностью отключен, а затем снова заблокировать телефон и оставить пользователя в неведении». Google уже известно об уязвимости. «Мы тесно работали с исследователями и, как всегда, ценим их усилия, направленные на обеспечение безопасности наших пользователей, — заявил представитель компании. — Мы обновили Google Play Protect — наши службы безопасности на всех устройствах на базе Android с Google Play, — чтобы обнаружить и предотвратить установку этих приложений. Ещё до появления этого отчёта мы встроили новые системы безопасности в Android O, которые укрепят защиту от этих проблем». Один из исследователей, Яник Фратантонио (Yanick Fratantonio), рассказал TechCrunch, что последние обновления для Android могут защитить от Cloak and Dagger. Команда проведёт ряд тестов и обновит сайт. Пока он советует не загружать незнакомые приложения и следить за упомянутыми разрешениями.

-

- новая

- уязвимость

- (и ещё 6 )

-

Рабочая группа по вопросам функционального расширения возможностей глобальных навигационных спутниковых систем и созданию новых служб и мощностей выяснила, что сигналов навигационных систем на орбитах от геостационарной и дальше не хватает для навигационного обслуживания потребителей, но при использовании всех навигационных систем – эта задача выполняется. Об этом сообщила, в ходе выступления на Международном форуме по спутниковой навигации, Шарафат Гадимова - директор международных программ представительства ООН по вопросам использования космического пространства. «С помощью совместных работ и на основании математического моделирования группа установила, что для космических пользователей, близких к высоте геостационарной орбиты или выше, ни одна группировка космических аппаратов не может обеспечить достаточный уровень мощности поступающего ГНСС-сигнала и использование принципов взаимодополняемости между системами позволяет добиться получения сигнала GNSS почти на уровне 100%», - сказала она. Ассоциация «ГЛОНАСС/ГНСС–Форум» (некоммерческая организация Ассоциация разработчиков, производителей и потребителей оборудования и приложений на основе глобальных навигационных спутниковых систем «ГЛОНАСС/ГНСС–Форум»), учреждена в соответствии с Гражданским кодексом РФ, Федеральным законом от 12.01.1996 г. № 7–ФЗ «О некоммерческих организациях», а также действующим российским законодательством. Ассоциация создана с целью содействия коммерческому использованию технологий глобальной спутниковой навигационной системы ГЛОНАСС в интересах различных отраслей российской экономики.

-

- взаимодополняемость

- навигационных

- (и ещё 6 )

-

В ближайшие несколько дней следует особенно внимательно относиться к файлам Microsoft Word. В офисном пакете редмондской компании обнаружилась уязвимость, которая позволяет злоумышленникам с лёгкостью заражать компьютеры ничего не подозревающих пользователей. Баг раскрывается через заражённые документы Word, открытие которых приводит к загрузке вредоносных HTML-приложений, замаскированных под RTF-файлы. После открытия приложение связывается с удалённым сервером и запускает специальный скрипт, незаметно устанавливающий вредоносное программное обеспечение. Обычно Office предупреждает человека об опасности, если он пытается открыть документ с включёнными макросами. Но недавно обнаруженная атака создана таким образом, что потенциальную атаку предотвратить было крайне сложно. Уязвимость первыми обнаружили исследователи McAfee, после чего компания из сферы кибербезопасности FireEye рассказала о той же проблеме. Она решила не раскрывать подробности найденного в Office бага до тех пор, пока Microsoft не сможет его исправить. Обе компании отмечают, что проблема связана с Object Linking and Embedding (OLE) — технологией связывания и интеграции объектов в другие документы, разработанной Microsoft. За последние несколько лет функция использовалась злоумышленниками не раз и не два. Уязвимость распространяется на все версии Office, включая Office 2016 для Windows 10. Представитель Microsoft заявил, что компания исправит проблему в ежемесячном обновлении, которое выйдет 11 апреля. Пока же исследователи McAfee рекомендуют открывать документы только в защищённом режиме и воздержаться от запуска файлов, загруженных из ненадёжных источников.

-

- уязвимость

- word

- (и ещё 6 )

.jpg.c6834e64e72dd5e933413502c7ae2e7f.jpg)