Поиск

Показаны результаты для тегов 'группировка'.

Найдено: 14 результатов

-

Компания "Космическая связь" планирует обновить свою орбитальную группировку. Два космических аппарата уже находятся в производстве, в ближайшее время предприятие рассчитывает заказать еще два новых спутника связи, запуск которых должен состояться до 2022 года. Об этом сообщил заместитель генерального директора по развитию и эксплуатации систем связи компании Евгений Буйдинов. "Два космических аппарата уже находятся в производстве, в ближайшее время предприятие планирует заказать еще два новых спутника связи, запуск которых должен состояться до 2022 года. Получается, в ближайшие годы будут запущены четыре новых спутника", - рассказал Буйдинов, отметив, что ведется работа по формированию облика еще двух аппаратов. "Спутники, которые сейчас строятся, - это плановая замена аппаратам, у которых заканчивается срок активного существования, они будут восполнять выбывающие", - также заявил он. Буйдинов рассказал, что сейчас спутники для "Космической связи" строит компания "Информационные спутниковые системы" имени академика М. Ф. Решетнева". "Но выбор производителя космических аппаратов осуществляется на конкурсной основе, контракт на строительство аппаратов получает компания, которая предлагает наилучшие условия", - указал он. Также, по его словам, заказ строительства спутника - это очень сложный процесс. "Современный космический аппарат служит 15 лет, техническое задание на его производство готовится за год до строительства, еще два-три года спутник строится. Получается, находясь в сегодняшней точке, нужно спроектировать систему, которая будет продолжать работать и через 18 лет, что очень сложно. Получается, нужно предусмотреть и просчитать характеристики системы спутниковой связи, чтобы они были востребованы через такой существенный промежуток времени, необходимо, чтобы система не устарела и была актуальна", - рассказал Буйдинов. "Космическая связь" - российский государственный оператор спутниковой связи, космические аппараты которого обеспечивают глобальное покрытие. Предприятие входит в десятку крупнейших спутниковых операторов мира по объему орбитально-частотного ресурса. В хозяйственном ведении компании находится самая крупная в России орбитальная группировка из 12 геостационарных спутников, работающих в С-, Ku-, Ка- и L-диапазонах.

-

- орбитальная

- группировка

- (и ещё 7 )

-

Хакерская группировка Sandworm, предположительно связанная с правительством РФ, совершила серию кибератак на ряд немецких СМИ, а также организацию, занимающуюся исследованиями в области химического оружия. Об этом сообщила Федеральная служба защиты конституции Германии (Bundesamt fur Verfassungsschutz). По словам представителей ведомства, в ходе фишинговой кампании, длившейся в период с августа 2017 года по июнь 2018 года, злоумышленники рассылали по электронной почте письма, содержащие вредоносные документы Microsoft Word. После того как жертва отрывала документ, на ее устройстве выполнялся вредоносный макрос, позволяющий хакерам выполнять произвольные команды PowerShell. Хакерская группировка Sandworm, также известная как BlackEnergy, TeleBots, Electrum, TEMP.Noble и Quedagh активна по меньшей мере с 2007 года. Несмотря на то, что группировка приобрела известность в 2014 году после атак на НАТО и правительственные организации, в ходе которых эксплуатировалась уязвимость нулевого дня (CVE-2014-4114) в Windows, в основном она знаменита атаками на промышленную инфраструктуру Украины.

-

- хакерская

- группировка

- (и ещё 4 )

-

Исследователи безопасности из компании Group-IB сообщили подробности о деятельности хакерской группировки Cobalt. Несмотря на арест лидера группировки в Испании в марте текущего года, оставшиеся члены продолжают свою деятельность. В частности, 23 и 28 мая 2018 года Cobalt снова провела серию атак на банки в России, странах СНГ и зарубежные финансовые организации. В ходе вредоносной кампании 23 мая группировка рассылала фишинговые письма от имени крупного производителя антивирусов («Лаборатории Касперского»). Пользователи получили «жалобу» на английском языке о том, что с их компьютеров якобы зафиксирована активность, нарушающая существующее законодательство. Получателю предлагалось ознакомиться со вложенным письмом и предоставить детальные объяснения. Если ответ не поступит в течение 48 часов, «антивирусная компания» угрожала наложить санкции на web-ресурсы получателя. Для скачивания письма необходимо было перейти по ссылке, что приводило к заражению компьютера сотрудника банка. 28 мая 2018 года зафиксирована новая вредоносная рассылка Cobalt. Письмо от имени Центрального Европейского банка с ящика v.constancio@ecb-europa[.]info было разослано по банкам. В письме содержится ссылка на документ 67972318.doc, якобы описывающий финансовые риски. Файл 67972318.doc представлял собой вредоносный документ Word, эксплуатирующий уязвимость CVE-2017-11882. В результате открытия файла и успешной эксплуатации уязвимости происходило заражение и первичное «закрепление» вредоносной программы в системе банка с помощью уникального загрузчика JS-backdoor, являющегося уникальной разработкой Cobalt. «Cobalt по-прежнему активен: участники группы не прекращают атаковать финансовые и другие организации во всем мире. Мы убеждены в том, что коллаборация Cobalt и Anunak, позволившая установить своего рода анти-рекорды этим группам в части реализации наиболее сложных атак, завершившихся выводом сотен миллионов долларов, еще не исчерпала себя», - отметил исследователь Дмитрий Волков.

-

- хакерская

- группировка

-

(и ещё 4 )

C тегом:

-

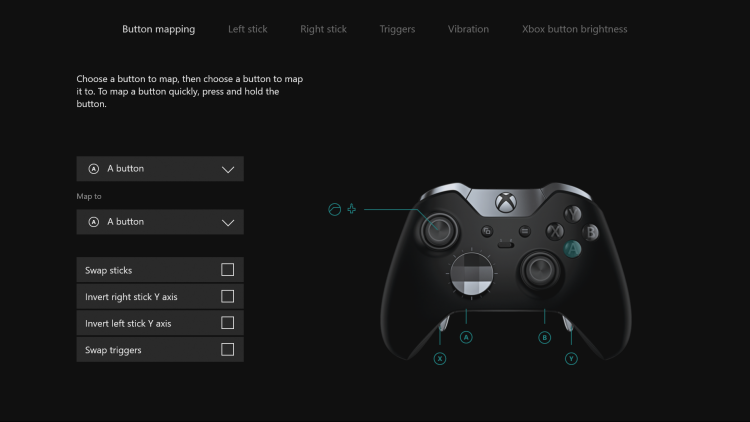

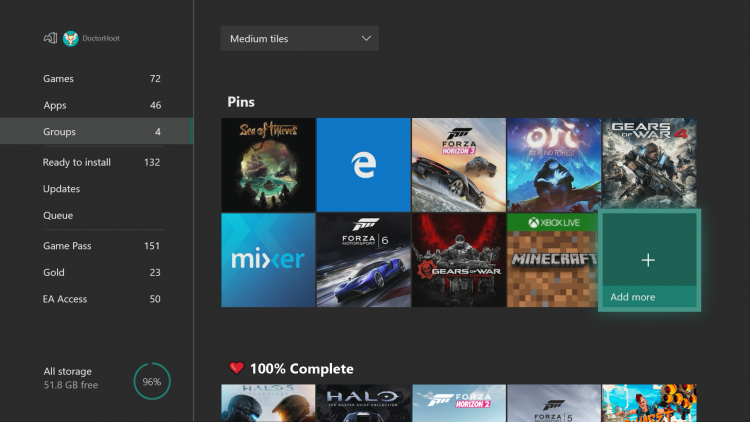

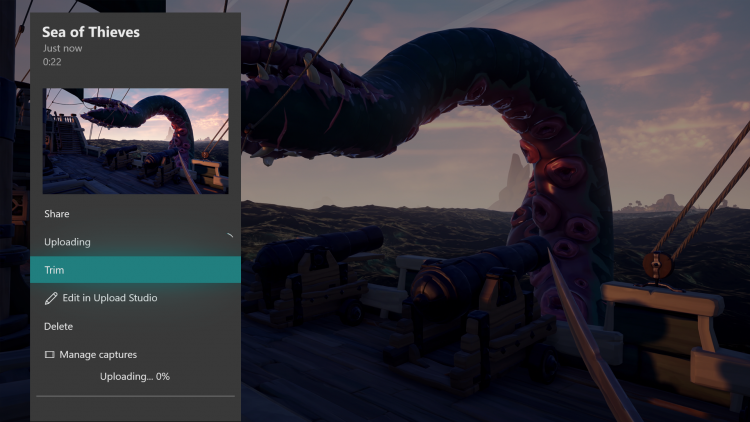

Microsoft продолжает развивать пользовательский интерфейс и функциональность Xbox One. В следующем месяце все обладатели консоли получат несколько новшеств, среди которых режим 120 Гц на поддерживаемых дисплеях, а также группировка игр в удобные вам категории. В мае пользователи получат поддержку дополнительной частоты обновления кадров. Люди с игровыми мониторами и телевизорами, которые поддерживают частоту обновления 120 Гц, с выходом апдейта смогут пользоваться возможностями своего дисплея. Правда, поддержка функции заявлена только при выводе с разрешением 1080p или 1440p. С помощью групп вы сможете создавать несколько коллекций контента. Вы также можете назначить каждой группе собственное название, упорядочить их и добавить отдельные группы на главную страницу Xbox One. Группы будут отображаться в разделах «Мои игры и приложения», «Главная страница» и Guide, поэтому вы сможете получить к ним доступ в любой момент. Более того, группы привязаны к вашей учётной записи, поэтому они будут автоматически синхронизироваться между несколькими консолями Xbox One. Также с обновлением появится новая функция, которую очень давно просили пользователи — обрезка роликов сразу после их захвата прямо в Guide, без перехода в Upload Studio. Напомним, что с этого месяца обладатели Xbox One наконец-то смогли публиковать свои скриншоты и клипы в Twitter напрямую, без предварительной загрузки в Xbox Live. Xbox One также помогает родителям оградить свою семью от неприятного контента. С новым обновлением на странице «Подробности» пользователи могут легко найти и управлять всеми семейными настройками на консоли. Родители смогут определить, какие параметры семьи и содержимого установлены. Важные настройки, которые отключены или требуют внимания, также будут помечены. Некоторые из возможностей, такие как отчёты об активности или ограничения по времени, доступны только через Интернет: Microsoft предоставит ссылки, где родители смогут легко их настроить. Команда Xbox также модернизирует приложение «Аксессуары Xbox», чтобы упростить навигацию и сделать внешний вид более схожим с остальными элементами Xbox One. Кроме того, будут внесены изменения в некоторые команды кнопок. Например, можно использовать кнопку View на главной странице, чтобы изменить порядок блоков или элементов в группах. Нажатие кнопки View в Guide отобразит дополнительные параметры захвата. Если вы группируете свои коллекции в «Мои игры и приложения» по алфавиту, то теперь можно будет выбрать букву, чтобы их сразу просмотреть.

-

- обновление

- xbox

- (и ещё 10 )

-

Исследователи безопасности из компании Group-IB зафиксировали новую кибератаку хакерской группировки Cobalt, также известной как Carbanak и Anunak. Хакеры продолжают проявлять активность даже после ареста человека, предположительно являющегося лидером группировки. По словам экспертов, злоумышленники осуществили очередную фишинговую рассылку, на этот раз от имени компании SpamHaus, специализирующейся на защите от спама и фишинга. В отправленных с поддельного адреса j.stivens@spamhuas[.]com письмах утверждалось, что IP-адреса жертв были заблокированы из-за подозрений в рассылке спама. Далее получателям предлагалось перейти по ссылке, ведущей на страницу загрузки документа Microsoft Office, содержащего вредоносное вложение. Изучив структуру атаки, специалисты отдела анализа вредоносного кода подтвердили, что за рассылкой стоит именно Cobalt. «Мы не исключаем, что оставшиеся на свободе члены Cobalt некоторое время будут продолжать атаки, в том числе, чтобы показать, что их задержанные подельники не причастны к этой группе. Однако, учитывая арест лидера группы, такие атаки вскоре сойдут на нет. Вероятнее всего члены Cobalt примкнут к действующим группам или, в результате, очередного „передела“ появится новая киберкриминальная структура, атакующая банки в разных странах. В любом случае, не стоит списывать со счетов наследие Cobalt — и с точки зрения ресурсов, и с точки зрения инструментария», - заявил руководитель департамента Threat Intelligence и CTO Group-IB Дмитрий Волков. Хакерская группировка Carbanak активна как минимум с 2013 года. С помощью вредоносного ПО Anunak киберпреступники атаковали электронные платежные системы и банки в 40 странах по всему миру. В 2016 году киберпреступники переключились с Anunak на более сложное ПО Carbanak, использовавшееся до 2016 года, а затем вооружились еще более усовершенствованным инструментом, созданным на основе программы для проведения тестов на проникновение Cobalt Strike. С помощью вредоносного ПО злоумышленники заставляли банкоматы выдавать наличные.

-

- хакерская

- группировка

-

(и ещё 4 )

C тегом:

-

В конце 2017 года несколько крупных инвесторов криптовалютных бирж Южной Кореи стали жертвами кибератак. Как полагают исследователи кибербезопасности из компании Recorded Future, за атаками стоит хакерская группировка Lazarus Group, предположительно связанная с северокорейским правительством. Как следует из подготовленного исследователями отчета, хакеры атаковали южнокорейские биржи криптовалют и их инвесторов в конце 2017 года. Кибератаки прекратились только перед новогодним выступлением Ким Чен Ына и последующей за ним трансляцией переговоров между Северной и Южной Кореей. В ходе атак хакеры использовали вредоносное ПО, ориентированное на пользователей корейского текстового редактора Hancom Hangul Word Processor. Проанализировав код вредоноса исследователи обнаружили сходство с программой Destover, использовавшейся для атак на Sony Pictures Entertainment в 2014 году. Помимо криптовалютных бирж, Lazarus также атаковали членов южнокорейского студенческого сообщества «Друзья Министерства иностранных дел».

-

- хакерская

- группировка

- (и ещё 6 )

-

Исследователи безопасности из компании ESET сообщили о появлении нового функционала во вредоносном ПО Xagent - одном из основных инструментом хакерской группировки Fancy Bear. Бэкдор с модульной структурой Xagent уже несколько лет является одним из основных инструментов, использующихся в кампаниях Fancy Bear. Первоначальные версии инструмента были разработаны для взлома систем под управлением ОС Windows и Linux, однако за последние два года вредоносное ПО было несколько раз обновлено, и теперь поддерживвает iOS, Android и macOS. Последняя версия вредоносного ПО использует новые методы обфускации данных. По словам исследователей, во вредоносе значительно улучшились способы шифрования. Помимо этого, Fancy Bear обновила часть кода, используемого для связи с C&C-серверами и добавила новый алгоритм генерации домена (DGA) для быстрого создания резервных C&C-серверов. Как пояснили эксперты, новый алгоритм шифрования позволяет значительно усложнить процесс анализа бэкдора, а реализация DGA сильно мешает отключению вредоносных серверов, из-за их большого количества. Хакеры также добавили в бэкдор новые команды, которые могут использоваться для сокрытия данных конфигурации вредоноса и другой информации на целевой системе. Авторы вредоносного ПО переработали ряд старых компонентов, усложнив таким образом задачу по распознаванию уже известных механизмов. Помимо этого, Xagent теперь имеет функцию создания скриншотов рабочего стола. Изменения в Xagent позволяют Fancy Bear в первую очередь избежать обнаружения, отметили исследователи. В остальном тактика группировки осталась неизменной. Хакеры по-прежнему полагаются на использование фишинговых писем, содержащих ссылки на вредоносные ресурсы. Также хакеры стали чаще использовать набор эксплоитов DeralersChoice, эксплуатирующий уязвимости в Adobe Flash. Как и предыдущий набор эксплойтов Sedkit, DealersChoice предназначен для анализа международных новостных публикаций и упоминания наиболее популярных тем во вредоносных письмах, которые программа генерирует и отправляет потенциальным жертвам. Исследователи также отметили, что основными объектами атак группировки все еще остаются государственные учреждения и посольства по всему миру и особенно в Восточной Европе.

-

- хакерская

- группировка

- (и ещё 5 )

-

Хакерская группировка Cobalt, известная своими атаками на финучреждения, изменила свою тактику – если раньше злоумышленники атаковали клиентов банков, то теперь их целью стали сами финорганизации. Специалисты компании Trend Micro зафиксировали ряд кибератак, которые, судя по всему, являлись частью стартовавшей летом нынешнего года кампании, направленной на русскоязычные предприятия. Предыдущие кампании группировки были ориентированы на банкоматы и европейские финансовые организации. В отличие от других российских или русскоязычных хакерских группировок, как правило, избегающих страны постсоветского пространства, Cobalt, по всей видимости, использует данный регион в качестве тестовой площадки для испытания новых техник и вредоносного ПО. По данным исследователей, в недавних атаках злоумышленники рассылали фишинговые письма от имени клиентов целевых организаций, арбитражного суда или компании, специализирующейся на кибербезопасности. Первое вредоносное письмо, обнаруженное в конце августа. содержало RTF-документ с вредоносным макросом, однако уже в сентябре группировка переключилась на использование эксплоита для уязвимости CVE-2017-8759 в Microsoft .NET Framework, позволяющей удаленно выполнить код. Microsoft выпустила исправляющий проблему патч в сентябре текущего года. Проэксплуатировав уязвимость, хакеры устанавливали на компьютере жертвы бэкдор Cobalt Strike, который связывался с удаленным управляющим сервером и ожидал команд злоумышленников. «Исследователи в области безопасности постоянно создают новые механизмы для обнаружения угроз, но и киберпреступники не сидят сложа руки, модифицируя свои тактики. В случае Cobalt они рассматривали легитимные программы Windows в качестве каналов, позволяющих их вредоносным кодам обойти белые списки», - отметили исследователи.

-

- хакерская

- группировка

-

(и ещё 4 )

C тегом:

-

Хакерская группировка OceanLotus (также известная как APT32), предположительно связанная с вьетнамским правительством, взломала более 100 сайтов, включая официальный web-сайт президента Филиппин Родриго Дутерте. Об этом сообщили исследователи безопасности из компании Volexity. По словам исследователей, группировке удалось скомпрометировать сайты организаций и частных лиц, связанных с правительством, армией, защитой прав человека, развитием гражданского общества, государственной разведкой нефти и средствами массовой информации в ряде стран Азии, для последующего осуществления кибератак. В числе взломанных организаций оказались Ассоциация государств Юго-Восточной Азии (АСЕАН) и связанные с ней сайты, несколько министерств в Камбодже и Лаосе, китайская компания BDStar, China National United Oil Corporation и другие нефтегазовые компании, а также официальный сайт Вооруженных сил Филиппин. Как заявили эксперты, группировка успешно действовала по меньшей мере с конца 2016 года, оставаясь при этом незамеченной. Масштаб проделанной OceanLotus работы можно сравнить разве что с деятельностью российской хакерской группировки Turla, отметили они. Целью хакеров стали сайты стратегического значения, особенно те, чьи посетители могут представлять интерес для OceanLotus. Группировка внедряла вредоносный код JavaScript наряду с одним или несколькими бэкдорами для сохранения присутствия на ресурсе. Вредоносный код использовался для отправки HTTP- и HTTPS-запросов на домены злоумышленников и загрузки одного из двух вредоносных фреймворков. Данные фреймоврки были специально разработаны для отслеживания и сбора информации о посетителях скомпрометированных web-сайтов. Для интересующих хакеров пользователей при посещении сайта раз в 24 часа отображалось всплывающее окно, которое при нажатии на него перенаправляло посетителя на страницу в Google для авторизации по протоколу OAuth в одном из приложений OceanLotus, предоставляя хакерам разрешение на доступ к электронной почте и контактам. Некоторые скомпрометированные сайты также использовались для установки бэкдоров на целевые системы. Ранее группа распространяла вредоносное ПО через фальшивые обновления для Chrome, Firefox и Internet Explorer. По словам исследователей, OceanLotus удалось скомпрометировать ресурсы с помощью учетных данных для систем управления контентом (CMS) либо устаревших плагинов или компонентов CMS, однако до сих пор неясно, как им удалось получить эти учетные данные. Большинство взломанных группировкой сайтов принадлежит организациям и частным лицам из Вьетнама. В частности, эксперты выделяют сайты организаций по защите прав человека и ресурсы оппозиционных групп. Остальные сайты принадлежат организациям, расположенным в странах, граничащих с Вьетнамом или Филиппинами.

-

- хакерская

- группировка

-

(и ещё 5 )

C тегом:

-

Исследователи безопасности из компании Group-IB опубликовали технический отчет о недавних атаках шифровальщика Bad Rabbit. В ходе анализа исследователям удалось выявить, что за атаками Bad Rabbit и эпидемией вымогательского ПО NotPetya, атаковавшего в июне 2017 года украинские энергетические, телекоммуникационные и финансовые компании, может стоять одна и та же группа хакеров. По заявлениям исследователей, код Bad Rabbit был скомпилирован из исходников NotPetya. В коде была обнаружена уникальная функция вычисления хэша, способ распространения по сети и удаление журналов. Логика извлечения модулей и сами модули также подтверждают эту связь. Как отмечается в отчете, некоторые модули были скомпилированы летом 2014 года, что говорит об использовании старых инструментов для работы с дисками из предыдущих атак данной группировки. Именно в 2014 году хакерская группировка Black Energy резко начала проявлять активность. Как отметили исследователи, Bad Rabbit распространялся посредством метода drive-by download (а не watering hole, как считалось ранее), для доставки вредоносного ПО использовалось несколько популярных информационных сайтов в России и Украине. Помимо этого, исследователи выявили, что доступ к сайтам был получен в результате целенаправленной атаки. В ходе атаки группировка попыталась замаскироваться под обычных вымогателей. По словам экспертов, цель атак NotPetya, скорее всего, заключалась в саботаже, поскольку вредонос содержал всего один кошелек для перевода выкупа. В случае Bad Rabbit для каждого компьютера автоматически генерируется уникальный ключ, а для каждого ключа свой кошелек. Также в атаке Bad Rabbit было использовано доменное имя, ранее замеченное в атаках злоумышленников с целью фишинга и сбора трафика. Анализ файлов на домене в сети Tor показал, что сайт был подготовлен еще 19 октября. Исследователи также отметили, что атака была тщательно спланирована и, скорее всего, ее проведение было намечено на 25 октября текущего года. Об этом свидетельствует дата электронной подписи вредоносного ПО - 25.10.2017, хотя сама атака началась 24 октября. С более подробным техническим анализом атаки можно ознакомиться в блоге исследователей. Ранее стало известно, что хакеры свернули операцию по распространению шифровальщика Bad Rabbit.

-

Космический аппарат «Глонасс-М» №52, запущенный 22 сентября с космодрома Плесецк, введен в строй, сообщает сайт СДКМ (ОАО «Российские космические системы»). Общая группировка российской спутниковой навигационной системы, используемая по целевому назначению, достигла 24 космических аппаратов. Спутник «Глонасс-М» №52 - один из спутников наземного резерва навигационной системы. Он был изготовлен более двух лет назад и находился на ответственном хранении. Перед отправкой на космодром с космическим аппаратом были проведены испытания для подтверждения его работоспособности, а также необходимые подготовительные операции - установка экранно-вакуумной теплоизоляции и съемных элементов, защищающих аппаратуру спутника на время перевозки. Подсистема космических аппаратов системы (ПКА) ГЛОНАСС состоит из 24-х навигационных космических аппаратов (НКА), находящихся на круговых орбитах высотой 19100 км, наклонением 64,8° и периодом обращения 11 часов 15 минут в трех орбитальных плоскостях. Орбитальные плоскости разнесены по долготе на 120°. В каждой орбитальной плоскости размещаются по 8 НКА с равномерным сдвигом по аргументу широты 45°. Кроме этого, в разных плоскостях положения НКА из разных плоскостей сдвинуты относительно друг друга по аргументу широты на 15°. Такая конфигурация ПКА позволяет обеспечить непрерывное и глобальное покрытие земной поверхности и околоземного пространства навигационным полем.

-

- орбитальная

- группировка

-

(и ещё 4 )

C тегом:

-

Ученым необходима группировка орбитальных аппаратов для более детального прогнозирования космической погоды, считает директор НИИ ядерной физики имени Д. В. Скобелицына (НИИЯФ МГУ) Михаил Панасюк. Ученый отметил, что существуют вероятностные модели прогнозирования последствий вспышек и корональных выбросов на Солнце, а также их последствий, однако каждая такая модель обладает своими ограничениями. "Чтобы минимизировать риск, чтобы эффективно использовать эти модели, нужна космическая группировка, которая в постоянном режиме работала бы. Без группировки ничего мы не сделаем", - заявил Панасюк на пресс-конференции в понедельник. Заведующий Центром космического и радиационного мониторинга НИИЯФ МГУ Владимир Калегаев уточнил, что сейчас работает около десятка космических аппаратов, и сложно ожидать, что они дадут надежные и оперативные прогнозы. "Главным образом мы реагируем постфактум", - отметил Кагалаев.

-

Российская группировка спутников дистанционного зондирования Земли обеспечивает 90% потребности госорганов в космоснимках, сообщил сегодня начальник отдела департамента автоматических космических комплексов и систем госкорпорации "Роскосмос" Валерий Заичко. "Спутники "Ресурс-П" - это основная наша группировка дистанционного зондирования Земли, которая дает основной объем данных. Благодаря этой системе мы фактически вытеснили зарубежных конкурентов с российского рынка и обеспечили прежде всего государственных потребителей данных дистанционного зондирования Земли на 90%", - сказал он. По словам Заичко, Роскосмос рассчитывает, что Госдума в ближайшие недели примет поправки в закон о космической деятельности, которые позволят создать общефедеральный фонд данных дистанционного зондирования Земли. "Сейчас в Госдуме находится законопроект о внедрении изменений в закон о космической деятельности. Мы хотим создать федеральный фонд данных дистанционного зондирования Земли по аналогии с федеральным фондом пространственных данных. Надеюсь, что до окончания этой сессии закон будет принят во втором и третьем чтениях. До конца сессии осталось меньше двух недель, но рассчитываем, что депутаты нам помогут в этом плане", - сказал он. Этот закон, пояснил Заичко, позволит создать централизованное хранилище данных дистанционного зондирования Земли на всю территорию РФ. Снимки космоса, которые имеются в стране, смогут получать как государственные, так и коммерческие заказчики. Как сообщил Заичко, совместная группировка спутников дистанционного зондирования Земли стран БРИКС будет создана в августе. "В августе планируется подписание соответствующих документов. Все процедуры по созданию группировки уже пошли", - сказал он. Также Заичко добавил, что Роскосмос работает над тем, чтобы создать объединенную группировку спутников дистанционного зондирования Земли ЕврАзЭС.

-

- группировка

- спутников

- (и ещё 6 )

-

Два космических аппарата связи для нужд Минобороны России могут быть запущены на орбиту до конца года, сообщил в понедельник генеральный директор компании "Информационные спутниковые системы" им. Решетнева" Николай Тестоедов. "У нас "Благовест" находится на космодроме, готовится к запуску. Предварительная дата - 17 августа. Далее мы проводим испытания второго "Благовеста", чтобы осуществить его запуск в конце года", - рассказал Тестоедов. Ранее сообщалось, что Минобороны РФ планирует к 2020 году развернуть группировку из четырех спутников связи "Благовест".

-

- орбитальная

- группировка

- (и ещё 7 )