Поиск

Показаны результаты для тегов 'магазине'.

Найдено: 4 результата

-

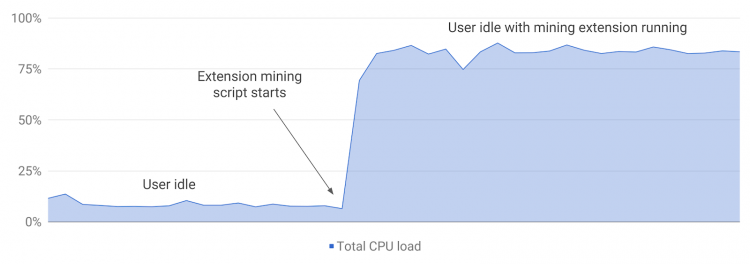

Google сообщила, что начнёт блокировать любые расширения в цифровом магазине Chrome, которые содержат скрипты для майнинга криптовалют. Подача заявок на регистрацию таких расширений запрещена уже сейчас, а существующие надстройки будут удалены из магазина в конце июля. В марте компания заявила, что в июне станет блокировать связанную с криптовалютами рекламу. В феврале так же поступила Facebook, а за ней в марте подтянулась и Twitter. Тем не менее, запрета одной рекламы Google мало. До недавнего времени в цифровой магазин можно было загружать расширения со скриптами для майнинга при удовлетворении двух требований: добыча криптовалют должна была быть основным предназначением плагина, а пользователь должен был быть об этом информирован. Теперь Google решила полностью запретить расширения для майнинга, поскольку за последние несколько месяцев число надстроек, которые добывают криптовалюты без ведома пользователя, резко возросло. 90 % всех расширений, которые разработчики пытались загрузить в магазин, были отклонены из-за несоответствия требованиям. На расширения, предлагающие доступ к другим блокчейн-функциям, запрет не распространяется. Google не устраивают лишь те плагины, которые добывают через браузер криптовалюты и, таким образом, сильно нагружают процессор компьютера. Так компания хочет убедиться, «что пользователи Chrome могут и дальше получать преимущества расширений, не подвергая себя скрытым рискам».

-

Специалисты компании Avast обнаружили в магазине Google Play два приложения со встроенными средствами для скрытого майнинга. Эти программы загрузили тысячи владельцев мобильных устройств под управлением Android. Вредоносный код для добычи криптовалюты Monero скрывается в приложениях SP Browser и Mr. MineRusher. Схема работы майнеров выглядит следующим образом. После запуска программы происходит автоматическое соединение с веб-сайтом apptrackers.org, где размещён CoinHive Java Script для добычи Monero. Как только соединение с доменом выполняется, начинается собственно майнинг. Важно отметить, что весь процесс проходит незаметно для пользователя — в фоновом режиме, когда экран выключен, а устройство использует передачу данных или подключено к Wi-Fi. Результатом работы майнера могут стать сбои. Кроме того, происходит быстрый разряд аккумулятора. Любопытно, что одновременно компания ESET обнаружила ряд криптовалютных зловредов в каталоге программного обеспечения популярной площадки Download.com. Вредоносный код, распространяющийся вместе с легитимными программами, предназначен для кражи биткоинов. Когда пользователь копирует и вставляет адрес своего биткоин-кошелька, чтобы перевести туда средства, зловред перехватывает эти данные и заменяет собственными. Если жертва не заметит подмену, её средства будут переведены на счёт злоумышленников. На сегодняшний день атакующие собрали 8,8 биткоина — больше 4 млн рублей по курсу на 15 марта.

-

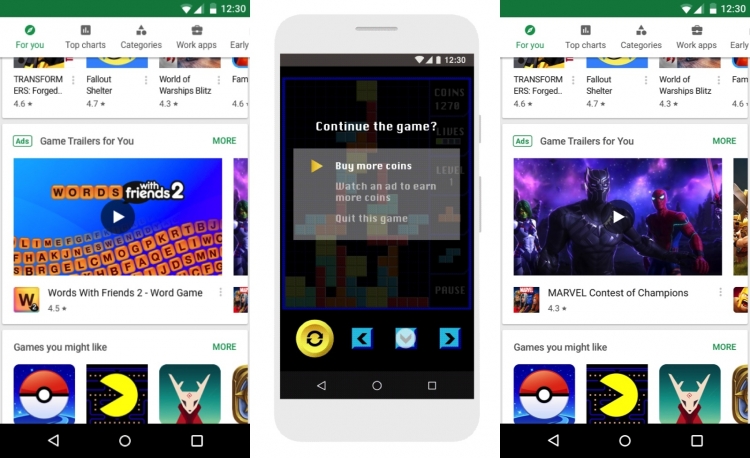

Назойливая видеореклама, вставки которой во время просмотра видео на YouTube порой отбивают всё желание досматривать ролик до конца, теперь может появиться и в цифровом магазине Google Play. Об этом заблаговременно уведомила сама Google, специалисты которой приступили к тестированию коротких видеообъявлений. По предварительным сведениям содержимое всплывающих окон с видеорекламой не будет воспроизводиться автоматически, так что внезапного звукового сопровождения и появившегося из ниоткуда визуального ряда пока не предвидится. Да и вставки с видеорекламой, на первый взгляд, мало чем отличаются от аналогичного рода статических изображений с пометкой «Ads». Тем не менее, подобные маркетинговые инициативы Google вряд ли встретят положительную реакцию у пользователей даже с учётом их ненавязчивости. Эксперименты с видеорекламой в игровых приложениях обещают стать для разработчиков эффективным инструментом для монетизации контента, а также хорошим способом, чтобы подогреть интерес аудитории к приложению. К примеру, рекламные объявления могут стимулировать к внутриигровым покупкам, а также приобретению стороннего софта от партнёров по бизнесу. Когда именно в Google Play появятся видеообъявления, появятся ли они вообще и как их можно будет обойти, пока остаётся неясным.

-

«Доктор Веб» предупреждает о появлении в магазине Google Play ряда игр для операционной системы Android, в состав которых интегрирован вредоносный компонент. Сообщается, что в небезопасные приложения встроен троянский модуль, который незаметно скачивает и запускает дополнительные компоненты. Они могут выполнять различные функции — например, скрытно открывать те или иные сайты и «нажимать» на определённые элементы на этих страницах. В процессе работы вредоносный модуль загружает с указанного управляющим сервером адреса скрипт, которому предоставляет возможность совершать различные действия на странице, в том числе симулировать клики по указанным скриптом элементам. Таким образом, если в задании трояна был переход по ссылкам или рекламным объявлениям, злоумышленники получают прибыль за накрутку счётчика посещений веб-страниц и нажатия на баннеры. Теоретически на мобильное устройство жертвы могут также загружаться модули для демонстрации рекламы или отображения фишинговых окон с целью кражи логинов, паролей и другой конфиденциальной информации, скажем, данных банковских карт. «Доктор Веб» отмечает, что троянский модуль обнаружен примерно в трёх десятках игр (перечень доступен здесь), которые были загружены пользователями Android в общей сложности более 4,5 млн раз. Специалисты уже проинформировали корпорацию Google о наличии троянского компонента в обнаруженных небезопасных приложениях.