Поиск

Показаны результаты для тегов 'используют'.

Найдено: 22 результата

-

Компания Casio в рамках выставки IFA 2018 в Берлине анонсировала «умные» наручные часы Pro Trek WSD-F30, выполненные в защищённом корпусе. Гаджет оснащён двухслойным 1,2-дюймовым дисплеем: использованы цветная OLED-панель с разрешением 390 × 390 пикселей и монохромный LCD-экран. Переключение между ними позволяет продлить время автономной работы. Реализована поддержка сенсорного управления. Новинка выполнена в соответствии со стандартом MIL-STD-810. Утверждается, что устройству не страшны погружения под воду на глубину до 50 метров. Набор сенсоров включает приёмник спутниковых навигационных систем GPS/ГЛОНАСС, акселерометр, гироскоп, электронный компас и датчик давления. Часы способны отслеживать физическую активность пользователя, а также маршруты его перемещения. Новинка поддерживает беспроводную связь Bluetooth 4.1 Low Energy и Wi-Fi IEEE 802.11b/g/n. Размеры составляют 60,5 × 53,8 × 14,9 мм, вес — приблизительно 83 грамма (с ремешком). Часы функционируют под управлением операционной системы Wear OS. Использовать гаджет можно в паре со смартфонами под управлением операционных систем Android 4.4 и выше и iOS 9.3 и выше. В продажу смарт-часы Casio Pro Trek WSD-F30 поступят в январе следующего года по ориентировочной цене 550 долларов США.

-

- защищённые

- смарт-часы

-

(и ещё 7 )

C тегом:

-

Исследователи безопасности из NTT Secure Platform Laboratories опубликовали доклад, в котором проанализировали использование злоумышленниками JavaScript для идентификации уязвимых браузеров. Эксперты выделили несколько методов, с помощью которых злоумышленники осуществляют вредоносную деятельность, используя различные реализации JavaScript. Таким образом, жертвой хакеров становятся только пользователи определенных версий браузеров. В течение нескольких месяцев команда собирала и анализировала 8500 образцов JavaScript из более 20 тыс. вредоносных сайтов. По словам специалистов, наибольшей популярностью у злоумышленников пользуется функция setTimeout, так как она является устаревшей и, как правило, не используется на легитимных сайтах. Данная функция позволяет злоумышленникам определить браузеры IE 8 и IE 9, поскольку эти версии выдают ошибку Invalid argument, если сайт просит их обработать setTimeout (10). При проверке все 26 URL, на которых была функция setTimeout (10), представляли собой сайты, взломанные в ходе кампании Fake jQuery.

-

- хакеры

- используют

- (и ещё 6 )

-

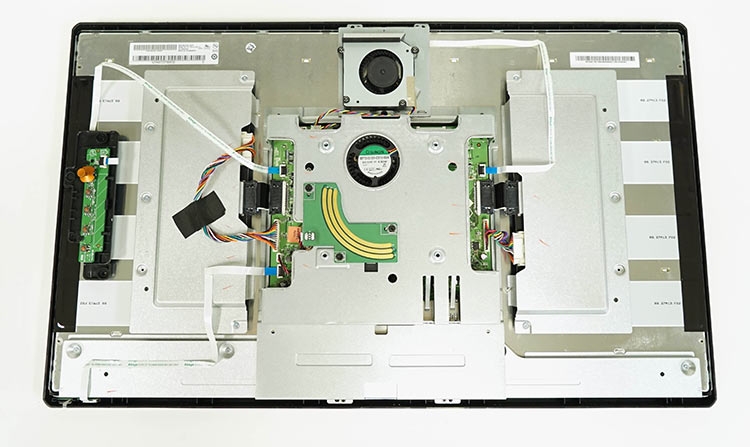

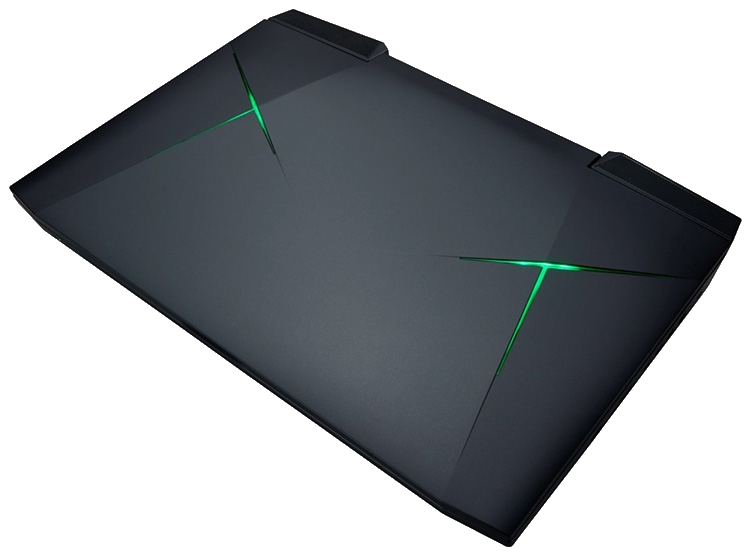

Компания Origin PC представила портативные компьютеры EON15-S и EVO17-S нового поколения: ноутбуки рассчитаны на любителей игр, стримеров и создателей контента. Устройства оборудованы дисплеем размером соответственно 15,6 и 17,3 дюйма по диагонали. В первом случае разрешение составляет 1920 × 1080 точек (Full HD), во втором — 1920 × 1080 или 3840 × 2160 пикселей (4К). В основе новинок — аппаратная платформа Intel Coffee Lake-H. Топовая конфигурация предусматривает использование шестиядерного процессора Core i9-8950HK с номинальной частотой 2,9 ГГц и возможностью повышения до 4,8 ГГц (в режиме «турбо»). Объём оперативной памяти DDR4-2666 может достигать 32 Гбайт. Допускается установка двух высокопроизводительных твердотельных модулей M.2 PCIe SSD вместимостью 2 Тбайт каждый. Младший из двух ноутбуков может нести на борту дискретный графический ускоритель NVIDIA GeForce GTX 1060 с 6 Гбайт памяти GDDR5. Для старшего доступна видеокарта NVIDIA GeForce GTX 1070 с 8 Гбайт памяти GDDR5. В обоих случаях оснащение включает адаптер беспроводной связи Intel Wireless-AC 9560, порты USB 3.1 Type-C и USB 3.1 Type-A, интерфейсы Mini DisplayPort 1.3 и HDMI, гигабитный Ethernet-контроллер и 2-Мп веб-камеру. Операционная система — Windows 10.

-

Дисплеи с поддержкой NVIDIA G-Sync HDR отличаются отличными возможностями. Как ASUS PG27UQ, так и Acer Predator X27 предлагают комбинацию разрешения 4K, более плавную игру без разрывов кадров, поддержку широкого динамического диапазона DisplayHDR 1000, панель QLED и качественную 384-зонную подсветку экрана. Пожалуй, на рынке сейчас вряд ли можно найти более совершенные игровые мониторы для ПК. Ресурс PC Perspective заполучил ASUS PG27UQ и решил выяснить, что стоит за поддержкой NVIDIA G-Sync HDR с аппаратной точки зрения. И ждало довольно любопытное открытие — новый модуль G-Sync HDR от NVIDIA представляет собой произведённую Intel FPGA (программируемая вентильная матрица) — процессор, логику которого можно задать под определённые нужды. Если говорить точнее, в модуле G-Sync HDR от NVIDIA используется Intel Altera Arria 10 GX 480. Другими словами, на монитор можно наклеить логотип Intel Inside, и это будет технически верно. В принципе, неважно, какой именно чип используется, однако к недостаткам FPGA по сравнению с ASIC (специализированная интегральная схема) относится стоимость, поскольку программируемость модуля достигается за счёт дороговизны кристалла. Судя по цене чипов Altera Arria 10 GX 480 от Intel у онлайн-продавцов, ясно, что FPGA активно участвует в формировании ценника дисплеев, добавляя, по оценкам журналистов, $500 к их себестоимости. Также было обнаружено, что модуль использует 3 Гбайт оперативной памяти Micron DDR4 с частотой 2400 МГц, — существенное обновление по сравнению с оригинальным блоком NVIDIA G-Sync, который был наделён 768 Мбайт более медленной памяти DRAM. Если верна оценка в $500 прибавки к стоимости за счёт интеграции Altera Arria 10 GX 480, то в будущем подобные мониторы могут стать существенно дешевле — первые дисплеи G-Sync HDR продаются за $2000, что, как видно, не так сильно связано с высоким разрешением и поддержкой HDR, как может показаться.

-

Твердотельные накопители (SSD) продолжают отвоёвывать долю у традиционных жёстких дисков на рынке устройств хранения данных. Как сообщает ресурс DigiTimes, ведущие поставщики ноутбуков намерены более активно применять SSD в своих новых моделях. Отраслевые источники говорят о том, что с начала текущего года наблюдается снижение цен на твердотельные решения. Проникновению SSD в сегменте портативных компьютеров также способствуют компактные размеры таких накопителей и их устойчивость к ударам/тряске. По имеющейся информации, уже в текущем квартале Intel приступит к массовому производству ёмких и в то же время относительно недорогих SSD, использующих технологию QLC (Quad-Level Cell) — четыре бита информации в одной ячейке. Повышение доступности SSD приведёт к тому, что вместимость таких накопителей для ноутбуков массового сегмента поднимется со 128 до 256 и даже 512 Гбайт. В то же время бюджетные портативные компьютеры будут комплектоваться гибридной подсистемой хранения данных на основе жёсткого диска и флеш-модуля. Если в прошлом году примерно 45 % сошедших с конвейера лэптопов оснащались SSD, то в 2018-м доля таких ноутбуков, по предварительным оценкам, составит по крайней мере 50 %. Некоторые аналитики называют цифру более 55 %.

-

- ssd-накопители

- используют

-

(и ещё 4 )

C тегом:

-

Как сообщают эксперты компании FireEye, киберпреступники стали активно использовать инфраструктуру блокчейна для сокрытия вредоносной активности и устойчивости к попыткам отключения своего вредоносного ПО. По словам исследователей, за последний год стремительно возрос интерес киберпреступников к инфраструктуре криптовалюты. Все больше хакеров стали реализовывать в своих вредоносных инструментах поддержку доменов зоны .bit. Многие вредоносные программы (среди них Necurs, GandCrab, Emotet, SmokLoader и Corebot) были переконфигурированы таким образом, чтобы в качестве C&C-инфраструктуры использовать домены блокчейна. Эти домены являются децентрализованными (без центрального регулятора), поэтому правоохранителям сложно их отключить. Если на доменах, регулируемых организацией ICANN, обнаруживается вредоносный контент, правоохранительные органы отправляют регулятору запрос на его отключение. Относящиеся к блокчейну домены верхнего уровня, такие как .bit, являются децентрализованными, а их таблицы DNS распределены по одноранговой сети (P2P), поэтому отключить их очень сложно. Регистрация домена в связанной с блокчейном доменной зоне, например, .bit, осуществляется всего в несколько шагов в режиме online и стоит копейки. Домен не связывается ни с именем, ни с адресом зарегистрировавшего его пользователя, а только с уникальным зашифрованным хэшем, что на руку киберпреступникам.

-

- хакеры

- используют

-

(и ещё 7 )

C тегом:

-

Дополненная реальность действительно имеет все шансы на то, чтобы стать технологией, которая со временем получит широкое распространение. Ведь ей заинтересовались не только профильные компании вроде Google с проектом Glass или Microsoft, разрабатывающая Holo Lens, но и производители из, так сказать, смежных областей. К примеру, крупный производитель аудиотехники Bose недавно представил собственные AR-очки. Причем устройство «общается» с пользователем не при помощи вывода информации на дисплей очков, а посредством звука. Новые очки пока даже не имеют названия, так как произведены в небольшом количестве для демонстрации новых технологий. Функция «дополнения реальности» в AR-очках от Bose реализована весьма изящно: гаджет оборудован двумя узконаправленными динамиками, встроенными в дужки, что позволяет не только получать «обратную связь» от очков, но и слушать музыку. Также очки имеют датчики движения, GPS и модуль связи со смартфоном. Благодаря встроенным сенсорами, очки Bose «знают», в каком направлении смотрит пользователь. Например, взглянув на здание или вывеску, человек сможет получить описание, режим работы, отзывы, контакты фирм, расположенных в доме, и многое другое. Естественно, в аудиоформате. Первый прототип устройства был распечатан на 3D-принтере, и, как утверждают первые испытатели очков, «Это действительно суперлегкий AR-гаджет от Bose, который совсем не стесняет движений и почти не ощущается на лице. Выглядит он как обычные солнцезащитные очки и не привлекает внимания, а вся электроника, включая батарею, умещена внутри корпуса». При этом выдачей контекстной информации очки не ограничиваются и умеют реагировать на жесты. Так, например, при поступлении телефонного звонка пользователь может кивнуть головой, чтобы ответить на вызов, или покачать ей, чтобы сбросить звонок. Также стоит упомянуть тот факт, что производить AR-очки своими силами Bose не планирует: компания учредит венчурный фонд с капиталом в 50 миллионов долларов США и будет выделять средства на создание экосистемы вокруг своей AR-платформы. С Bose уже согласились сотрудничать ASICS, Strava, TripAdvisor, TuneIn и Yelp. Дата запуска в производство и конечная стоимость на данный момент остаются неизвестными.

-

- очки

- дополненной

-

(и ещё 6 )

C тегом:

-

Компания ТрансТелеКом (ТТК) проанализировала использование беспроводного доступа в интернет на российских вокзалах. Единая сеть Wi-Fi действует с 2015 года и сегодня охватывает 107 вокзалов в 83 населенных пунктах страны. По итогам 2017 года общее количество подключений к бесплатному Wi-Fi на железнодорожных вокзалах России превысило 5,5 миллионов, а суммарный объем скачанного трафика вплотную приблизился к 1000 ТБ. Наибольшую активность посетители вокзалов продемонстрировали в летние месяцы: так, в августе 2017 года общее число подключений превысило 566 тысяч, что, например, на 44% выше показателей февраля. Суммарное число уникальных пользователей услуги в летний период в полтора раза больше, чем в зимние месяцы. Сезонность просматривается и в динамике объема входящего трафика. Самым «активным» месяцем стал август — посетители российских вокзалов в этот месяц скачали 96 ТБ данных, на втором месте — июль (92 ТБ), а на третьем — декабрь (91 ТБ). Среди весенних месяцев лидером по Wi-Fi активности на вокзалах стал май, а среди осенних — ноябрь. Ленинградский вокзал в Москве возглавил рейтинг по числу уникальных пользователей Wi-Fi в 2017 году, а Ярославский — по объему скачанного трафика. Однако в летние месяцы лидерство по обоим параметрам перехватил железнодорожный вокзал Адлера. В сентябре и октябре 2017 года максимальный объем входящего трафика через Wi-Fi-сети был зафиксирован на вокзале Самары. Самым активным городом по потреблению Wi-Fi ожидаемо стала Москва (Ленинградский, Курский, Ярославский, Казанский и Павелецкий вокзалы), на втором месте — Санкт-Петербург (Московский, Балтийский, Финляндский, Ладожский, Витебский вокзалы). Также в пятерку лидеров по числу пользователей беспроводного доступа входят Адлер, Новосибирск и Самара. Топ-5 вокзалов по числу уникальных пользователей Wi-Fi на вокзалах в 2017 году выглядит следующим образом: 1 Ленинградский (более 147 тысяч) 2 Ярославский (более 141 тысяч) 3 Курский (более 133 тысяч) 4 Казанский (более 122 тысяч) 5 Адлер (более 89 тысяч) Вокзалы-лидеры по объемам скачанного трафика в 2017 году: 1 Ярославский (37,2 ТБ) 2 Ленинградский (35,8 ТБ) 3 Курский (33,1 ТБ) 4 Самара (31,1 ТБ) 5 Адлер (30 ТБ)

-

Злоумышленники эксплуатируют три сравнительно свежие уязвимости в пакете MS Office в спам-кампаниях, направленных на телекоммуникационные фирмы, а также предприятия в страховом и финансовом секторе. В рамках атак злоумышленники распространяют вредоносное ПО Zyklon – полноценный бэкдор, способный записывать нажатия клавиш, собирать пароли, а также загружать и устанавливать дополнительные плагины для майнинга криптовалют и извлечения паролей. Речь идет о трех уязвимостях: CVE-2017-8759 в .NET Framework, CVE-2017-11882 в редакторе формул Microsoft Equation, а также функции Dynamic Data Exchange (DDE). Первые две уязвимости были исправлены в сентябре и ноябре 2017 года. Хотя Microsoft не рассматривает Dynamic Data Exchange как уязвимость и настаивает на том, что DDE - это функция, в минувшем декабре компания все же выпустила обновление пакета MS Office, отключающее функционал в приложении Word, для предотвращения кибератак. В рамках атак злоумышленники используют один и тот же домен для загрузки закодированного в Base64 скрипта PowerShell (Pause.ps1), отвечающего за резолвинг API, нужных для выполнения произвольного кода. Скрипт также загружает конечный вредоносный модуль, отмечают специалисты FireEye. Помимо загрузки дополнительных плагинов, Zyklon может осуществлять DDoS-атаки и извлекать пароли из браузеров и ПО электронной почты. Вредонос использует сеть Tor для маскировки коммуникаций со своим управляющим сервером. Как пояснили эксперты, Zyklon содержит зашифрованный файл под названием tor. После расшифровки данный файл внедряется в InstallUtiil.exe и работает как анонимайзер Tor.

-

- хакеры

- используют

-

(и ещё 6 )

C тегом:

-

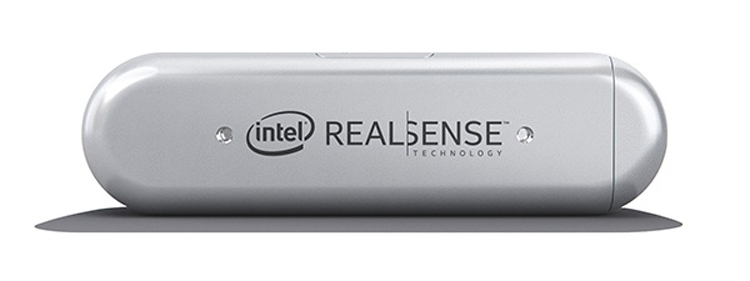

Корпорация Intel анонсировала 3D-камеры RealSense серии D400 — устройства D415 и D435, приём заказов на которые уже начался. В новинках используется стерео-зрение для определения глубины резкости. Камеры содержат пару 3D-датчиков, датчик RGB и инфракрасный проектор. Для подключения к компьютеру применяется интерфейс USB Type-C. Благодаря узкому углу обзора камера RealSense D415 создаёт изображение с высокой глубиной резкости, когда размер снимаемого объекта является небольшим и требует достаточно точных измерений. В свою очередь, модель RealSense D435, используя широкий угол обзора, обеспечивает качественное трёхмерное восприятие данных, находясь в движении, или для движущихся объектов, создавая широкий обзор и исключая появление «слепых» зон. Камеры используют видеопроцессор Intel RealSense D4. Выходное разрешение 3D-данных достигает 1280 × 720 точек; частота кадров выходного 3D-потока — до 90 к/с. Разрешение RGB-сенсора равно 1920 × 1080 пикселей (30 к/с). Новинки подходят для использования разработчиками для добавления трёхмерного восприятия в создаваемые прототипы продукции. Заявлена поддержка нового кроссплатформенного комплекта Intel RealSense SDK 2.0 с открытым исходным кодом. Модель RealSense D415 оценена в 150 долларов США, версия RealSense D435 — в 180 долларов.

-

Пока неясно, когда все это началось и как долго длится, но некоторые приложения втайне от пользователей используют микрофон их смартфонов. Но не для того, чтобы шпионить за пользователями и подслушать их разговоры, а для отслеживания просматриваемого ими телевизионного контента. Об этой относительно распространенной и возмутительной практике рассказывает издание The New York Times. Издание пишет, что обнаружило в официальном магазине Google Play Store более 250 игр, в исходном коде которых есть часть, отвечающая за эту скрытную функциональность с задействованием микрофона для подслушивания просматриваемой пользователями рекламы и фильмов. Издание The Verge отмечает, что ради интереса установило одну игру из списка – головоломку Endless 9*9, разработанную Imobile Game Studios. Как сообщается, сразу после установки приложение немедленно и без каких-либо объяснений запросило доступ к данным геолокации и микрофону. Что интересно, в настройках игры говорится, что приложение собирает некие «телевизионные данные» с целью показа «релевантного контента и рекламы». То есть, в большинстве случаев пользователи, сами ни о чем не подозревая, дают разрешение на использование микрофона для сбора данных. Как отмечает NYT, Федеральная торговая комиссия ранее уже делала компаниям замечания по этому поводу. В 2016 году ведомство обратилось к десяткам разработчиков, использующих аналогичное ПО под названием SilverPush, заявив о необходимости уведомления пользователей о собираемых данных. Те приложения, в отличие от упомянутых NYT, не предупреждали о сборе данных вообще, ни в явной форме, ни в скрытой. Еще занимательнее то, что, как сообщает NYT, некоторые из этих приложений даже после закрытия продолжают собирать данные через микрофон. Судя по всему, они просто продолжают работать в фоновом режиме. К слову, подобные приложения есть не только на Android, в магазине приложений App Store тоже есть аналогичное ПО. И Google, и Apple требуют, чтобы приложения в обязательном порядке запрашивали доступ к микрофону и управления разрешениями является важной частью обеих самых популярных мобильных платформ. Иными словами, без разрешения пользователя ПО не может получить доступ к микрофону, но далеко не всегда пользователи уделяют должное внимание этому важному аспекту. И, как показывает этот и другие примеры до этого, зря. Лучше хорошо подумать и перечитать все условия использования тем или иным ПО, прежде чем нажимать кнопку согласиться и раздавать разрешения направо и налево. Пускай этот случай будет для всех нас поучительным ведь никто не застрахован от подобного в силу невнимательности. За последние несколько лет мы слышали множество мифов о том, что популярные приложения вроде Facebook подслушивают пользователей через микрофоны, но здесь немного другая ситуация. Этот софт настроен именно на подслушивание телешоу, фильмов и рекламы для показа целевых рекламных объявлений. То есть, масштабы прослушки немного не те, хотя приятного все равно мало. Что касается Facebook, тут можно особо не переживать. Им это попросту не нужно, у соцсети и без этого хватает информации, собранной через свой сайт, приложения и рекламные средства на сторонних ресурсах.

-

- некоторые

- приложения

- (и ещё 9 )

-

То, что за пользователями гаджетов следят, ни для кого уже не секрет. Наиболее известный сценарий применения сведений, полученных путём отслеживания действий пользователей в Сети, — использование их для повышения эффективности рекламы. Однако в Китае пошли дальше: там технологические лидеры Alibaba, Tencent и Baidu принимают участие в создании системы так называемой социальной репутации. Об этом было объявлено ещё в 2014 году, полная же база должна быть готова к 2020 году. Социальная репутация — эта некоторое количество баллов, которое присваивается гражданину КНР и может меняться в зависимости от его действий. Если человек, к примеру, помогает бедным и пожилым, то его рейтинг растёт, попадается нетрезвым за рулём или на взятке чиновнику — рейтинг падает. Важно даже то, какие покупки совершает потребитель. Купил детские подгузники — это плюс, приобрёл компьютерную игру — минус. В зависимости от числа набранных очков житель Поднебесной причисляется к одному из четырёх классов — A, B, C или D. Чем выше категория, тем больше возможностей получает его обладатель, и наоборот. Например, низкий «кредит доверия» не позволит взять что-либо в аренду без залога, получить скидку на товар или услугу, оформить заём по сниженной процентной ставке и т.п. Спросите, а какое отношение ко всему вышеизложенному имеют высокотехнологические компании Alibaba, Tencent и Baidu? Дело в том, что коммерческие сервисы именно этих гигантов китайского рынка Hi-Tech и служат основой для составления базы (AliPay, WeChat Pay и прочие). Издание Wired приводит впечатления китайского студента, который, проучившись три года в Великобритании, вернулся на родину и обнаружил грандиозные перемены в обществе. Гаджеты в КНР повсюду: даже бабушки на рынке расплачиваются за купленные овощи при помощи смартфонов. Позже молодой человек заметил в своём телефоне приложение Zhima Credit, разработанное Ant Financial, «дочкой» Alibaba. Как оказалось, оно отслеживает активность пользователя и выставляет ему оценку в диапазоне от 350 до 950 баллов. Чем выше этот показатель, тем больше выгодных коммерческих предложений получает владелец устройства. Однако быть добропорядочным гражданином недостаточно. Чтобы иметь высокий рейтинг, нужно иметь не менее «положительных» друзей, ведь Zhima Credit отслеживает и их. Добавили в друзья неблагонадёжного товарища — не удивляйтесь, что ваша социальная репутация упала. Напоминает сюжет антиутопического фантастического романа или фильма? Безусловно, только вот ничем хорошим такие произведения обычно не заканчивались.

-

- антиутопия

- наяву:

- (и ещё 8 )

-

Один из крупнейших OEM/ODM-производителей ноутбуков, тайваньская компания Clevo анонсировала новые устройства класса desktop replacement — P870TM, P775TM и P751TM. В отличие от продуктов для массового сегмента рынка, в которых используются мобильные версии процессоров и видеокарт, в лэптопах Clevo сделана ставка на комплектующие для настольных ПК, в частности CPU Intel Coffee Lake-S и GPU NVIDIA Pascal. Эти узлы охлаждаются массивными кулерами и запитаны от внешних БП, номинал которых исчисляется сотнями ватт. Флагманская модель Clevo P870TM может «принять на борт» любой шестиядерный процессор семейства Core i5/i7-8000 — от 65-ваттного Core i5-8400 до 95-ваттного Core i7-8700K. Вариантов графической подсистемы четыре: GeForce GTX 1080/1080 SLI и GeForce GTX 1070/1070 SLI. Объём оперативной памяти по умолчанию равен 32 Гбайт (2 × 16 Гбайт), но может быть расширен вдвое за счёт пустующих слотов SO-DIMM DDR4. Накопителем по умолчанию является скоростной M.2 SSD Samsung SM961. 17,3-дюймовый дисплей ноутбука P870TM поддерживает технологию синхронизации G-Sync и обладает разрешением 3840 × 2160 или 1920 × 1080 точек. Мощность адаптера(-ов) питания в зависимости от конфигурации варьируется от 330 до 660 Вт. Картину дополняет тандем сетевых контроллеров Rivet Killer (Killer Double Shot Pro: Wi-Fi и Gigabit Ethernet), ЦАП ESS и игровая клавиатура с RGB-подсветкой. Дизайн лэптопа в целом неброский, но стоит учитывать, что перед нами всего лишь основа серийных продуктов, которые будут доработаны и выпущены под брендами Sager, Eurocom, Origin PC, Falcon Northwest и т. д. Внутренние тесты показали, что версия Clevo P870TM с процессором Intel Core i7-8700K и двумя видеоадаптерами GeForce GTX 1080 набирает 1396 очков в Cinebench R15 и 47 643 очка Graphics в 3DMark 11. Модель попроще — P775TM — имеет спартанский внешний вид и родственную P870TM «начинку». Ноутбук обходится без поддержки связок NVIDIA SLI, за счёт чего его корпус несколько тоньше. Клиентам Clevo предлагаются варианты лэптопа с ускорителями GeForce GTX 1080, GeForce GTX 1070 и GeForce GTX 1060. Из других особенностей P775TM также достойны упоминания встроенный сабвуфер и технология Creative Sound BlasterX 360°, которой, кстати, наделены все фигуранты данной заметки. Clevo P751TM, в отличие от P775TM, не может похвастаться небольшой толщиной корпуса и поддержкой карты GeForce GTX 1080. Вместо последней доступны только варианты с GeForce GTX 1070 и GTX 1060 на борту.

-

Группа злоумышленников эксплуатирует CDN-серверы Facebook для хранения вредоносных файлов, которые затем используются для инфицирования систем пользователей банковскими троянами. В последние две недели исследователи в области безопасности заметили несколько подобных кампаний. Предположительно, их организатором является та же группировка, ранее эксплуатировавшая облачные сервисы Dropbox и Google для хранения и распространения вредоносного ПО. Новая вредоносная кампания была замечена экспертом в области безопасности, известным в Сети как MalwareHunter. Злоумышленники используют CDN-серверы Facebook, поскольку домену Facebook «доверяет» большинство защитных решений, пояснил исследователь. Процесс заражения проходит в несколько этапов. На первом жертва получает спам-письмо якобы от местных властей, содержащее ссылку, которая ведет на CDN-сервер Facebook. Атакующие загружают вредоносные файлы на страницы различных групп в соцсети либо в другие публичные разделы ресурса, а затем добавляют соответствующие ссылки в спам-письма. После того, как пользователь перейдет по ссылке, на его компьютер загрузится .rar или .zip архив, включающий ссылку на файл. Нажатие на ссылку приводит к запуску интерфейса командной строки или PowerShell и исполнению зашифрованного скрипта PowerShell. Данная техника, предполагающая использование легитимных приложений для сокрытия вредоносных операций, называется Squiblydoo и применяется для обхода защитных решений. Далее скрипт PowerShell загружает и исполняет дополнительный скрипт PowerShell, выполняющий ряд операций. Он загружает DLL-библиотеку, которая, в свою очередь, загружает EXE-файл и вторую вредоносную DLL-библиотеку. Эта библиотека загружает и устанавливает на компьютеры жертв банковский троян Win32/Spy.Banker.ADYV. По словам исследователя, злоумышленники проверяют местоположение пользователя по его IP-адресу. Если жертва находится не в целевой стране (в данном случае в Бразилии), все операции прекращаются. В настоящий момент активность кампании значительно снизилась, однако эксперты предполагают, что в ближайшем будущем злоумышленники вновь запустят ее с некоторыми изменениями. Администрация Facebook уже проинформирована о проблеме. Сеть доставки и дистрибуции содержимого - географически распределенная сетевая инфраструктура, позволяющая оптимизировать доставку и распространение контента конечным пользователям в сети Интернет.

-

- хакеры

- используют

-

(и ещё 5 )

C тегом:

-

По данным исследователей Flashpoint, русскоговорящие киберпреступники используют VOIP-сервисы для обхода проверки транзакций по телефону. Эксперты обнаружили в продаже на хакерских форумах три сервиса – Narayana, SIP24 и SIP Killer. Мошенники используют их при осуществлении покупок со взломанных учетных записей в интернет-магазинах или сервисах online-банкинга. Narayana обладает обширным функционалом. Среди прочего, сервис поддерживает протокол установления сеанса SIP, SIM-карты и бесплатные телефонные номера iNum для каждого пользователя. Narayana пользуется популярностью благодаря простоте в использовании и доступности. По своим функциям сервис SIP24 напоминает Narayana, однако доступен только по приглашению. Кроме того, он предлагает более качественную связь и обладает рядом функций и ограничений для усиления безопасности. SIP Killer в основном используется для отправки больших объемов телефонного трафика через VOIP-сервисы с целью сделать их недоступными. Исследователи Flashpoint рекомендуют online-ритейлерам и банкам обратить внимание на использование киберпреступниками данных сервисов. В частности, рекомендации касаются организаций, у которых отсутствует возможность проверки легитимности подтверждения транзакций по телефону. SIP – протокол передачи данных, описывающий способ установления и завершения пользовательского интернет-сеанса, включающего обмен мультимедийным содержимым (IP-телефония, видео- и аудиоконференции, мгновенные сообщения, online-игры). iNum (international number) – международный номер. iNum позиционируются как глобальные телефонные номера без привязки к какой-либо стране. iNum используют выделенный Международным союзом электросвязи телефонный код +883.

-

- мошенники

- используют

- (и ещё 6 )

-

Эксперты компании Wordfence обнаружили новый тип web-атак, в ходе которых злоумышленники используют незавершенные инсталляции WordPress. То есть, атаки основываются на сайтах, куда пользователи уже загрузили систему управления контентом (CMS) WordPress, нот так и не установили ее до конца. Такие ресурсы открыты для внешних подключений, и кто угодно может получить доступ к панели установки и завершить процесс инсталляции CMS. По данным Wordfence, с конца мая и до середины июня текущего года резко возросло число сканирований интернета на наличие инсталляций WordPress с установочным файлом. Исследователи обнаружили как минимум одного хакера, получившего доступ к сайту, где CMS не была установлена до конца. Неизвестный загрузил пароль и логин своей собственной базы данных и завершил процесс инсталляции. Таким образом, он обеспечил себе возможность управлять сайтом через заново созданную учетную запись администратора и через редактор файлов внедрять и выполнять вредоносный код для получения контроля над чужим сервером. Злоумышленник также установил собственный плагин для выполнения вредоносного кода. Одновременно с ростом числа сканирований в июне 2017 года увеличилось количество атак на сайты под управлением WordPress. Чаще всего атаки осуществлялись с IP-адресов в России, Украине и США.

-

- хакеры

- используют

-

(и ещё 5 )

C тегом:

-

Уровень осведомленности представителей крупнейших российских компаний и отраслей о возможностях применения технологий виртуальной реальности в бизнесе высок, причем как в реальном секторе, так и в сфере услуг. К такому выводу пришли компании КРОК и Институт современных медиа (MOMRI), которые провели совместное исследование среди порядка 200 крупнейших компаний страны из всех ключевых отраслей экономики, говорится в сообщении пресс-службы КРОК. Почти две трети – 65% опрошенных знают о возможности применения технологий VR и AR на предприятиях. Наибольшую осведомленность о реальных кейсах встраивания VR в технологические и бизнес-процессы продемонстрировали представители таких отраслей, как металлургия, машиностроение, строительная отрасль, энергетика, транспортные компании, а также финансовый сектор и IT/Телеком. В качестве примеров участники исследования называли решения для промышленного, строительного и инженерного проектирования, продаж жилой недвижимости, виртуальные обзоры производственных объектов, применение VR в обучении сотрудников (тренажеры и симуляторы). Почти четверть – 24% представителей российского бизнеса сказали, что в их компаниях уже внедрены или планируется внедрение технологии виртуальной реальности. 41% опрошенных ответили, что, хотя технологии виртуальной реальности не внедряются в их бизнесе, они знакомы с примерами такого внедрения в других компаниях. Об использовании VR в бизнесе не слышали 35% респондентов. Большая часть предприятий, уже работающих с VR и AR технологиями, представляет реальный сектор экономики (машиностроение, добыча и переработка, энергетика). В число основных сфер внедрения технологий вошли обучение персонала, проектирование и маркетинг. Авторы исследования делают вывод, что в ближайшее время на российском рынке увеличится доля VR-проектов в корпоративном сегменте и возрастет спрос на VR-устройства и профессиональные системы визуализации. У представителей компаний, пока не работающих с технологиями VR, наблюдается умеренный оптимизм: 70% из них считают применение виртуальной реальности в рамках своей организации и отрасли возможным и перспективным, и почти две трети (65%) назвали конкретные примеры применения данной технологии в других компаниях. При этом о потенциале внедрения VR чаще говорят руководители, в то время как специалисты высказывают скепсис, не понимая, как именно может применяться технология в их профессиональной деятельности. Среди тех, кто планирует развивать VR-технологии внутри своих компаний, помимо производственного сектора, можно выделить телеком, ритейл, финансовые организации. Потенциальные сферы, названные респондентами, широки – от проектирования и обучения до маркетинговых задач, продаж, общения с клиентами. Интерес также вызывает дополненная реальность, которая имеет достаточно высокий потенциал роста в бизнес-сегменте и секторе b2b2c (business-to-business-to-consumer) за счет более короткого срока разработки контента AR-приложений и проникновения мобильных устройств. Исследование выявило объективные факторы, мешающие внедрению и распространению технологий виртуальной реальности в корпоративном секторе. Главное препятствие, по мнению респондентов – высокая стоимость решений и технологий и при этом отсутствие четкой корреляции с экономической эффективностью. Респонденты также называли технические ограничения и высокую сложность внедрения VR-технологий. Это указывает на отсутствие на рынке достаточного количества квалифицированных специалистов, способных внедрять и обслуживать профессиональные VR-системы. Вместе с тем, опрос показал достаточно высокий уровень готовности российского бизнеса к инновациям: факторы "Сопротивление руководства" и "Опасение внедрять новые технологии" получили самые низкие оценки, и, по словам опрошенных, это не является препятствием. "Экспертный опрос стал результатом серьезной работы участников VR-Консорциума по изучению рынка и формированию качественной отраслевой экспертизы в области VR-технологий в России. Полученные результаты подтвердили наши ожидания и прогнозы, что позволит нам как технологической компании сфокусироваться на дальнейшем развитии решений и VR-Ready инфраструктуры в интересах всего рынка. Сегодня мы уже видим устойчивый интерес к VR со стороны промышленных предприятий, производителей технически сложного оборудования, сферы строительства и проектирования", – сообщил Александр Леус, директор ентра виртуальной реальности КРОК.

-

- четверть

- крупнейших

-

(и ещё 4 )

C тегом:

-

Исследователи из компании MalwarebytesLab обнаружили вредоносную кампанию, в рамках которой злоумышленники используют необычный формат URL для перенаправления на страницу, содержащую набор эксплоитов Rig, который, в свою очередь, загружает на компьютер жертвы вредоносное ПО Smoke Loader. Как поясняется в блоге компании, при анализе вредоносного трафика исследователи обращают внимание на ряд аспектов, в том числе на имена хост-узлов и IP-адреса, используемые в атаках. Имя хоста может отображаться как доменное имя (например, http://example.com/), полное доменное имя (http://test.example.com/) или IP-адрес (http://127.0.0.1/). IP-адрес представляет собой серию из 32 двоичных бит (единиц и нулей). Человеку прочесть двоичный IP-адрес очень сложно, поэтому 32 бита группируются по четыре 8-битных байта, в так называемые октеты. Для облегчения понимания каждый октет IP-адреса представлен в виде своего десятичного значения (значение каждого из четырех октетов находится в диапазоне от 0 до 255). Октеты разделяются десятичной точкой. Однако в ряде случаев октеты могут не разделяться точками http://2130706433/).С одним из таких случаев столкнулись специалисты MalwarebytesLab. В ходе анализа цепочки заражения Rig исследователи обнаружили имя хоста в формате http://1760468715, который Internet Explorer и Google Chrome без труда преобразовывали в более привычный IP-адрес (104.238.158.235). Исследователи выявили ряд скомпрометированных сайтов, переадресовывавших пользователей на URL http://1760468715, откуда происходило перенаправление на страницу, содержащую Rig. Как полагают эксперты, путем использования не самого распространенного формата URL злоумышленники пытались усложнить идентификацию или обойти IP-фильтры.

-

- преступники

- используют

-

(и ещё 6 )

C тегом:

-

Исследователи Lookout обнаружили уязвимость в браузере Safari для iOS, эксплуатируемую хакерами с целью вымогательства денег у посетителей сайтов «для взрослых». Проблема связана с тем, как Safari отображает всплывающие окна на JavaScript. Злоумышленники встроили во множество сайтов эксплоит, заставляющий Safari отображать бесконечное число всплывающих окон, что делает невозможным дальнейшее использование браузера. Для того чтобы избавиться от навязчивых вплывающих баннеров и снова получить возможность пользоваться браузером, пользователь должен заплатить злоумышленникам. По словам мошенников, выкуп якобы является единственным эффективным способом очистить Safari от рекламы. В качестве выкупа хакеры требуют подарочные карты iTunes (жертва должна прислать им код карты в текстовом сообщении). Несмотря на заявления мошенников, избавиться от рекламы очень просто – достаточно зайти в настройки и очистить кэш браузера.Однако данный способ известен не всем пользователям, а обращаться за помощью стыдно, так как Safari «зависает» на открытым порно-сайте с рекламой. По словам исследователей, эксплоит был разработан для более ранних версий iOS, включая вышедшую в 2014 году iOS 8. Данный тип атак ранее был описан на одном из русских сайтов, сообщают эксперты. Уязвимость присутствует в Safari для iOS до версии 10.3 и была исправлена Apple в понедельник, 27 марта.

-

- хакеры

- используют

- (и ещё 7 )

-

Исследователи компании Heimdal Security обнаружили новую спам-кампанию по распространению уже подзабытого вредоносного ПО TeamSpy. О вредоносе впервые стало известно в 2013 году, когда эксперты венгерской компании CrySyS Lab обнаружили продолжавшуюся 10 лет кампанию по кибершпионажу против политических и промышленных организаций в странах Восточной Европы. Хакерская группировка, названная исследователями TeamSpy, использовала популярную программу TeamViewer для получения удаленного доступа к системам и кастомизированное ПО для похищения конфиденциальных документов и ключей шифрования. Весь используемый хакерами инструментарий эксперты назвали TeamSpy.В ходе обнаруженной на днях кампании злоумышленники распространяют вредоносное ПО с помощью социальной инженерии. Для получения доступа к системам применяется все тот же TeamViewer. Как подчеркивают исследователи, сам инструмент не был взломан и не представляет угрозу безопасности. Злоумышленники используют технику взлома DLL (так называемый DLL hijacking), позволяющую им с помощью легитимного ПО выполнять вредоносные действия. В данном случае преступники получают полный контроль над компьютером жертвы и незаметно для нее похищают информацию. Атака начинается с получения пользователем фишингового электронного письма с вредоносным вложением. Когда жертва открывает zip-архив, выполняется файл, загружающий на систему TeamSpy в виде вредоносной библиотеки. Атака позволяет обходить механизм двухфакторной аутентификации и получать доступ к зашифрованному контенту.

-

- используют

- teamspy

-

(и ещё 4 )

C тегом:

-

Свыше 80 тыс. сайтов распространяют вредоносные плагины, через которые хакеры похищают данные о банковских картах и другую конфиденциальную информацию. К примеру, установив на мобильное устройство или компьютер плагины, позволяющие следить за курсом валют, прогнозом погоды и так далее, пользователь предоставляет мошенникам доступ к своим конфиденциальным данным (паролям, логинам, сведениям о банковских картах и пр.). Согласно пресс-релизу компании «Яндекс», от данного вида мошенничества пострадало несколько миллионов пользователей в России. По оценкам «Яндекса», в среднем 29% пользователей компьютеров и 6% владельцев мобильных устройств игнорируют предупреждения об угрозе при загрузке расширений. С проблемами ежемесячно сталкиваются 1,24 млн человек, причем вредоносные расширения были обнаружены даже в популярных магазинах приложений. Представители Apple и Google отказались от комментариев. Жертва может установить вредоносный плагин, думая, что это антивирус (например, когда в браузере появляются предупреждения о заражении устройства, настоятельно рекомендующие установить антивирус). После установки вредоносный плагин начнет красть конфиденциальные данные, считывая введенную информацию или подменяя банковскую форму на сайте, которому пользователь доверяет. По словам экспертов, антивирусные решения не детектируют вредоносные плагины, поэтому подобные программы наносят больше урона, чем обычное вредоносное ПО, поскольку имеют доступ ко всему происходящему на странице браузера. Многие пользователи загружают плагины из непроверенных источников, а при установке расширений не обращают внимание на разрешения, запрашиваемые программой. Кроме того, при скачивании плагинов пользователи нередко ставят флажки во всех окнах, и в результате вредоносное ПО инфицирует браузер.

-

- мошенники

- используют

-

(и ещё 5 )

C тегом:

-

Исследователь безопасности, известный как MalwareHunterTeam, обнаружил новое вредоносное семейство, позволяющее злоумышленникам получить полный контроль над целевой системой при помощи команд по IRC-каналу.Вредоносная программа, получившая название GhostAdmin, относится к категории так называемых «ботнет-вредоносов» и, по некоторым данным, уже используется в хакерских атаках.Как показал анализ исходного кода, GhostAdmin написан на языке C# и, по всей видимости, является переработанной версией вредоносного ПО CrimeScene, активного 3-4 года назад. Оказавшись на системе, GhostAdmin устанавливает канал связи с управляющим сервером, используемый для отправки команд всем ботам в сети.GhostAdmin способен взаимодействовать с файловой системой, просматривать определенные URL, загружать и исполнять новые файлы, делать снимки экрана, записывать аудио, разрешать удаленное подключение к рабочему столу, извлекать данные, удалять логи, взаимодействовать с локальными базами данных, удалять историю посещений в браузере и выполнять другие действия.Как рассказал MalwareHunterTeam в интервью ресурсу BleepingComputer, разработчиком GhostAdmin является некто под псевдонимом Jarad. Исследователь смог ознакомиться со скриншотами рабочего стола вирусописателя на FTP-сервере, доступ к которому удалось получить при помощи учетных данных, содержащихся в конфигурационном файле вредоноса.На данном сервере также обнаружился ряд файлов, судя по всему, похищенных у жертв GhostAdmin, в числе которых интернет-кафе и компания, специализирующаяся на проведении лотерей.По словам MalwareHunterTeam, в настоящее время ботсеть GhostAdmin включает всего 10 инфицированных компьютеров, но будущем их количество может вырасти.

-

- преступники

- используют

-

(и ещё 5 )

C тегом:

.jpg.a64ae82a6b3608d640157a0030a059b7.jpg)

.jpg.e8aae170df4dda5b1878da9063e31200.jpg)