Поиск

Показаны результаты для тегов 'заразил'.

Найдено: 4 результата

-

Исследователи безопасности из компании 360 Total Security обнаружили новое вредоносное ПО ClipboardWalletHijacker, предназначенное для хищения криптовалют Ethereum и Bitcoin. Как выяснили специалисты, вредонос отслеживает данные, попадающие в буфер обмена, в попытках найти адрес криптовалютных кошельков. Затем программа подменяет адрес получателя на адрес кошелька злоумышленника. По словам исследователей, в течение недели ClipboardWalletHijacker был обнаружен на более чем 300 тыс. компьютеров. Если в буфер попадает адрес кошелька Ethereum, он заменяется на адрес злоумышленников 0x004D3416DA40338fAf9E772388A93fAF5059bFd5. Программа также проверяет, не является ли содержимое адресом Bitcoin-кошелька и при обнаружении заменяет его на один из адресов мошенников в зависимости от даты. В настоящее время злоумышленникам уже удалось похитить порядка $500 в биткойнах и успешно перехватить 46 транзакций с Ethereum.

-

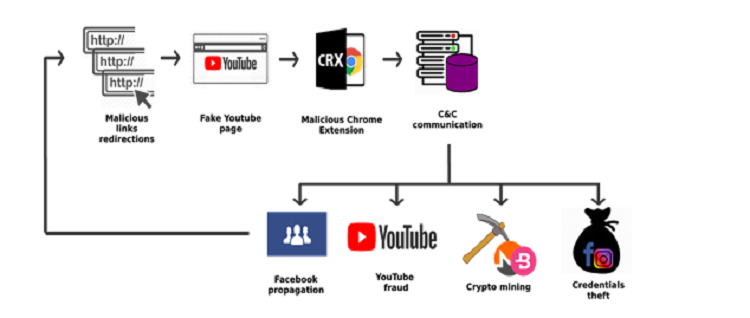

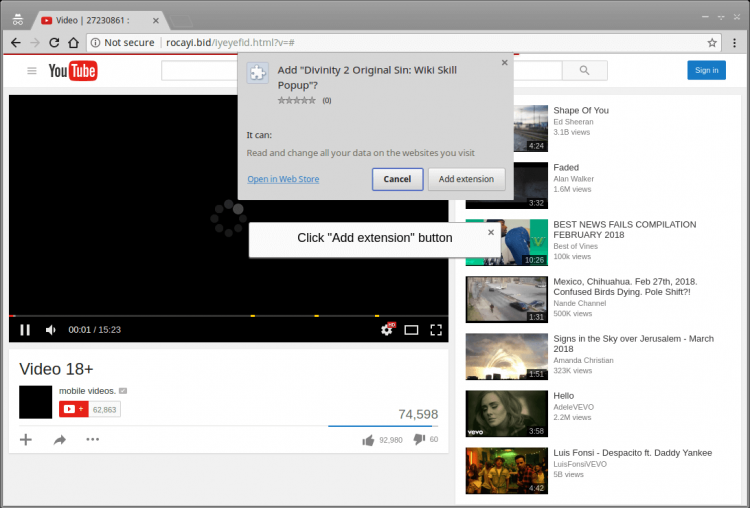

Злоумышленники заразили более 100 тысяч компьютеров с помощью браузерных расширений, которые похищали данные для входа на сайты, тайно добывали криптовалюты и заставляли людей переходить по вредоносным ссылкам. Плагины распространялись через официальный магазин расширений для Chrome. Мошенники действовали как минимум с марта. Исследовательской компании Radware удалось обнаружить семь вредоносных расширений. Команда безопасности Google удалила пять плагинов сама, а ещё ото двух избавилась после того, как о них сообщила Radware. По словам фирмы, была заражена «хорошо защищённая сеть» неназванной глобальной компании-производителя. «По мере распространения вредоносного ПО группа продолжит искать новые способы использовать украденные активы, — заявила Radware, имея в виду авторов расширений. — Такие группы постоянно выпускают новые вирусы для обхода протоколов безопасности». Расширения обнаружили с помощью алгоритмов машинного обучения, которые проанализировали журналы коммуникаций заражённых сетей. Список плагинов выглядит следующим образом: Nigelify; PwnerLike; Alt-j; Fix-case; Divinity 2 Original Sin: Wiki Skill Popup; Keeprivate; iHabno. Плагины распространялись с помощью ссылок в Facebook, которые направляли пользователей на поддельную страницу на YouTube, где им предлагалось установить расширение. После этого последнее с помощью JavaScript делало компьютер частью ботнета. Он похищал данные для входа в Instagram и Facebook, а также собирал информацию с аккаунта в Facebook. Дальше вредоносные ссылки распространялись среди друзей жертвы. Также ботнет устанавливал плагин для майнинга цифровых валют Monero, Bytecoin и Electroneum. За последнюю неделю мошенники добыли около $1 тысячи — по большей части в Monero. Чтобы пользователь не мог удалить расширение, ботнет закрывал вкладку плагина при её открытии и блокировал ряд инструментов безопасности от Facebook и Google.

-

- ряд

- вредоносных

-

(и ещё 8 )

C тегом:

-

Исследователь кибербезопасности Ван Хуэй (Wang Hui) из 360Netlab опубликовал пост о том, что семейство вредоносных программ-майнеров криптовалюты под названием ADB.Miner начало быстро распространяться. Вредоносная программа имеет аналогичные возможности с червями и использует интерфейс отладки ADB на порт 5555 для распространения. Как правило, порт 5555 остается закрытым, однако инструмент отладки ADB, используемый для проведения диагностических тестов, иногда случайно может открыть его. Как только цель заражена, она продолжает сканировать порт 5555 для дальнейшего распространения и находит другие устройства с открытым портом, такие как смартфоны на базе Android, планшеты или смарт-телевизоры. «В целом, мы считаем, что вредоносный код, основанный на Android-интерфейсе ADB, теперь активно распространяет червей и заражает более 5000 устройств за 24 часа», — сообщает команда 360Netlab. — «Пострадавшие устройства активно пытаются передать вредоносный код дальше». Команда 360Netlab также отметила, что у майнера есть код Mirai в модуле сканирования. Mirai — это ботнет, который захватил миллионы уязвимых интернет-устройств для проведения DDoS-атак. Вредоносная программа содержит программное обеспечение для майнинга криптовалюты Monero (XMR).

-

Исследователи Check Point обнаружили новый вид вредоносного ПО в Google Play — зловред FalseGuide, зашитый в приложения с руководствами по прохождению игр. Как рассказали в Check Point, первые 40 обнаруженных приложений были загружены в Google Play в феврале 2017 г. На тот момент количество инфицированных устройств оценивалось в 600 тыс. Check Point уведомила Google о зловреде, и компания оперативно удалила все приложения. Однако в начале апреля исследователи Check Point обнаружили новые зловредные приложения, которые также были удалены. На сегодняшний день найдены еще пять новых приложений с FalseGuide в Google Play, из чего исследователи сделали вывод, что вредоносная кампания намного обширнее, чем предполагалось ранее. Разработчиком обнаруженных приложений указан «Анатолий Хмеленко», а загружены в магазин они были еще в ноябре 2016 г. и в течение пяти месяцев успешно избегали обнаружения. Теперь, по оценкам исследователей, заражено уже около 2 млн пользователей. По информации Check Point, разработчиками предыдущих вредоносных приложений также были указаны пользователи с русскими именами. «При установке FalseGuide запрашивает права администратора устройства, что должно сразу вызвать подозрение у пользователей. Вредоносная программа использует права администратора, чтобы потом не дать пользователю себя удалить, — пояснили в компании. FalseGuide создает скрытый ботнет из зараженных устройств, которые злоумышленники могут использовать с разными целям. С помощью этого зловреда злоумышленники могут получить рутовый доступ к устройству, использовать его для DDoS-атак или для проникновения в защищенные сети».