Поиск

Показаны результаты для тегов 'cloudflare'.

Найдено: 2 результата

-

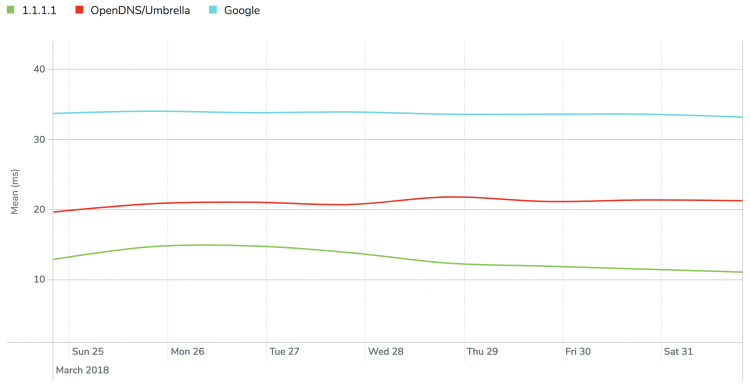

Cloudflare запустила DNS-сервер, который должен ускорить работу вашего интернет-соединения и сделать его более защищённым. Компания уверяет, что это «самый быстрый в Интернете, сосредоточенный на конфиденциальности потребительский DNS-сервер». Одно из его преимуществ — то, что Cloudflare удаляет все записи о DNS-запросах в течение 24 часов. Обычно интернет-провайдеры предоставляют собственные DNS-серверы, с помощью которых доменные имена превращаются в IP-адреса, распознаваемые роутерами. Зачастую такие серверы медленные и ненадёжные — в частности, они позволяют владельцу сети узнать, на какие сайты вы заходили. Cloudflare вместе с Азиатско-Тихоокеанским сетевым информационным центром (Asia-Pacific Network Information Centre или APNIC) решила предложить собственный DNS-сервер под первичным и вторичным адресами 1.1.1.1 и 1.0.0.1. Ранее многие использовали 1.1.1.1 в качестве фиктивного адреса. «Мы обратились к команде APNIC и рассказали, что хотим создать крайне быструю DNS-систему с упором на конфиденциальность, — рассказал генеральный директор Cloudflare Мэтью Принс (Matthew Prince). — Мы предложили сеть Cloudflare для изучения трафика, а взамен получили возможность использовать запоминающиеся IP-адреса в качестве DNS-адресов». Продукт Cloudflare поддерживает DNS-over-TLS и DNS-over-HTTPS. Сервер работает с задержкой 14 мс, в то время как у OpenDNS этот показатель составляет 20 мс, а у Google DNS — 34 мс. Это делает DNS-сервер Cloudflare самым быстрым в мире.

-

- cloudflare

- запустила

-

(и ещё 3 )

C тегом:

-

В одной из крупнейших сетей доставки контента CloudFlare выявлена уязвимость, ставшая причиной утечки конфиденциальных данных, включая пароли, сессионные файлы cookie и токены, фигурирующие при обработке запросов других сайтов. Проблема, обнаруженная специалистом по безопасности Google Project Zero Тэвисом Орманди, получила кодовое название Cloudbleed по аналогии с нашумевшей уязвимостью Heartbleed. Сервис CloudFlare выполняет роль посредника между сайтом и пользователем, который одновременно защищает серверы клиентов (т.е. того или иного сайта или сервиса) и оптимизирует работу сайтов для обычного пользователя. По имеющимся данным, услугами сервиса пользуются порядка 5 млн различных ресурсов, в том числе Uber, сайт знакомств OKCupid, сервис хранения паролей 1Password, российский сайт с объявлениями «Авито» и др. Утечки происходили с сентября 2016 года по февраль 2017 года - то есть в течение более пяти месяцев в открытый доступ попадали случайные порции конфиденциальных данных, включая личную информацию пользователей сайтов крупнейших компаний. Как поясняется в сообщении CloudFlare, утекшие данные сохранялись в кэше поисковых систем и могли быть выявлены злоумышленниками через отправку типовых поисковых запросов. Пик утечки пришелся на 13-18 февраля 2017 года. В этот период утечка данных происходила примерно один раз на 3,3 млн HTTP-запросов (примерно 0,00003% запросов). Причиной утечки стала ошибка в реализации парсера разметки HTML, применяемого для разбора и замены содержимого страниц.Парсер был написан с использованием компилятора Ragel и содержал ошибку в условии проверки конца буфера. Несмотря на то, что уязвимость существовала почти полгода, случаев эксплуатации проблемы не выявлено. На портале GitHub уже опубликован список сайтов, которые могли быть подвержены утечке данных.

-

- уязвимость

- cloudflare

-

(и ещё 4 )

C тегом: