Поиск

Показаны результаты для тегов 'фишинга'.

Найдено: 3 результата

-

Компания Facebook объявила о запуске новой функции безопасности, призванной помочь пользователям защититься от фишинговых электронных писем. Когда социальная сеть Facebook фиксирует подозрительную активность или смену пароля, она уведомляет пользователей, отправив им электронное письмо с домена facebookmail.com. Киберпреступники часто рассылают фишинговые письма, содержащие вредоносные ссылки, под видом сообщений от Facebook. Теперь пользователи могут проверить, действительно ли сообщение электронной почты в папке «Входящие» было отправлено Facebook. Для этого нужно выбрать «Настройки» -> «Безопасность и вход» -> «Просмотреть последние письма от Facebook». Таким образом можно увидеть последние электронные письма, в том числе связанные с безопасностью и входом, и если сообщение из почтового ящика отсутствует в списке, то оно, скорее всего, является подделкой. «Если вы воспользовались этим инструментом и выявили, что полученное вами письмо является поддельным, мы рекомендуем сообщить об этом по адресу phish@facebook[.]com. Если ваша учетная запись была скомпрометирована фишерами, вы можете попытаться восстановить доступ к ней на странице facebook.com/hacked», - пояснил представитель Facebook Скотт Диккенс. На момент написания новости данная функция доступна не для всех пользователей Facebook.

-

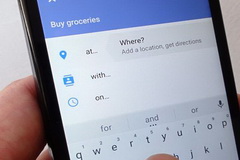

Наряду с Gmail и Google Drive, компания Google предлагает своим пользователям сервис Google Календарь, предназначенный для планирования встреч, событий и дел. Напоминания о событиях можно получать по электронной почте и с помощью Push-уведомлений. В сервисе предусмотрена функция, которая автоматически добавляет в Календарь различные события, содержащиеся в теле письма. Эксперты Black Hills Information Security (BHIS) обнаружили интересную уязвимость, позволяющую обойти защиту и добавить событие в календарь без отправки электронного письма с помощью инструмента MailSniper. Как полагают исследователи, данная уязвимость, получившая название Event Injection, предлагает новую возможность для фишинга. По словам специалистов, если аккаунт Google привязан к телефону жертвы, возможно сгенерировать уведомление о событии, которое отобразится непосредственно на устройстве, и будет отправлено в электронном письме. В рамках эксперимента исследователи создали событие якобы об общем корпоративном собрании, которое состоится чрез 10 минут. В тело события эксперты добавили ссылку на повестку дня, с которой должен ознакомиться каждый сотрудник. В действительности ссылка вела на фальшивую страницу авторизации Google, где пользователям требовалось ввести свои учетные данные для того, чтобы получить доступ к информации. Как отметили исследователи, данный метод оказался весьма успешным. Для эксплуатации уязвимости сотрудники BHIS модифицировали инструмент MailSniper, добавив несколько новых модулей. Первый метод эксплуатации (Invoke-InjectGEvent) предполагает наличие учетных данных к аккаунту Google, второй (Invoke-InjectGEventAP) – предусматривает подключение непосредственно к Google API. Подробное описание обоих методов доступно в блоге исследователей. Эксперты проинформировали Google об уязвимости 9 октября нынешнего года. 17 октября компания выпустила обновление, в котором были добавлены настройки, предотвращающие внедрение события в Календарь. MailSniper – инструмент для поиска определенных терминов (паролей, внутренней информации, данных об архитектуре сети и пр.) в корпоративных или обычных электронных письмах. Также может использоваться администраторами сервиса Microsoft Exchange для просмотра почтовых ящиков любого пользователя в домене.

-

- уязвимость

- календаре

-

(и ещё 5 )

C тегом:

-

Разработчики приложений, обменивающиеся кодами на GitHub, стали жертвами новой фишинговой кампании. Злоумышленники рассылают пользователям ресурса электронные письма, инфицирующие системы жертв модульным трояном Dimnie. Первые жалобы на фишинговые письма стали появляться в конце января текущего года. Однако, как показало расследование ИБ-экспертов Palo Alto, атаки начались несколькими неделями ранее. Троян Dimnie сложно назвать популярным, однако кампания с его использованием ничем не отличается от других подобных атак. Злоумышленники рассылают пользователям GitHub письма якобы с предложением работы. «Здравствуйте. Я нашел вашу программу online. Могли бы вы написать код для моего проекта? Задачи описаны во вложении к письму. Если вы согласны, можем обсудить оплату. Жду вашего ответа», - говорится в одном из фишинговых писем. Согласно другому письму, некий Адам Бухбиндер увидел репозиторий разработчика на GitHub и был «сильно впечатлен». Приманка та же, что и в представленном выше сообщении. Потенциальный заказчик предлагает работу, а все условия изложены в приложенном к письму документе. Прикрепленный файл представляет собой архив, после распаковки открывающий Word-документ с макросами. После активирования макросы выполняют ряд команд PowerShell по загрузке и установке трояна Dimnie.По словам исследователей, используемая в фишинговой кампании версия вредоноса является совсем новой (оригинальный Dimnie появился в 2014 году). Троян способен маскировать вредоносный трафик, а его модули выполняются в памяти ОС, не оставляя следов на диске пользователя. Dimnie может внедрять свои модули в процессы любого приложения, собирать и передавать данные на C&C-сервер, фиксировать нажатия на клавиатуре, делать скриншоты и самоуничтожаться после получения соответствующей команды.

-

- пользователи

- github

-

(и ещё 3 )

C тегом: