Поиск

Показаны результаты для тегов 'кода'.

Найдено: 4 результата

-

Исследователи безопасности из компании FireEye зафиксировали случаи применения авторами вредоносных программ техники внедрения кода PROPagate, описанного в ноябре 2017 года. Техника заключается в использовании функций служб управления API интерфейса Windows GUI для загрузки и выполнения вредоносного кода внутри процессов легитимных приложений. Разработчикам вредоносных программ потребовалось 8 месяцев для того, чтобы разобраться в PROPagate. Согласно отчету, исследователи обнаружили вредоносную кампанию с использованием технологии PROPagate для заражения устройство пользователей майнерами криптовалюты. По словам специалистов, операторы набора эксплойтов RIG запустили кампанию по перехвату трафика с легитимных сайтов с помощью скрытого элемента iframe и перенаправления пользователей на «целевую страницу». На данной странице RIG использует один из трех вредоносных скриптов для загрузки и запуска вредоносного установщика NSIS. В свою очередь установщик запускает трехступенчатый механизм, который включает в себя технику PROPagate, для заражения устройства пользователя конечной полезной нагрузкой, а именно майнером криптовалюты Monero.

-

ЛК подтвердила факт утечки своего кода

душман опубликовал тема в Новости сети интернет и софта (software)

Бывший сотрудник «Лаборатории Касперского» опубликовал в открытом доступе часть кода программного продукта компании Согласно официальному заявлению ЛК, у сотрудника был легальный доступ к коду в рамках его работы. Компания не уточняет ни название продукта, ни где именно был опубликован код. Тем не менее, ЛК уверила своих пользователей в том, что код не был частью антивирусной программы, и им ничего не угрожает. Компания внимательно следит за подобными инцидентами и регулярно проверяет наличие своих кодов в открытом доступе. В данном случае утечка была обнаружена на следующий же день, и в ходе внутреннего расследования была установлена личность провинившегося сотрудника. Все материалы по внутреннему расследованию были переданы в правоохранительные органы. По собранной информации было возбуждено уголовное дело по признакам преступления, предусмотренного ст.183 УК РФ («Незаконные получение и разглашение сведений, составляющих коммерческую, налоговую или банковскую тайну»). Напомним, недавно в открытый доступ также повторно был выложен исходный код iOS-загрузчика iBoot. Ссылка для скачивания кода опубликована на сайте под названием iBoot Source Code Leak – Reloaded, доступ к которому можно получить через Tor.-

- подтвердила

- факт

-

(и ещё 3 )

C тегом:

-

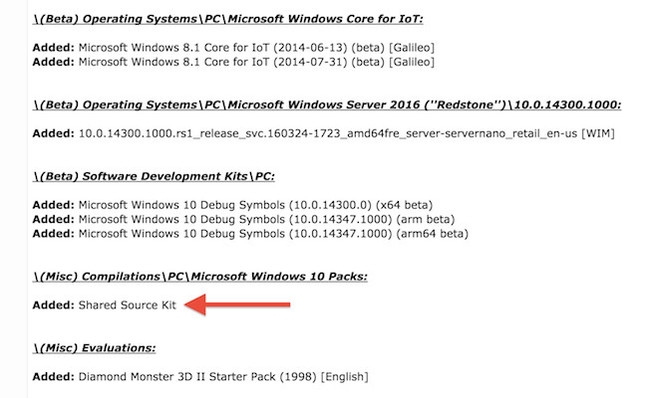

В Сети стала доступна для всеобщего обозрения огромная часть внутренних сборок и элементов ядра Windows. На betaarchive.com было загружено около 32 Тбайт непубличных установочных образов и проектов программного обеспечения. Предполагается, что данные были похищены с внутренних систем Microsoft в марте этого года. Среди утёкших данных — исходный код, который распространяется по механизму Shared Source. По словам людей, которые видели его содержимое, он включает код базовых аппаратных драйверов Windows 10 и PnP, стеки USB и Wi-Fi, а также код ядра OneCore для ARM-устройств. Любой, кто успел получить доступ к информации, мог использовать её для поиска уязвимостей систем безопасности. Это может привести к глобальному взлому компьютеров на базе Windows. Код работает в самом сердце операционной системы, на одном из самых доверенных уровней. Среди утёкших копий официальных версий операционной системы оказались и секретные сборки Windows 10 и Windows Server 2016, которые ранее не появлялись в Сети. Они разработаны специально для поиска багов и тестирования и включают отладочные символы, которые обычно убираются из публичных версий ОС. В списке, например, присутствуют предрелизные сборки Windows 10 Redstone и невыпущенные версии операционной системы для 64-битных ARM-процессоров. The Register считает, что в Сети оказалось слишком много сборок, чтобы Microsoft могла использовать механизмы защиты и предотвратить установку утёкших версий на сторонние компьютеры. В свободном доступе оказались и различные версии Windows 10 Mobile Adaptation Kit. Это секретное программное обеспечение, с помощью которого Microsoft заставляет работать операционную систему на мобильных устройствах. Утечка считается крупнейшей с момента попадания в Сеть исходного кода Windows 2000, произошедшего в 2004 году. Администраторы Beta Archive уже удаляют непубличные компоненты и сборки со своих серверов и форумов.

-

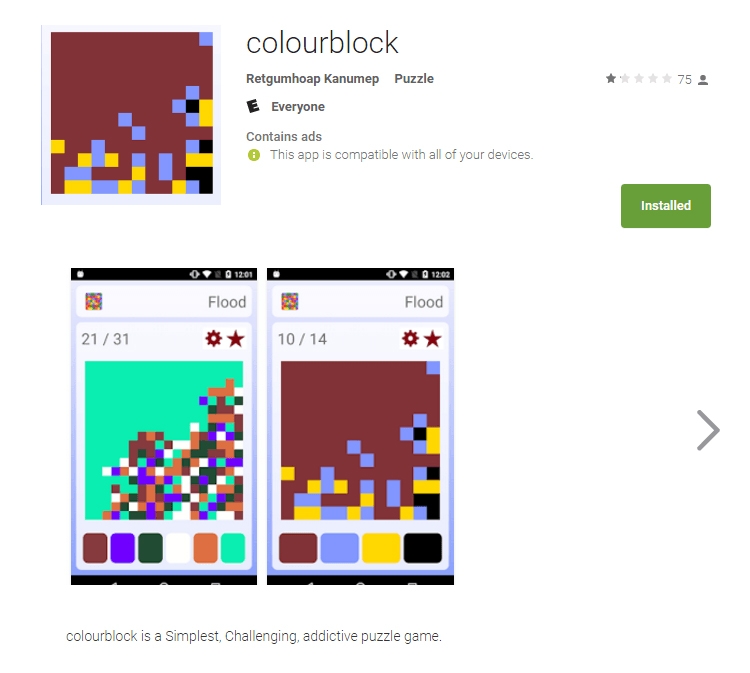

«Лаборатория Касперского» изучила новую вредоносную программу Trojan.AndroidOS.Dvmap.a, инфицирующую мобильные устройства под управлением операционной системы Android. Зловред изначально распространялся через Google Play под видом игры. Для обхода проверки на безопасность магазина приложений злоумышленники применили любопытную схему. Загрузив в конце марта 2017 года в магазин «чистое» приложение, они потом несколько раз публиковали вредоносное обновление к нему. Такая версия присутствовала в магазине недолго — обычно в тот же день киберпреступники возвращали безопасную модификацию программы. Проникнув на смартфон или планшет, троян пытается получить root-права. При этом зловред внедряет вредоносный код в системные библиотеки libdmv.so или libandroid_runtime.so. «Лаборатория Касперского» отмечает, что Dvmap — это первая вредоносная программа для Android с инъекцией кода. Троян также устанавливает в систему вредоносные модули с функциональностью, отличной от функциональности исходных компонентов. Судя по всему, основная цель вредоносной программы — закрепиться в системе и выполнить загруженные файлы с root-правами. Зловред сообщает практически о каждом своем действии злоумышленникам. Эксперты полагают, что таким образом создатели программы осуществляют её тестирование. Приложение с трояном загрузили более 50 тыс. пользователей.