Поиск

Показаны результаты для тегов 'хакер'.

Найдено: 39 результатов

-

Начальник службы безопасности одного из банков Ростова-на-Дону заявил в отдел полиции Октябрьского района о хищении более 1 млн рублей из одного банкомата. Как следует из заявления, 14 августа 2018 года злоумышленник с помощью специального технического средства взломал банкомат, предварительно вскрыв PIN-клавиатуру. В общей сложности преступник похитил 1,264 млн рублей. Примечательно, что служба безопасности банка заметила пропажу средств только спустя две недели. В настоящее время полиция ведет поиски преступника. Ранее в Калужской области были задержаны хакеры, похитившие у 23 клиентов одного из операторов сотовой связи деньги на общую сумму более 227 тыс. рублей.

-

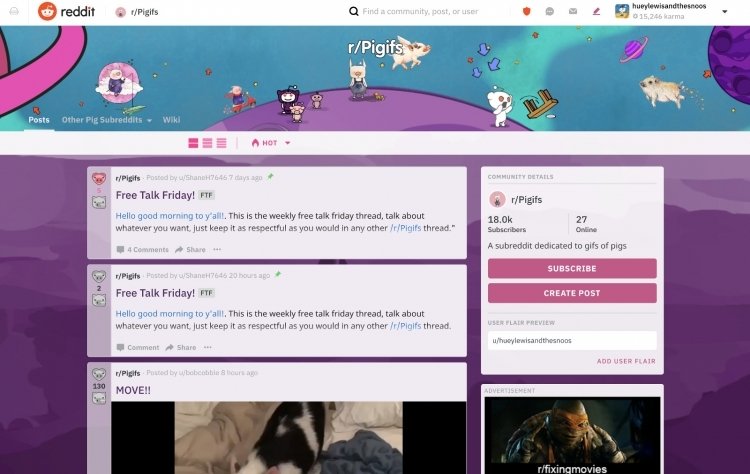

Reddit уведомил, что некий хакер взломал ряд систем сайта и получил доступ к данным пользователей. В список вошли текущие электронные адреса, а также база данных за 2007 год с зашифрованными логинами и паролями. Сайт разослал письма пострадавшим пользователям — по большей части тем, кто зарегистрировался в 2007 году или раньше. Злоумышленник также получил доступ к почтовым рассылкам за июнь 2018 года, поэтому мог узнать электронные адреса соответствующих пользователей и то, на какие каналы они были подписаны. Компания посоветовала тем, кто с 2007 года не менял пароль или менял его незначительно, установить другой пароль на Reddit и других сайтах. Также сервис порекомендовал включить двухфакторную авторизацию через приложения вроде Authy или Google Authenticator, поскольку хакер взломал системы посредством перехвата SMS-сообщений. «Мы выяснили, что SMS-авторизация не так безопасна, как мы надеялись», — написала компания. С 14 по 18 июня злоумышленник похитил аккаунты нескольких сотрудников Reddit через облачного провайдера. Он получил возможность просмотреть резервные данные, исходный код и другие записи в журналах работников компании, но внести в них какие-либо изменения не смог. К 19 июня Reddit обнаружил атаку и начал рассчитывать размер ущерба, а также усиливать меры безопасности. Компания связалась с правоохранительными органами и помогает им в расследовании. Хакер смог просмотреть личные и публичные сообщения, опубликованные с 2005 года, когда сервис только появился на свет, по 2007 год. Один из пользователей отметил, что взломщик может вычислить логин человека по его почте, поэтому посоветовал удалить из профиля все публикации, которые могут быть использованы со злым умыслом.

-

Прокуратура Брянской области утвердила обвинительное заключение по уголовному делу в отношении 19-летнего хакера, атаковавшего в ноябре 2017 года сайт государственного органа. По словам представителей прокуратуры, злоумышленник провел компьютерную атаку в целях блокирования компьютерной информации и нейтрализации средств ее защиты. Впоследствии его действия были зафиксированы сотрудниками правоохранительных органов, после чего он был задержан. В настоящее время молодой человек обвиняется в совершении преступления, предусмотренного ч. 1 ст. 273 УК РФ (использовании компьютерной программы, предназначенной для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации и нейтрализации средств защиты компьютерной информации).

-

Хакер догадался использовать уязвимость маршрутизаторов Netgear для получения доступа к файлам армии США. Полученные данные он попытался продать на форуме в даркнете, но так и не смог найти заинтересованного покупателя, даже снизив стоимость до 150 долларов. Хакер заполучил документы персонала базы ВВС в штате Невада. Среди полученных данных было руководство по обслуживанию беспилотника MQ-9A Reaper, руководство по обезвреживанию самодельных взрывных устройств и руководство к танку M1 Abrams. Очевидно, что среди похищенных данных не было секретных материалов, которые представляли бы ценность для вооруженных сил других государств, но даже эти данные запрещается передавать без особых распоряжений. Конечно, хакер рассказал, что он следил за камерами на границе США и Мексики, камерами NASA и беспилотника MQ-1, а также украл секретные данные из Пентагона. Аналитики говорят, что все не настолько драматично. Личность хакера устанавливается. Он, очевидно, не понимал ценность украденных данных, и старался избавиться от них как можно быстрее. Обнаружив утечку, удалось отключить уязвимые компьютеры, и злоумышленник потерял доступ к данным. Но менее тревожной новость не становится. Уязвимость, которую использовал хакер, была обнаружена еще в 2016 году. Тем не менее, вооруженные силы оказались подвержены атаке.

-

Гражданин Южной Кореи может получить 12 месяцев тюрьмы за создание обманного программного обеспечения для многопользовательского шутера Overwatch. Он нарушил закон «О продвижении игровой индустрии» и закон «О защите в сфере информационно-коммуникационных технологий». Двадцативосьмилетний мужчина был приговорён к условному лишению свободы сроком на один год и испытательному сроку на два года. Хакер, как сообщается, заработал на читерском ПО 200 миллионов вон (около $180 тыс.). Ранее в этом году были осуждены два других хакера, создававших читы для Overwatch. Один из них получил два года условно, другого обязали уплатить штраф в размере 10 миллионов вон ($10 тыс.). Всего за этот год южнокорейской полицией было арестовано тринадцать человек, десять из них всё ещё ждут приговора. Согласно местным новостям, последний хакер понёс более суровое наказание из-за крупной прибыли, которую он получил вследствие своих действий. Компания Blizzard Entertainment работает с отделом кибербезопасности Сеульского национального полицейского агентства, чтобы выявлять разработчиков незаконных программ в Южной Корее. Нарушение закона «О продвижении игровой индустрии» и закона «О защите в сфере информационно-коммуникационных технологий» гарантирует максимальное наказание в виде двух лет тюрьмы и штрафа в размере $18 тыс. Создание и использование обманного ПО в Южной Корее имеет серьёзные последствия. Недобросовестные игроки часто используют их в тематических кафе, что усложняет отслеживание злоумышленников. Но в феврале 2017 года было сделано изменение доступа к Overwatch в компьютерных клубах страны: теперь Blizzard Entertainment требует от игроков вводить номер социального страхования, чтобы войти в Overwatch. Те же пользователи, которые используют зарубежные учётные записи Battle.net, должны оплатить лицензию Overwatch для доступа к игре в компьютерных клубах.

-

В Мариуполе (Украина) сотрудниками киберполиции в Донецкой области был задержан 32-летний хакер, распространявший вредоносное ПО для майнинга криптовалюты с осени 2017 года. Об этом сообщила пресс-служба Главного управления Национальной полиции в Донецкой области. По словам представителей правоохранительных органов, злоумышленник модифицировал программу для добычи виртуальных средств и распространил ее в интернете. Киберпреступник использовал для майнинга вычислительные мощности процессоров жертв. Полученную криптовалюту он переводил в гривны, после чего перечислял на свой банковский счет. Полиция готовила операцию по задержанию подозреваемого несколько месяцев, тщательно документируя его противоправную деятельность. В ходе обыска места жительства мариупольца у него был изъят компьютер, на котором хранилось порядка 70 вредоносных файлов. Действия злоумышленника квалифицированы по ст. 361 «Несанкционированное вмешательство в работу электронно-вычислительных машин (компьютеров), автоматизированных систем, компьютерных сетей или сетей электросвязи» и ст. 361-1 (Создание с целью использования, распространения или сбыта вредных программных или технических средств, а также их распространение или сбыт) УК Украины.

-

- украинский

- хакер

- (и ещё 6 )

-

Сотрудники правоохранительных органов завели уголовное дело на 42-летнего жителя Владимирской области, взломавшего государственную информационную систему одного из регионов для майнинга криптовалюты. Как следует из материалов дела, хакер взломал серверы государственной системы телекоммуникаций одного из регионов с целью использования их вычислительных мощностей для майнинга биткоинов. Неизвестно, удалось ли злоумышленнику заработать. В настоящее время на него заведено уголовное дело по статье 273.2 УК РФ «Создание и использовании и распространении вредоносных компьютерных программ из корыстной заинтересованности».

-

Управлением «К» МВД России при содействии компании Group-IB был задержан 32-летний хакер из Волгоградской области. Злоумышленник обвиняется в хищении средств у клиентов российских банков с помощью Android-трояна. Ежедневно хакер похищал от 100 тыс. до 500 тыс. рублей, часть которых он затем переводил в криптовалюту. Как выяснили специалисты из Group-IB, используемое хакером вредоносное ПО было замаскировано под мобильное приложение «Банки на ладони», позволяющее загрузить все свои банковские карты, просматривать баланс, переводить деньги с карты на карту и оплачивать покупки. Приложение распространялось путем фишинговых рассылок, а также через официальный магазин Google Play. Впервые вредоносная активность была зафиксирована в 2016 году. Как полагают эксперты, за данной программой может стоять группа злоумышленников. После ввода жертвой в приложение данных банковской карты или учетных данных для входа в сервис интернет-банкинга, вредонос отправлял информацию на сервер злоумышленников. Затем хакер переводил сумму от 12 тыс. до 30 тыс. рублей на предварительно подготовленные счета, а вредоносная программа перехватывала SMS-сообщения об осуществлении транзакции. В среднем злоумышленник похищал от 100 тыс. до 300 тыс. рублей ежедневно, однако к началу 2018 года сумма ущерба выросла до 500 тыс. рублей в день. Для маскировки следов преступления часть средств переводилась в криптовалюту. В ходе расследования оперативники вышли на жителя Волгоградской области, который занимался переводом денег со счетов пользователей на карты злоумышленников. В настоящее время ведется дальнейшее расследование.

-

Новочеркасский городской суд рассмотрел беспрецедентное дело о хищении электроэнергии с помощью хакерских инструментов. Как сообщает Межрегиональная распределительная сетевая компания Юга (МРСК Юга), житель Донского региона взломал программное обеспечение системы учета электроэнергии, получил несанкционированный доступ к базе данных и попытался изменить показатели счетчика электричества. Личность хакера была установлена по результатам совместной работы службы безопасности смежной сетевой энергокомпании и управления экономической безопасности и противодействия коррупции ГУ МВД по Ростовской области. Киберпреступнику предъявлены обвинения по ч.2 ст. 272 УК РФ «Неправомерный доступ к компьютерной информации» - весьма нетипичная статья для подобного правонарушения. Обвиняемому грозит наказание в виде либо штрафа в размере до 300 тыс. руб., либо ограничения свободы на срок до четырех лет.

-

Сотрудники отдела вневедомственной охраны Росгвардии задержали в Буденновске (Ставропольский край) хакера, взломавшего банковский терминал и похитившего с него 455 тыс. руб. Им оказался 30-летний житель Нижнекамска (Республика Татарстан), также причастный к другим аналогичным преступлениям. Как сообщается на сайте Росгвардии, в отдел вневедомственной охраны поступил сигнал «Тревога» из офиса одного из банков. Заметив подозрительное поведение гражданина, старательно прятавшего свое лицо от камер видеонаблюдения, охранник вызвал сотрудников Росгвардии. В результате оперативно-разыскных мероприятий злоумышленник был задержан и передан полиции. По данным следствия, мужчина удаленно получил доступ к программному обеспечению банковского терминала и заразил его «электронным вирусом», с помощью которого похитил наличные на сумму 455 тыс. руб.

-

- ставропольском

- крае

-

(и ещё 6 )

C тегом:

-

В Саратове правоохранителями задержан 26-летний хакер, обвиняемый в хищении 384 тыс. рублей с помощью фишингового сайта. Как установило следствие, в 2016 году злоумышленник приобрел через интернет копию сайта одного из банков, после чего доработал ее. Затем мошенник разместил в социальной сети «Одноклассники» рекламу о проведении банком акции, в ходе которой любой клиент может получить вознаграждение, если зарегистрируется по ссылке в описании видео. В свою очередь ссылка вела на созданный злоумышленником ресурс. Жертвам предлагалось ввести свои идентификаторы, имена пользователей и пароли, а также SMS-коды для подтверждения операций. Как выяснили правоохранительные органы, в общей сложности мошеннику удалось похитить 384 тыс. рублей у 52 человек. Похищенные средства он выводил на электронные кошельки, а затем на свою банковскую карту. На полученные незаконным путем деньги злоумышленник приобрел, в числе прочего, учетную запись в игре World of Tanks. По словам представителей прокуратуры, в настоящее время уголовное дело передано для рассмотрения в Ленинский райсуд.

-

После того, как Microsoft официально признала смерть Windows Phone и Windows 10 Mobile, смартфоны Lumia перестали получать обновления, а разработчики приложений стали постепенно отказываться от выпуска приложений для непопулярной (менее 1% рыночной доли) платформы. Но флагманы Nokia/Microsoft Lumia до сих пор нельзя назвать аппаратно устаревшими, поэтому энтузиасты не теряют надежды и пытаются заставить смартфоны работать с альтернативными операционными системами. К примеру, программист по имени Бен опубликовал в своём Twitter запись, на которой Lumia 950 XL запускает полноценную Windows 10 взамен смартфонной Windows 10 Mobile. На видео показан процесс установки Windows таким, каким он обычно бывает на компьютерах и ноутбуках. Вопреки тому, что смартфон Lumia 950 XL, как и Windows для настольных компьютеров, тоже разработан Microsoft, запустить на нём систему для ПК очень сложно. Бен рассказал, что для совместимости системы со смартфонным чипсетом (процессором) ему пришлось собственноручно написать часть драйверов для смартфона и исползовать TianoCore — альтернативную реализацию UEFI (BIOS) с открытым кодом. Ранее запустить полноценную Windows 10 удавалось лишь на прототипе Lumia 950 XL с прошивкой, которой не было в открытом доступе. Напомним, что Microsoft однажды пробовала выпускать ноутбуки и планшеты с характерными для мобильников ARM-процессорами, но потерпела неудачу (проект Windows RT). Однако в 2017 году компания снова заявила о намерении выпустить выносливые ARM-ноутбуки в партнёрстве с Qualcomm.

-

21-летний житель Кургана попытался взломать государственный сайт Ярославской области для майнинга криптовалюты, однако был вскоре задержан сотрудниками УФСБ по Курганской области. По словам правоохранителей, злоумышленник попытался взломать ресурс для использования служебного оборудования правительства.Хакер попытался подобрать пароль к сайту с помощью специального вредоносного ПО. Менее чем за час было совершено более 114 тыс. неудачных попыток подбора пароля, однако подозрительную активность заметили специалисты по безопасности правительства Ярославской области, после чего обратились в правоохранительные органы. В отношении злоумышленника возбуждено уголовное дело по ч. 1 ст. 273 УК РФ (создание, использование и распространение вредоносных компьютерных программ).

-

- курганский

- хакер

- (и ещё 8 )

-

В Испании арестован гражданин Украины, предположительно являющийся руководителем печально известной киберпреступной группировки Carbanak, также известной как Anunak и Cobalt. Как сообщает Европол, подозреваемый был арестован в испанском городе Аликанте сотрудниками Национальной полиции Испании при участии Европола, ФБР США, правоохранительных органов Республики Беларусь и Тайваня, а также экспертов частной ИБ-компании. По данным Bloomberg, министр внутренних дел Испании назвал подозреваемого Денис К. Carbanak активна как минимум с 2013 года. С помощью вредоносного ПО Anunak киберпреступники атаковали электронные платежные системы и банки в 40 странах по всему миру. В 2016 году киберпреступники переключились с Anunak на более сложное ПО Carbanak, использовавшееся до 2016 года, а затем вооружились еще более усовершенствованным инструментом, созданным на основе программы для проведения тестов на проникновение Cobalt Strike. С помощью вредоносного ПО злоумышленники заставляли банкоматы выдавать наличные. Отмывание похищенных средств осуществлялось путем покупки высококлассных автомобилей и недвижимости класса люкс за криптовалюту. Общая сумма ущерба от действий группировки превышает 1 млрд евро (только одна операция приносила хакерам в среднем 1 млн евро). Денис К осуществлял свою деятельность с территории Испании. Преступник нашел своих подельников через интернет, но вживую они никогда не виделись. Помимо Дениса К, в группировку входили еще три человека, поддерживавшие связь исключительно через интернет. Одновременно с сообщением Европола об аресте в Испании предполагаемого лидера Carbanak Департамент киберполиции Национальной полиции Украины сообщил об установлении личности еще одного участника группировки – 30-летнего жителя Киева. Подозреваемый является участником группировки с 2016 года, а в его обязанности входила разработка и поддержка используемых в атаках эксплоитов. Согласно сообщению киберполиции, ей удалось установить личности остальных участников, которые в настоящее время находятся на территории РФ.

-

- арестован

- украинский

- (и ещё 5 )

-

Польские власти сообщили об аресте Томаша Т, известного киберпреступника, подозреваемого в создании вымогательского ПО Polski, Vortex и Flotera. Арест состоялся в польском городе Ополе, когда проживавший в Бельгии Томаш Т. на несколько дней вернулся на родину. Польские ИБ-эксперты в течение нескольких лет следили за деятельностью киберпреступника, и сотрудники правоохранительных органов были хорошо подготовлены к его аресту. Действуя через Европол, польская полиция связалась со своими коллегами в Бельгии, которые провели обыск по месту жительства подозреваемого и изъяли его оборудование. Сотрудникам правоохранительных органов удалось получить данные с ноутбука Томаша Т. и удаленных серверов, в том числе используемые вымогательским ПО ключи шифрования. Польская полиция просит всех жертв вымогателей обратиться в местные правоохранительные органы для подачи официального заявления и получения декриптора. В настоящее время подозреваемый находится под арестом (ему предъявлены обвинения по 181 пункту). По решению суда, он пробудет в предварительном заключении три месяца. По данным прокуратуры, Томаш Т. признался в содеянном и согласился на сотрудничество с правоохранительными органами. Киберпреступник, известный на HackForums как Armaged0n, доставил немало хлопот полиции. Согласно материалам следствия, он ведет свою деятельность с 2013 года. «Карьеру» он начал, инфицируя компьютеры жертв банковским трояном, заменявшим в буфере обмена номера банковских счетов пользователей на номера счетов Томаша Т. В начале прошлого года киберпреступник переключился на вымогательское ПО. В январе 2017 года он создал программу Polski, а в марте – Vortex (оставался активным в 2017-2018 годах) и Flotera. Киберпреступнику удалось заразить тысячи компьютеров и «заработать» более $145 тыс.

-

Сотрудники правоохранительных органов задержали в Томске подозреваемого в осуществлении кражи средств из банкомата с использованием вредоносного ПО. Как сообщает пресс-служба МВД, 23 января текущего года 26-летний житель Новосибирска ограбил банкомат в одном из банков родного города. С целью скрыть свою личность злоумышленник надел медицинскую маску и надвинул на лицо капюшон, а затем с помощью флэш-карты с вредоносным ПО похитил из банкомата 360 тыс. рублей. Совершив преступление, хакер бежал в Томск, где был задержан местной полицией и передан в руки новосибирских правоохранителей. У задержанного были изъяты две флэш-карты, два сотовых телефона, клавиатура и медицинская маска. По факту кражи денежных средств из банкомата было возбуждено уголовное дело по ч. 3 ст. 158 УК РФ «Кража». В настоящее время правоохранители пытаются установить местонахождение похищенных средств, а также выявить другие эпизоды с участием подозреваемого. По всей видимости, злоумышленник осуществил атаку, известную как «jackpotting». Атаки данного типа регулярно фиксировались в Европе и Азии, а недавно также впервые были обнаружены в США.

-

- хакер

- новосибирска

-

(и ещё 4 )

C тегом:

-

В Калуге завершено расследование уголовного дела в отношении 28-летнего хакера, в одиночку взломавшего более 40 различных online-ресурсов, сообщает пресс-служба Следственного комитета Российской Федерации по Калужской области. Согласно материалам дела, осенью 2016 года злоумышленник взломал электронную почту сотрудника одного из калужских СМИ, после чего получил доступ к управлению сайтом издания и на сутки заблокировал работу ресурса. Помимо этого, хакер взломал учетные записи на более чем 40 различных web-сайтах путем подбора паролей, однако никаких изменений в работу ресурсов не вносил. Большинство администраторов сайтов даже не заметило взлома, преступления были выявлены в ходе проверки жесткого диска злоумышленника. Калужанин обвиняется в совершении общественно опасных деяний, предусмотренных ч.1 ст.138 УК РФ (нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений), ч.1 ст.272 УК РФ (неправомерный доступ к компьютерной информации, 10 эпизодов), ч.1 ст.273 УК РФ (создание, использование и распространение вредоносных компьютерных программ, 40 эпизодов). В ходе назначенной судом экспертизы психического здоровья хакера было установлено, что он страдает хроническим психическим расстройством, исключающим его уголовную ответственность. Злоумышленнику грозят принудительные меры медицинского характера.

-

Ростовский хакер взломал PayPal

Ippolitovich опубликовал тема в Новости сети интернет и софта (software)

Несмотря на разработку все новых и новых методов кибербезопасности, электронные кошельки и системы оплаты всегда будут лакомым кусочком для хакеров и других нечистых на руку людей, обитающих во Всемирной паутине. Уже не раз совершались попытки взлома платежных систем и попытки воровства банковских карт, но хакер из Ростова-на-Дону не так давно сумел взломать одну из самых распространенных в мире платежных систем PayPal и украсть у ее пользователей несколько миллионов рублей. Не так давно по подозрению в киберпреступлении органы правопорядка Ростова-на-Дону задержали 21-летнего хакера. Как стало известно, молодой человек (имя и фамилию которого следствие не разглашает) в течение нескольких месяцев взламывал частные аккаунты пользователей PayPal и снимал с данных их счетов денежные средства. Как заявили в пресс-службе правоохранительных органов, «Атакам подверглась в первую очередь популярная система PayPal, в которой хакеры обнаружили существенную уязвимость. Менее чем за полгода житель Ростова получил несколько миллионов рублей и планировал продолжать свою деятельность». В ходе следствия удалось выяснить, что молодой человек с 15 лет увлекался программированием и информационной безопасностью. В какой-то момент он начал писать программы для того, чтобы можно было выяснять персональные данные пользователей. Видимо, после этого на него и вышли другие киберпреступники, которые предложили хакеру сотрудничество. В данный момент на ростовского хакера заведено уголовное дело по статье, связанной с созданием и распространением вредоносных программ. Ну а мы, в свою очередь, напомним, что для любых своих платежных систем старайтесь использовать как можно более лучшие системы защиты: двух- и трехэтапную аутентификацию, сложные пароли, биометрические данные и вообще все любые доступные средства.-

- ростовский

- хакер

-

(и ещё 2 )

C тегом:

-

18-летний хакер из г. Энгельс Саратовской области взломал сайт одной из российских телекоммуникационных компаний и похитил клиентскую базу, содержавшую данные о более чем 7 тыс. абонентах. Об этом сообщается в пресс-релизе прокуратуры Саратовской области. По словам представителей прокуратуры, молодой человек создал программу, позволяющую копировать учетные записи. В феврале 2017 года злоумышленник взломал официальный сайт публичного акционерного общества, осуществляющего услуги телефонной связи, телевидения и доступа в интернет, и скопировал базу «Единых личных кабинетов» 7325 абонентов телекоммуникационной компании с помощью разработанной им программы. Затем злоумышленник разместил в социальной сети объявление о продаже похищенных учетных записей. В конечном итоге хакер продал данные нескольким клиентам, получив от каждого из них суммы в размере от 15 до 18 тыс. рублей. В настоящее время в отношении жителя города Энгельса заведено уголовное дело по ч. 2 ст. 272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло копирование компьютерной информации, совершенное из корыстной заинтересованности). Дело направлено в Энгельсский районный суд для рассмотрения по существу.

-

Житель районного центра Буй Костромской области обвиняется в похищении паролей и логинов порядка 620 тыс. учетных записей и электронных кошельков интернет-пользователей. Об этом сообщает местная прокуратура. Следствием было установлено, что в 2016-2017 годах 27-летний киберпреступник нашел в Сети и скачал ПО для нейтрализации средств защиты компьютерной информации. С его помощью злоумышленнику удалось похитить более полумиллиона учетных данных для авторизации в сервисах, позволяющих зачислять денежные средства. В частности, хакер получил доступ к кошелькам PayPal и eBay, учетным записям Skype и пр. Сотрудникам УФСБ удалось вовремя вмешаться и предотвратить снятие средств с кошельков. В настоящее время расследование завершено, и житель Буя ожидает суда. Против него заведено уголовное дело по статье 273 УК РФ (создание, использование и распространение вредоносных компьютерных программ). Если мужчина будет признан виновным, ему грозит наказание в виде пяти лет лишения свободы.

-

- хакер

- костромской

- (и ещё 6 )

-

Британский хакер Шон Кэффри, получивший несанкционированный доступ к данным спутниковой системы связи Минобороны США, получил условный тюремный срок. Хакер признал свою вину и был приговорен к 18 месяцам лишения свободы условно с испытательным сроком на тот же период. Королевский суд Бирмингема признал, что Кэффри похитил учетные данные и адреса электронной почты более 800 пользователей системы спутниковой связи, а также пользователей 30 тыс. спутниковых телефонов. По словам представителей Министерства обороны США, для восстановления систем после атаки 2014 года потребовалось порядка 50 часов и $628 тыс. Кэффри был арестован в марте 2015 года. Как тогда сообщило Национальное агентство по борьбе с преступностью Великобритании (NCA), хакер взломал мобильную спутниковую службу, которую Пентагон использовал для связи со своими сотрудниками по всему миру. По данным агентства, арестованный признался в атаке в сообщении, опубликованном на сайте Pastebin, и в качестве доказательства взлома опубликовал скриншоты с полными именами, телефонными номерами, логинами и адресами электронной почты военнослужащих.

-

- взломавший

- спутниковую

-

(и ещё 7 )

C тегом:

-

Лямбирский районный суд Мордовии готовится к рассмотрению уголовного дела в отношении гражданина Республики Мордовия, получавшего незаконным способом доступ к учетным записям пользователей социальной сети «ВКонтакте». Идентифицировать личность преступника стало возможным в ходе целого ряда мероприятий, проведенных сотрудниками Управления Федеральной службы безопасности по Республике Мордовия (УФСБ по РМ). Сотрудники регионального УФСБ под видом заказчика, создав поддельную учетную запись, заказали услуги хакера и идентифицировали злоумышленника. Также был зафиксирован процесс передачи заказчику учетных данных одного из жителей Саранска. Хакеру из Мордовии грозит до 5 лет лишения свободы.

-

В деле о взломе серверов Национального комитета Демократической партии США, имевшем место летом прошлого года, появился первый свидетель. Им оказался украинский хакер Profexer, чье вредоносное ПО использовалось в атаке. Как сообщает The New York Times, речь идет о популярной у киберпреступников из стран бывшего СССР программе P.A.S. web shell, рекламировавшейся на русскоязычных подпольных хакерских форумах. Profexer разрешал любому желающему бесплатно скачать ПО со своего сайта в обмен на пожертвования в размере $3-250. Клиенты, желавшие купить специализированную версию инструмента или получить консультацию, должны были оплачивать дополнительные услуги отдельно. В начале текущего года спецслужбы США обнародовали данные об использовании P.A.S. web shell в атаке на Демпартию, и Profexer попытался замести следы. Хакер удалил свой сайт и сообщил на закрытом форуме о нежелании привлекать к себе лишнее внимание. Как раз в то время он стал свидетелем, дав показания сотрудникам ФБР по делу о кибератаке на демократов. По словам главы Департамента киберполиции Национальной полиции Украины Сергея Демедюка, Profexer сам обратился в правоохранительные органы и добровольно дал показания. В настоящее время с ним работает один из агентов ФБР, находящихся в посольстве США в Киеве. Поскольку украинец является лишь разработчиком программы, но не использовал ее сам, он остался на свободе. Со своими клиентами Profexer поддерживал связь по телефону и не знал, зачем им нужен был инструмент. Какие именно сведения хакер предоставил ФБР, не уточняется.

-

- украинский

- хакер

-

(и ещё 6 )

C тегом:

-

В Удмуртии в суд направлено дело в отношении местного жителя, взломавшего портал электронного правительства УР. Хакер обвиняется в совершении преступления, предусмотренного ч.1 ст.272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации), сообщает пресс-служба прокуратуры Удмуртской Республики. Следствием установлено, что 17 сентября 2016 года мужчина через интернет осуществил несанкционированный доступ к порталу электронного правительства УР и модифицировал содержащуюся на ресурсе информацию. Уголовное дело расследовано следственным отделом УФСБ России по Удмуртской Республике и после утверждения обвинительного заключения направлено для рассмотрения по существу мировому судье судебного участка №1 Октябрьского района Ижевска. Преступнику грозит лишение свободы сроком до 2 лет.

-

29-летний хакер, известный в Сети как BestBuy и Popopret, признал себя виновным во взломе более 900 тыс. маршрутизаторов в сети крупнейшего телекоммуникационного оператора Deutsche Telekom. Об этом сообщают немецкие СМИ. Немецкие правоохранители не раскрывают настоящее имя преступника, упоминая о нем как о Spiderman - псевдоним, под которым хакер регистрировал домены, использовавшиеся для компрометации оборудования Deutsche Telekom. Злоумышленник использовал модифицированный вариант вредоносного ПО Mirai для организации ботнета. На суде BestBuy пояснил, что в его намерения не входило вывести маршрутизаторы из строя, он просто пытался незаметно перехватить контроль над устройствами и использовать их для осуществления DDoS-атак. По его словам, причиной случайного сбоя в работе маршрутизаторов стал модифицированный им образец Mirai. Он также рассказал, что один из либерийских провайдеров нанял его для проведения DDoS-атак на своих конкурентов. За свои услуги хакер получил $10 тыс. Напомним, в феврале нынешнего года порядка 900 тыс. клиентов Deutsche Telekom в Германии столкнулись с проблемой доступа к сети Интернет. В том же месяце хакер осуществил аналогичную атаку на провайдеров в Великобритании. BestBuy был арестован сотрудниками Национального агентства по борьбе с преступностью Великобритании (National Crime Agency) в одном из аэропортов Лондона в конце февраля нынешнего года. Вынесение приговора по делу хакера состоится 28 июля текущго года. Ему грозит лишение свободы сроком до 10 лет.