Поиск

Показаны результаты для тегов 'червя' или ''.

Найдено: 4 результата

-

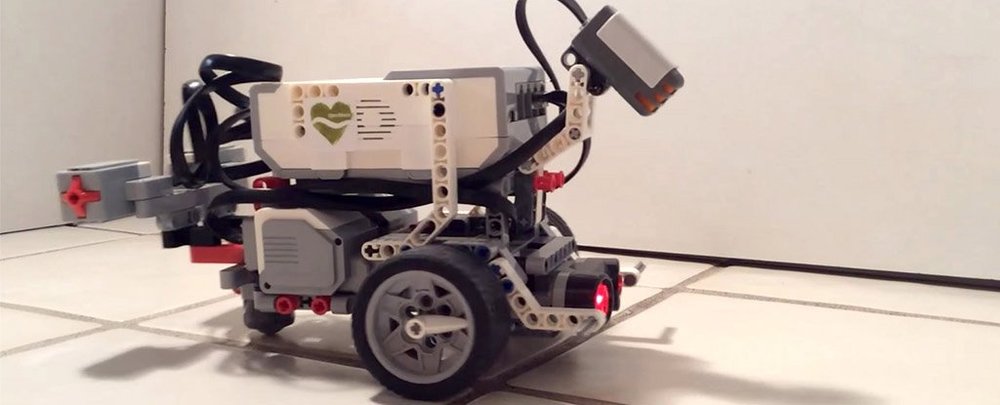

Мозг – это не только набор электрических сигналов. Ученые считают, что если мы сможем узнать абсолютно все о том, как он работает, то, по крайней мере в теории, сможем оцифровать чей-нибудь разум, а затем загрузить его в компьютер, тем самым создав фактически бессмертную цифровую личность, как это было, например, показано в фильме «Превосходство» с Джонни Деппом. Звучит фантастически, безусловно, но ученые движутся в этом направлении. Если говорить о мозге человека, то мы даже близко к такому уровню не подобрались, однако некоторые успехи продемонстрировала команда международных ученых, которая оцифровала мозг круглого червя Caenorhabditis elegans. Ученые очень хорошо изучили крошечную нематоду Caenorhabditis elegans. Нам известны все ее гены, а также особенность ее нервной системы. Поэтому в 2014 году исследователи в рамках проекта OpenWorm смогли составить карту соединений между всеми 302 нейронами червя и на основе полученных данных создать цифровую версию системы его нейронов. Основная задача проекта заключалась в полной репликации Caenorhabditis elegans в виде цифрового организма, однако исследователи решили пойти дальше и не только создали цифровую версию мозга нематоды, но еще и загрузили ее в простого робота, созданного из конструктора Lego. Этот робот фактически является физическим воплощением червя и имеет все необходимые эквивалентные части тела нематоды: сонарный датчик, который действует в качестве обонятельной системы, и набор моторчиков, которые выполняют функцию моторных нейронов червя, с каждой стороны его тела. Удивительно, но без каких-либо заранее внесенных запрограммированных инструкций оцифрованная версия нейронной системы Caenorhabditis elegans действительно способна управлять роботом. «Заявляется, что робот способен вести себя аналогично поведению, демонстрируемому живым червем Caenorhabditis elegans. Внешняя стимуляция датчика, симулирующая его орган обоняния, заставляет робота остановиться. Прикосновение к передним и задним сенсорным датчикам, а также стимуляция сенсора, отвечающего за пищевую систему, заставляет его двигаться вперед или назад», — пишет сайт I-Programmer.info. Тимоти Бусбице, учредитель проекта OpenWorm, в свою очередь, выложил на YouTube видео, в котором показана «жизнедеятельность» Lego-червя. Он двигается вперед-назад, останавливается и снова двигается. Исследователи отмечают, что цифровая симуляция работы мозга червя неидеальна и в некоторых моментах упрощена. Например, ученым пришлось упростить процесс, выступающий триггером для активации искусственных нейронов. Но факт того, что робот действительно двигается сам по себе, может останавливаться перед препятствием, а затем пятиться назад, используя для этого ничего более, чем просто оцифрованный код, имитирующий работу нейронов мозга червя — выглядит довольно впечатляюще. Проект OpenWorm продолжает свою работу и является полностью открытым. На его официальном сайте имеются симуляционные модели и визуализация цифровой нематоды. Сейчас исследователи хотят восстановить работу некогда созданного ими iOS-приложения, позволяющего следить за деятельностью цифрового червя (этакий аналог «Тамагочи», только без прямого управления), поэтому ищут людей, готовых им помочь в этом деле. И все же цифровые черви – это так, забава. Ключевая цель проекта заключается в создании коннектома — описания всех нейронных связей человеческого мозга. В итоге даже если мы не сможем загрузить наши мозги в компьютеры, а всего лишь научимся создавать их симуляционные модели, то даже это внесет существенный вклад в развитие искусственного интеллекта и в целом компьютерных систем.

-

- ученые

- оцифровали

- (и ещё 5 )

-

В начале марта нынешнего года специалисты зафиксировали новую волну атак с использованием модифицированной версии червя Shamoon (также известного как Disttrack), направленную на организации, работающие в критически важных и экономических секторах Саудовской Аравии. Сейчас эксперты компании Palo Alto Networks опубликовали более подробную информацию о деятельности данного вредоносного ПО. Вредоносное ПО Shamoon относится к семейству вредоносных программ, которые эффективно удаляют данные с зараженных компьютеров. На протяжении почти десяти лет червь Shamoon использовался в атаках против организаций в Саудовской Аравии. В состав червя входит вредоносный компонент Disttrack, ответственный за разрушительное поведение и распространение вредоноса по сети. Червь Shamoon 2 использует комбинацию легитимных инструментов, таких как утилита с открытым исходным кодом PAExec, и пакетные файлы для уклонения от обнаружения и распространения внутри сети. По словам специалистов, злоумышленники применяют элементарный, но эффективный метод дистрибуции вредоноса Disttrack. Исследователи пока не смогли определить, как именно происходит начальное инфицирование. По их словам, организаторы последних вредоносных кампаний используют не только учетные данные целевых организаций для доступа к их системам, но и локальные хосты и IP-адреса серверов внутри целевой сети. В январе нынешнего года эксперты обнаружили .ZIP-архив, содержащий исполняемые, пакетные и текстовые файлы (exec-template.txt, ok.bat, pa.exe и т.д.), используемые для заражения компьютеров в сети. Злоумышленники используют похищенные учетные данные организации для доступа к скомпрометированной системе и, подключившись через протокол удаленного рабочего стола (Remote Desktop Protocol, RDP), загружают на сервер вредоносный архив. Далее атакующие начинают распространять Disttrack на другие системы в локальной сети при помощи списка, включающего 256 ранее добытых имен хостов и IP-адресов. Эксперты также заметили некоторые сходные черты между кампаниями Shamoon 2 и Magic Hound (кампания по шпионажу, направленная на организации в Саудовской Аравии). В частности, в обеих операциях использовался один и тот же расположенный в Лондоне управляющий сервер и блок IP-адресов.

-

- обнародованы

- подробности

-

(и ещё 3 )

C тегом:

-

Специалисты «Лаборатории Касперского» зафиксировали новую волну атак с использованием модифицированной версии червя Shamoon (также известного как Disttrack), направленную на организации, работающие в критически важных и экономических секторах Саудовской Аравии. Вредоносное ПО Shamoon относится к семейству вредоносных программ, которые эффективно удаляют данные с зараженных компьютеров. По аналогии с предыдущей версией главной задачей Shamoon 2.0 был массовый вывод из строя компьютерных систем целевых организаций. Атаки, зафиксированные в ноябре 2016 года - январе 2017 года, имеют ряд сходных аспектов с атаками 2012 года, ответственность за которые взяла на себе кибергруппировка Cutting Sword of Justice. При этом они используют новые методы и инструменты. В частности, помимо обычного функционала, Shamoon 2.0 включает полноценный модуль программы-вымогателя и не имеет модуля коммуникации с управляющим сервером. На первом этапе атаки злоумышленники получают учетные данные администратора сети жертвы. Затем эта информация используется для распространения вредоносного ПО во внутренней сети организации. В установленное преступниками время вредонос активизируется и выводит из строя инфицированные компьютеры. Финальные стадии атаки полностью автоматизированы и не требуют связи с C&C-сервером. В ходе анализа вышеуказанных атак исследователи выявили еще одну вредоносную программу, получившую название StoneDrill. Вредонос сходен с Shamoon, но в отличие от последнего не использует для развертывания драйверы, а внедряет модуль программы-wiper в память браузера, наиболее часто используемого жертвой. Также специалисты отмечают возможную связь StoneDrill с вредоносным ПО NewsBeef, котрый продолжает атаковать организации в саудовской Аравии. Как полагают эксперты, NewsBeef и StoneDrill предназначены для использования в долгосрочной перспективе, тогда как Shamoon является эффективным инструментом для кратковременного применения.

-

Вирусные аналитики компании «Доктор Веб» исследовали одного из таких троянцев, который инфицирует RAR-архивы, удаляет другие опасные приложения и использует для своего распространения систему удаленного доступа VNC. Как рассказали в компании, червь, названный BackDoor.Ragebot.45, получает команды с использованием протокола для обмена текстовыми сообщениями IRC (Internet Relay Chat).Для этого он подключается к чат-каналу, по которому злоумышленники отдают троянцу управляющие директивы.Черви — это вредоносные программы, которые умеют самостоятельно распространяться, но не могут заражать исполняемые файлы. Заразив компьютер под управлением Windows, BackDoor.Ragebot.45 запускает на нем FTP-сервер, посредством которого скачивает на атакуемый ПК свою копию. Затем он сканирует доступные подсети в поисках узлов с открытым портом 5900, используемым для организации соединения при помощи системы удаленного доступа к рабочему столу Virtual Network Computing (VNC).Обнаружив такую машину, BackDoor.Ragebot.45 пытается получить к ней несанкционированный доступ путем перебора паролей по словарю.Если взлом удался, червь устанавливает с удаленным компьютером VNC-соединение и отправляет сигналы нажатия клавиш, с помощью которых запускает интерпретатор команд CMD и выполняет в нем код для загрузки по протоколу FTP собственной копии. Так червь распространяется автоматически.Еще одна функция BackDoor.Ragebot.45 — поиск и заражение RAR-архивов на съемных носителях. Обнаружив RAR-архив, червь помещает в него свою копию с именем setup.exe, installer.exe, self-installer.exe или self-extractor.exe. Для успешного заражения компьютера пользователь должен сам запустить извлеченный из архива исполняемый файл.Кроме того, троянец копирует себя в папку ICQ-клиента, а также ряда программ, предназначенных для установки P2P-соединений. Получив от злоумышленников соответствующую команду, BackDoor.Ragebot.45 ищет в системе других троянцев, при обнаружении которых завершает их процессы и удаляет исполняемые файлы. Троянец располагает специальными «белыми списками», содержащими имена файлов (в основном системных файлов Windows), которые он игнорирует, позволяя им работать на инфицированной машине.Образцы одной из старых версий BackDoor.Ragebot.45 некоторое время назад попали в свободный доступ. Можно предположить, что благодаря этому вредоносная программа будет активно распространяться и в дальнейшем. Антивирус Dr.Web обнаруживает и удаляет BackDoor.Ragebot.45, в связи с чем этот троянец не представляет опасности для наших пользователей.