Поиск

Показаны результаты для тегов 'лишились'.

Найдено: 2 результата

-

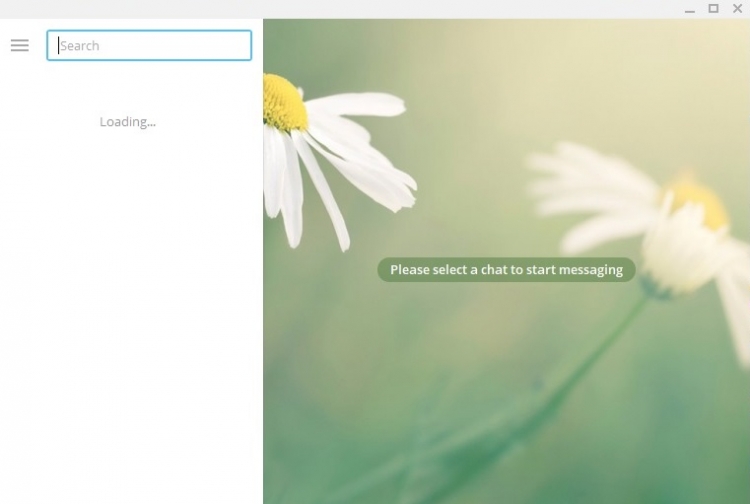

Пользователи Telegram, проживающие на территории Европы, включая страны СНГ, утратили возможность коммуникации посредством мессенджера на неопределённое время. Отправляемые через мобильное/десктопное приложение или его веб-версию сообщения не доходят до адресата, а попытки установить голосовую связь заканчиваются неудачей. При повторном входе в мессенджер пользователь остаётся один на один с надписью «Loading» и не имеет даже доступ к окнам с чатами. Создатель Telegram Павел Дуров (Pavel Durov) незамедлительно прокомментировал ситуацию, пообещав вернуть доступ к мессенджеру в кратчайшие сроки. Причина его выхода из строя — поломка в центре обработки данных провайдера, обеспечивающего работоспособность сервиса. Как только специалисты на стороне провайдера проведут замену оборудования и восстановят питание серверов, функциональность Telegram будет возобновлена. Однако более конкретную информацию о сроках проведения ремонтных мероприятий господин Дуров не озвучил. Примерно в 14-15 мск работоспособность сервиса Telegram была восстановлена.

-

- европейские

- пользователи

- (и ещё 5 )

-

Специалисты «Лаборатории Касперского» обнаружили новую вредоносную финансовую кампанию, направленную на организации в РФ. В рамках кампании злоумышленники использовали вредоносное ПО TwoBee, с помощью которого редактировали текстовые файлы для обмена данными между бухгалтерскими и банковскими системами. Согласно информации ЛК, преступники смогли похитить более 200 млн рублей у российских организаций путем простой подмены реквизитов в платежных поручениях. Львиная доля (89,8%) атак пришлась на компании малого и среднего бизнеса, 2% - на госпредприятия и 2% на организации в сфере образования. Москва лидирует по числу пострадавших организаций (25%), далее по количеству заражений следуют Екатеринбург и Краснодар. Вредонос TwoBee устанавливается на компьютеры жертв при помощи других программ, например, BuhTrap. Также были зафиксированы случаи, когда установка осуществлялась при помощи средств удаленного администрирования, в частности, LiteManager. Целью атакующих были типовые текстовые файлы, используемые для обмена данных между бухгалтерскими и банковскими системами.По умолчанию эти файлы имеют стандартные имена, что позволяет легко найти их. Информация попадает в данные файлы до того, как деньги уйдут по указанным реквизитам, предоставляя злоумышленникам возможность изменить получателя платежа. В настоящее время авторы вредоноса используют десятки счетов, на которые переводят средства. «Техника подмены реквизитов в платежных поручениях в свое время сошла на нет благодаря массовому распространению технологий шифрования в большинстве финансовых систем. Вероятно, тот же способ будет эффективен и в борьбе с TwoBee – защищенные выгрузки не позволят троянским программам так просто менять реквизиты в денежных переводах. Именно поэтому мы советуем всем компаниям передавать финансовую информацию в зашифрованном виде», - отметил эксперт ЛК Денис Легезо.

-

- организации

- лишились

- (и ещё 7 )