Поиск

Показаны результаты для тегов 'reader'.

Найдено: 4 результата

-

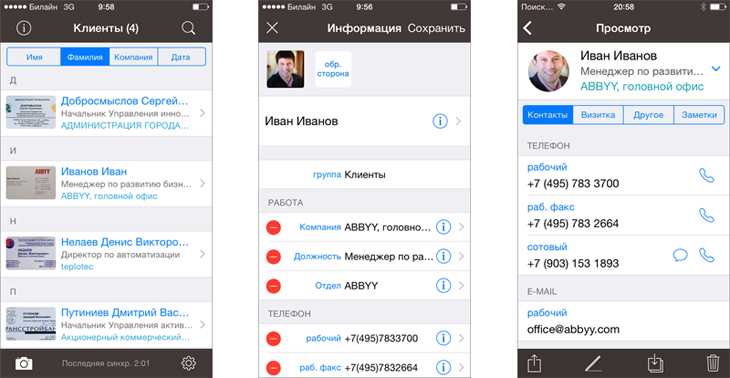

Компания ABBYY объявила о выпуске новой версии программного решения Business Card Reader для iOS, предназначенного для оцифровки и сохранения информации с визитных карточек. Business Card Reader представляет собой многофункциональный инструмент для работы с контактными данными. Приложение посредством технологии распознавания текстов ABBYY Mobile OCR Engine позволяет оперативно переносить контактные данные с визиток на 25 языках в смартфон без ручного набора — достаточно лишь сфотографировать визитку и сохранить её. Все оцифрованные данные сохраняются либо в адресную книгу мобильного устройства, либо в «Визитницу» — собственное хранилище программы, снабжённое средствами поиска и сортировки контактов, а также их пересылки по электронной почте или SMS и обмена с другими пользователями приложения. В новой версии приложения появилась технология интеллектуального поиска новых контактов в Facebook. Чтобы добавить данные из социальных сетей в визитку нового знакомого, достаточно нажать «Искать в Facebook» во время редактирования скана визитки, войти в соцсеть и подтвердить найденный профиль. Кроме того, в обновлённом ABBYY Business Card Reader для iOS улучшен редактор контактов. Теперь распознанные поля автоматически подсвечиваются на изображении визитной карточки, а текстовые поля, даже длинные, отображаются полностью. ABBYY Business Card Reader для iOS можно бесплатно скачать в App Store. Оцифровка первых 15 визитных карточек бесплатна. Помимо iOS разработчиком представлена редакция Business Card Reader для платформы Android. Дополнительную информацию о программе можно найти на сайте abbyybcr.com.

-

Компания ESET сообщает об обнаружении двух ранее неизвестных «дыр» в программных продуктах Adobe и Microsoft: связка этих уязвимостей позволяет выполнять на компьютере жертвы произвольный вредоносный код. Под ударом злоумышленников оказались Adobe Reader и Windows. Нападение может быть осуществлено через сформированный специальным образом файл в формате PDF. При этом от потенциальной жертвы требуется минимальное участие: киберпреступникам достаточно лишь вынудить пользователя открыть документ. «В данном случае злоумышленники нашли уязвимости и написали эксплойты как для Adobe Reader, так и для операционной системы — сравнительно редкий случай, иллюстрирующий высокую квалификацию авторов», — отмечает ESET. Сочетание двух брешей «нулевого дня» представляет весьма высокую опасность. Дело в том, что в случае успешной атаки киберпреступники могут выполнить на компьютере жертвы произвольные действия с максимальными привилегиями. Специалисты уже обнаружили опытные PDF-файлы, эксплуатирующие данные уязвимости. Правда, эти образцы не содержали вредоносной нагрузки — очевидно, злоумышленники пока тестируют новую схему атаки. Компании Adobe и Microsoft уже поставлены в известность о существовании проблем.

-

Исследователи безопасности из подразделения Zero day Initiative (ZDI), принадлежащего компании Trend Micro раскрыли подробности 2 не исправленных уязвимостей в популярном PDF-ридере Foxit Reader. Обе уязвимости (CVE-2017-10951 и CVE-2017-10952) позволяют выполнение произвольного кода на системе при определенных обстоятельствах. В бюллетенях говорится, что производитель отказался устранять обнаруженные уязвимости и, по истечению 60 дней послу уведомления, исследователи публично раскрыли информацию об обнаруженных брешах. Не смотря на то, что обе уязвимости позволяют удаленное выполнение кода, для успешной эксплуатации требуется, чтобы опция Safe Reading Mode была отключена (не является опцией по умолчанию). SecurityLab рекомендует всегда с осторожностью открывать файлы, присланные из недоверенных источников и всегда использовать настройки максимальной безопасности в приложениях, работающих с данными из сети интернет.

-

Компания Adobe Systems выпустила обновления безопасности, исправляющие критические уязвимости в программных решениях Flash Player, Reader и Acrobat.Обновление Flash Player устраняет в общей сложности 13 проблем (CVE-2017-2925, CVE-2017-2926, CVE-2017-2927, CVE-2017-2928, CVE-2017-2930, CVE-2017-2931, CVE-2017-2932, CVE-2017-2933, CVE-2017-2934, CVE-2017-2935, CVE-2017-2936, CVE-2017-2937, CVE-2017-2938). 12 из них позволяют выполнение произвольного кода, еще одна - обойти защиту и вызвать утечку информации.Уязвимости затрагивают Adobe Flash Player Desktop Runtime (версия 24.0.0.186 и более ранние), Adobe Flash Player для Google Chrome (24.0.0.186 и ниже), а также Adobe Flash Player для Microsoft Edge и Internet Explorer 11 (24.0.0.186 и ниже).Обновления Adobe Reader и Acrobat устраняют в общей сложности 29 проблем, 28 из которых позволяют выполнить произвольный код и получить контроль над системой. Уязвимостям подвержены Acrobat DC, Acrobat Reader DC (версия 15.020.20042 и ниже), Acrobat DC, Acrobat Reader DC (15.006.30244 и ниже), а также Acrobat XI, Reader XI (11.0.18 и ниже).В настоящее время специалистам Adobe неизвестны случаи эксплуатации вышеуказанных уязвимостей. Производитель рекомендует установить обновления как можно скорее.