Поиск

Показаны результаты для тегов 'positive'.

Найдено: 6 результатов

-

Компания Positive Technologies опубликовала результаты исследования текущего уровня защищённости финансовых приложений. Речь идёт прежде всего о системах дистанционного банковского обслуживания (ДБО). Отмечается, что больше половины таких систем содержат критически опасные уязвимости. Впрочем, наблюдается тенденция повышения уровня защищённости банковских приложений. Так, если в 2015 году опасные «дыры» содержались в 90 % проанализированных систем, а в 2016 году — в 71 %, то в 2017-м — уже только в 56 %. В среднем в прошлом году на каждую систему ДБО приходилось по 7 уязвимостей. Наиболее распространёнными уязвимостями онлайн-банков в 2017 году стали «межсайтовое выполнение сценариев» (75 % систем) и «недостаточная защита от атак, направленных на перехват данных» (69 %). Эксплуатируя эти «дыры», злоумышленники могут атаковать клиентов банков. Что касается мобильных приложений, то в половине систем (48 %) была выявлена хотя бы одна критически опасная уязвимость. В 52 % мобильных банков уязвимости позволяли расшифровать, перехватить, подобрать учётные данные для доступа в мобильное приложение или вовсе обойти процесс аутентификации. При этом приложения для устройств на базе Android уступают по уровню защиты аналогам для гаджетов на платформе iOS. «2017 год подарил надежду, что финансовые приложения когда-нибудь станут безопасными. Мы наблюдали существенное повышение уровня защищённости анализируемых систем ДБО — как онлайн-банков, так и мобильных приложений», — отмечают эксперты.

-

- positive

- technologies:

- (и ещё 7 )

-

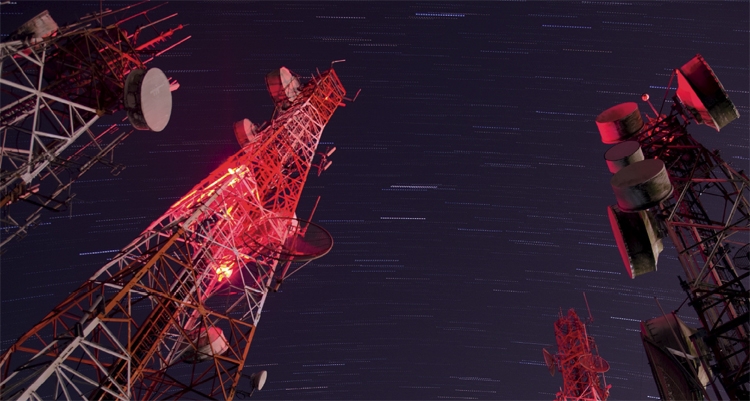

Компания Positive Technologies обнародовала результаты комплексного исследования, в ходе которого изучалась защищённость современных сотовых сетей. Сообщается, что безопасность систем мобильной связи всё ещё находится на низком уровне, что подтверждается результатами работ по анализу защищённости сетей SS7 (Signaling System 7). Стандарт SS7 используется для обмена служебной информацией между сетевыми устройствами в телекоммуникационных сетях. В то время, когда разрабатывался этот стандарт, доступ к сети SS7 имели лишь операторы фиксированной связи, поэтому безопасность не была приоритетной задачей. Сегодня сигнальная сеть уже не является в той же степени изолированной, поэтому злоумышленник, тем или иным путём получивший к ней доступ, имеет возможность эксплуатировать недостатки безопасности для того, чтобы прослушивать голосовые вызовы абонентов, читать SMS, похищать деньги со счетов, обходить системы тарификации или влиять на функционирование мобильной сети. Исследование показало, что все сотовые сети подвержены атакам злоумышленников. Они, в частности, содержат опасные уязвимости, которые позволяют нарушить доступность сервисов для абонентов. Практически в каждой сети можно прослушать разговор абонента или прочитать входящие SMS, а мошеннические операции можно успешно проводить в 78 % сетей. Более того, успешными для злоумышленников являются 100 % атак, направленных на перехват SMS-сообщений. При этом кража передаваемых таким образом одноразовых кодов чревата компрометацией систем дистанционного банковского обслуживания, мобильных банков, интернет-магазинов, порталов государственных услуг и множества других сервисов. Другой вид атак — отказ в обслуживании — представляет угрозу для электронных устройств Интернета вещей. Сегодня к сетям мобильной связи подключены не только отдельные устройства пользователей, но и элементы инфраструктуры «умных» городов, современные промышленные предприятия, транспортные, энергетические и иные компании.

-

- positive

- technologies:

- (и ещё 6 )

-

Компания Positive Technologies рассказала о наиболее заметных событиях в области кибербезопасности в уходящем году, а также поделилась прогнозами на 2018 год. Криптовалюты и майнинг, безусловно, стали одними из самых обсуждаемых тем IT-рынка. Это привело к изменению ландшафта сетевых угроз. Кроме того, к развитию атак новых типов привело расширение Интернета вещей и систем межмашинного взаимодействия. Positive Technologies отмечает, что минувший год запомнится громкими атаками вирусов-вымогателей и «масштабируемыми» атаками на банкоматы. Злоумышленники всё чаще реализуют схемы тайного майнинга и концентрируют своё внимание на блокчейн-стартапах. Число компаний, столкнувшихся в 2017 году с целевыми атаками, увеличилось почти вдвое. Причём такие нападения становятся всё более сложными: начинают активно применяться методы, затрудняющие анализ и расследование инцидентов. Кроме того, злоумышленники начали эксплуатировать уязвимости телеком-платформ: отмечены схемы перехвата кодов для двухфакторной аутентификации с помощью уязвимостей сигнального протокола SS7. Что касается прогнозов на 2018 год, то эксперты Positive Technologies выделяют следующие моменты. Вероятно, продолжится рост логических атак на банкоматы. Внимание злоумышленников будет направлено на веб-кошельки и платформы блокчейн-проектов. Киберпреступники займутся разработкой методов атак на инфраструктуру «умного» города и подключённых транспортных средств. Наконец, говорится о возможном проведении принципиально новых атак с использованием уязвимостей аппаратного уровня, в частности, в Intel Management Engine.

-

- positive

- technologies

-

(и ещё 5 )

C тегом:

-

Positive Technologies запустила сервис PT Telecom Security Assessment по оценке защищенности сетей связи нового поколения — 4G и 5G. Он поможет телеком-операторам защититься от DoS-атак и мошеннических схем с биллинговыми системами, обеспечить выполнение требований регуляторов, а также обезопасить персональные данные абонентов. Кроме того, периодический аудит позволит построить защищенную IoT-экосистему, поскольку сети новых поколений являются ключевым звеном в развитии беспилотных автомобилей, умной городской инфраструктуры, энергетики, телемедицины. К началу 2017 году связь 4G предоставляли более 580 телеком-операторов в 188 странах, а число LTE-абонентов достигло 1,7 млрд . Несмотря на технологические преимущества сетей 4G по сравнению с сетями предыдущих поколений, уровень их защищенности не изменился. Исследования Positive Technologies показали , что в инфраструктуре 4G и 5G могут быть реализованы те же атаки, что и в сетях на основе SS7. Критически опасные уязвимости сигнальных протоколов (Diameter, GTP) и ошибки в конфигурации сетей становятся «открытой дверью» для злоумышленников, стремящихся похитить конфиденциальные данные абонентов, незаконно определить их местоположение, осуществить мошеннические действия или вызвать отказ в обслуживании клиентских сервисов. Будущие сети связи 5G не только унаследуют уязвимости сетей четвертого поколения, но и могут обзавестись новыми недостатками безопасности. Наряду с высокой скоростью (в 10–1000 раз большей нежели у 4G), низким энергопотреблением и минимальными задержками сигнала, ожидается активное использование в сетях 5G технологий виртуализации сетевых функций (Network Function Virtualization). Замена аппаратных элементов программными (в том числе свободным ПО) имеет много положительных эффектов, однако потенциально сделает сотовые сети еще более уязвимыми для атак злоумышленников. «После внедрения 5G окружающий мир начнет меняться довольно стремительно: появятся "умные" больницы, транспорт, футбольные стадионы, порты, улицы и города, — отметил Дмитрий Курбатов, директор по информационной безопасности телекоммуникационных систем Positive Technologies. — Значительно вырастет и масштаб возможных последствий в случае целенаправленной атаки. Проблема уязвимостей протоколов Diameter и GTP актуальна для каждого оператора уже сегодня (в том числе благодаря активному развитию LTE-роуминга), а после ввода в коммерческую эксплуатацию 5G, что ожидается к 2020 году, периодический аудит безопасности станет критически необходимой процедурой». В зависимости от объема работ длительность проекта по оценке защищенности сетей связи 4G и 5G может варьироваться от двух до четырех недель. Сервис предусматривает формирование для оператора детального отчета с полным списком обнаруженных уязвимостей и подтвержденных сценариев атак, а также экспертные рекомендации по устранению выявленных проблем безопасности, включая список автоматизированных средств защиты. Помимо этого, у операторов есть возможность бесплатно провести пилотное тестирование продукта PT Telecom Attack Discovery для мониторинга безопасности сигнальной сети.

-

- positive

- technologies

-

(и ещё 5 )

C тегом:

-

Positive Technologies представила аналитический отчет о защищенности Diameter — одного из основных сигнальных протоколов в сетях четвертого поколения. В 2016 г. каждая исследованная экспертами Positive Technologies сеть 4G на базе сигнального протокола Diameter обладала уязвимостями, позволяющими злоумышленникам перехватить SMS-сообщения (в том числе с банковскими одноразовыми паролями), определить местоположение абонента, заблокировать пользователям доступ к сети связи и выполнить другие нелегитимные действия. В отчете отмечается, что любой злоумышленник, обладающий достаточным уровнем компетенций, или специальная группа могут с легкостью заполучить информацию о текущем месторасположении абонента, а затем использовать ее при слежке, шпионаже или для публичного разглашения сведений о перемещениях абонента. Для реализации большинства атак на абонента злоумышленнику необходимо выдать себя за роуминг-партнера и заполучить международный идентификатор абонента мобильной сети (IMSI). В документе приводятся несколько техник, позволяющих узнать IMSI абонента — в частности, раскрытие этого идентификатора возможно через уязвимости сигнального протокола SS7. Проблемы с конфигурацией оборудования и сервисов позволяют перехватить пользовательские данные, в том числе SMS-сообщения. Эту возможность злоумышленник может использовать для получения доступа к системе ДБО, в которой для подтверждения входа пользователя используются временные пароли, пересылаемые по SMS. Перехватив временный пароль, атакующий получит полный доступ к интернет-банку пользователя и может похитить все денежные средства, которыми тот располагает. Оповещения о транзакциях в случае несанкционированного перевода могут оказаться бесполезны, так как ряд фундаментальных особенностей реализации протокола Diameter позволяют атакующему заблокировать пользователю доступ к сети связи. В результате абонент не будет получать уведомления ни через SMS-сообщения, ни по электронной почте — в связи с блокировкой услуг, предоставляющих доступ к мобильному Интернету. Более того, после перехвата денежных средств пользователь не сможет связаться с банком, чтобы произвести блокировку счета, поскольку оборудование оператора будет «считать», что он находится в другом регионе, и постоянно отключать его от сети. Помимо DoS-атаки, направленной на абонента, злоумышленник потенциально может проводить аналогичные атаки и против оборудования оператора, нарушая его работу и вызывая прерывание предоставления услуг связи уже не одному, а множеству абонентов атакуемого оператора. Каждый второй элемент исследованных сетей можно было вывести из строя направляемым ему пакетом со всего лишь одним неправильным битом. Эксплуатация уязвимостей Diameter может осуществляться и с целью мобильного мошенничества. В отчете описаны сценарий атак, при которых злоумышленнику становятся доступны бесплатные услуги связи, такие как звонки, SMS, передача данных за счет оператора либо других абонентов, что приводит к прямой потере денег оператором. «В стандарт протокола Diameter изначально заложены возможности защиты данных как на сетевом, так и на транспортном уровне, однако в реальности операторы далеко не всегда их используют. И даже применяя их, они не всегда могут защититься от уязвимостей. — сказал Сергей Машуков, эксперт группы исследований информационной безопасности телекоммуникационных систем Positive Technologies. Для противодействия таким атакам мы рекомендуем операторам сотовой связи регулярно проводить анализ защищенности сигнальной сети и осуществлять постоянный мониторинг, анализ и фильтрацию сообщений, пересекающих границы сети».

-

- positive

- technologies:

-

(и ещё 6 )

C тегом:

-

Компания Positive Technologies объявила о запуске облачного сервиса PT Application Firewall Cloud DDoS Protection, обеспечивающего защиту от распределённых атак, направленных на отказ в обслуживании (Distributed Denial of Service, DDoS). Новый сервис реализован в сотрудничестве со специалистами Qrator Labs, позволяет блокировать многовекторные атаки и противостоять ботам, моделирующим поведение пользователей. В основу решения положены технологии поведенческого анализа и алгоритмы машинного обучения, функционирующие в паре с брандмауэром и разработанной компанией Qrator Labs облачной инфраструктурой фильтрации DDoS. За счёт применения перекрёстных моделей выявления аномалий в действиях пользователей, PT Application Firewall Cloud DDoS Protection более эффективно защищает при комбинированных атаках (DDoS прикладного, сетевого уровня и взломах) и атаках, адаптированных к эвристическим механизмам противодействия. «С развитием Интернета вещей DDoS-атаки получили второе дыхание, — говорит Максим Филиппов, директор по развитию бизнеса Positive Technologies в России. — Под ударом всё чаще оказывается критическая инфраструктура с жёсткими требованиями к доступности и конфиденциальности данных: сайты госуслуг, больниц, предприятий, ключевых банков, онлайн-магазинов. Помимо увеличения мощности атак, мы отмечаем резкий рост комбинированных DDoS-инцидентов, а нередко DDoS является "дымовой завесой" для проникновения в сеть организации. Все эти факторы требуют комплексного решения, объединяющего технологии по блокированию DDoS-атак на всех уровнях с защитой веб-ресурсов от взлома». Сервис является расширением PT Application Firewall и, помимо блокирования DDoS-атак, обеспечивает автоматическую защиту приложений от атак, связанных с проникновением в корпоративную сеть, фродом, перехватом информации. PT Application Firewall соответствует требованиям российских регулирующих организаций и внесён в реестр отечественных программных продуктов.

-

- positive

- technologies

- (и ещё 4 )