Поиск

Показаны результаты для тегов 'опасную'.

Найдено: 2 результата

-

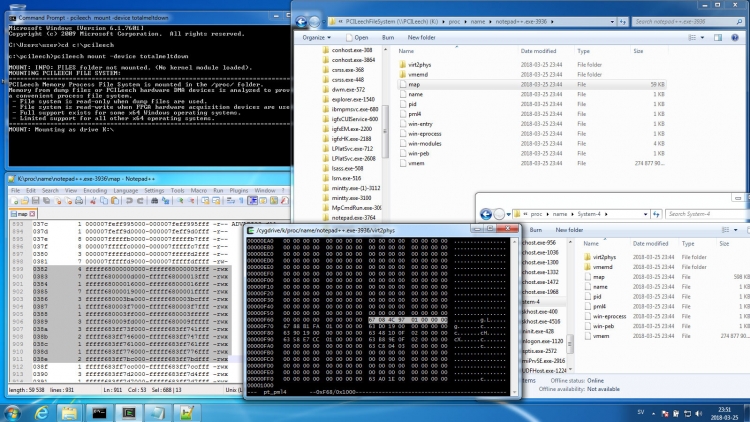

Январские и февральские исправления Microsoft остановили ошибку Meltdown, которая позволяла с помощью изощрённых методов получать пароли из защищённой памяти. Однако исследователь безопасности Ульф Фриск (Ulf Frisk) обнаружил, что исправления открыли гораздо худшую ошибку ядра, которая позволяет любому процессу читать и записывать в любое место памяти ядра. По словам специалиста, проблема затрагивает только 64-битные операционные системы Windows 7 x64 и Windows Server 2008 R2. Он утверждает, что две заплатки ошибочно устанавливали бит в трансляторе виртуальной-физической памяти, известном как PLM4 (карта страниц четвёртого уровня), что в итоге позволяет пользовательскому приложению обращаться к таблицам страниц ядра. Модуль управления памятью процессора (MMU) Intel использует эту базу 4-уровневой иерархии таблиц страниц для трансляции виртуального адреса процесса в адрес физической памяти ОЗУ. Правильно установленный бит обычно гарантирует, что ядро имеет эксклюзивный доступ к этим таблицам — в обычных условиях пользователю они недоступны. В результате, по словам господина Фриска, ошибка делает предельно лёгкой задачу доступа к физической памяти, поскольку в Windows 7 таблица страниц PML4 находится на фиксированном адресе памяти (в Windows 10 адрес случаен). Эта ситуация означает, что злоумышленник также сможет без труда найти таблицу страниц Windows 7, которая доступна всем пользовательским приложениям. В результате эксплоиту не нужно делать никакой лишней работы — можно просто считывать уже сопоставленную память нужного процесса, если только физическая память дополнительно не защищена расширенными страницами таблиц (EPT), используемыми для виртуализации. Microsoft, кстати, уже исправила ошибку в мартовском обновлении безопасности, переназначив бит разрешения PML4 в правильное значение. Поэтому всем пользователям Windows 7 и Windows Server 2008 R2 рекомендуется немедленно обновиться. Windows 10 и Windows 8.1 не были затронуты проблемой.

-

Компания Positive Technologies объявила о том, что ее эксперт Илья Смит выявил и помог устранить критическую уязвимость во встроенном программном обеспечении IP-камер компании Dahua. Они широко используются для видеонаблюдения в банковском секторе, энергетике, телекоммуникациях, транспорте, системах «умный дом» и других областях. Данной проблеме подвержены сотни тысяч камер по всему миру, выпускаемые Dahua как под своим брендом, так и изготовленные для других заказчиков. Уязвимость CVE-2017-3223 получила максимальную оценку 10 баллов по шкале CVSS Base Score. Недостаток безопасности связан с возможностью переполнения буфера (Buffer Overflow) в веб-интерфейсе Sonia, предназначенном для дистанционного управления и настройки камер. Неавторизованный пользователь может отправить специально сформированный POST-запрос на уязвимый веб-интерфейс и удаленно получить привилегии администратора, что означает неограниченный контроль над IP-камерой. «С программной точки зрения эта уязвимость позволяет сделать с камерой все что угодно, — отметил Илья Смит, старший специалист группы исследований Positive Technologies. — Перехватить и модифицировать видеотрафик, включить устройство в ботнет для осуществления DDoS-атаки наподобие Mirai и многое другое. Компания Dahua занимает второе место в мире в области IP-камер и DVR, при этом обнаруженная нами уязвимость эксплуатируется очень легко, что еще раз наглядно демонстрирует уровень безопасности в сфере устройств интернета вещей». Уязвимость обнаружена в IP-камерах с программным обеспечением DH_IPC-ACK-Themis_Eng_P_V2.400.0000.14.R и более ранними версиями прошивки. Для устранения ошибки необходимо обновить ПО до версии DH_IPC-Consumer-Zi-Themis_Eng_P_V2.408.0000.11.R.20170621. С дополнительными подробностями можно ознакомиться на сайте CERT университета Карнеги-Меллона. Согласно исследованиям Positive Technologies, злоумышленники могут потенциально получить доступ более чем к 3,5 млн IP-камер по всему миру. Кроме того, порядка 90% всех DVR-систем, используемых сегодня для видеонаблюдения предприятиями малого и среднего бизнеса, содержат те или иные уязвимости и могут быть взломаны. Это не первый случай сотрудничества двух компаний. В 2013 г. специалисты Positive Technologies помогли выявить и устранить многочисленные уязвимости в DVR-системах производства Dahua.

-

- популярных

- ip-камерах

-

(и ещё 3 )

C тегом: