Поиск

Показаны результаты для тегов 'банков'.

Найдено: 16 результатов

-

Сотрудники Службы безопасности Украины пресекли деятельность международной киберпреступной группировки, специализировавшейся на хищении и легализации средств, снятых со счетов клиентов банковских организаций в 20 странах мира. С помощью специального программного обеспечения злоумышленники получали доступ к персональным данным клиентов банков из стран Евросоюза, Южной Азии и постсоветского пространства. Затем они формировали в банковских системах фальшивые платежные документы и выводили средства со счетов коммерсантов. Легализация похищенных денег осуществлялась через сеть фиктивных организаций с фирмами-посредницами. В ходе следственных действий на местах проживания подозреваемых правоохранители изъяли финансовую документацию, подтверждающую факты подделки банковских гарантий и незаконный перевод украденных средств через популярные банковские системы. Сотрудники спецслужбы задержали оранизатора группировки - гражданина одной из стран Ближнего Востока и его сообщника, отвечавшего за техническую поддержку операции. В настоящее время следственные действия продолжаются.

-

- сбу

- обезвредила

-

(и ещё 6 )

C тегом:

-

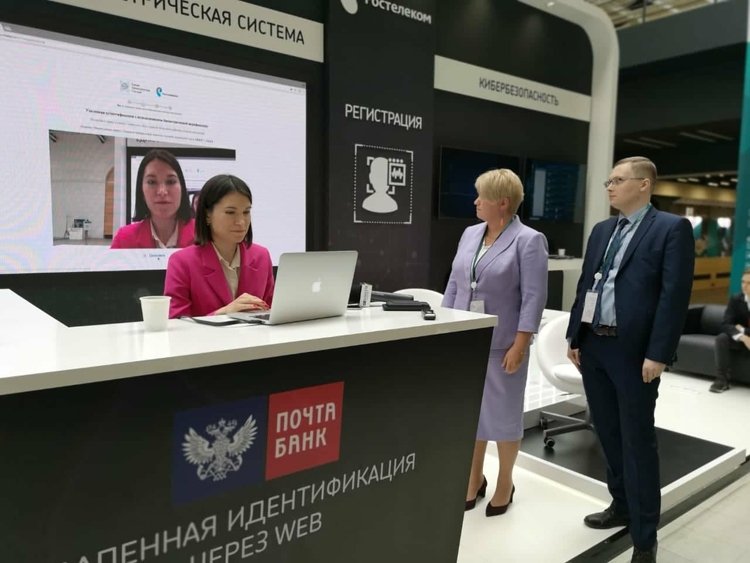

Минимальные затраты на подключение банка с одним отделением к Единой биометрической системе (ЕБС) составят около 4 млн рублей плюс 130 тыс. рублей за каждый последующий филиал. Об этом стало известно по итогам состоявшегося в «Ростелекоме» закрытого совещания, посвящённого работе банков с ЕБС. Участникам совещания представили список базовых элементов, необходимых банкам для сбора биометрических данных. В этот перечень вошли сервер (HSM-модуль), операционная система, средства подписи снимаемой биометрии, антивирус, межсетевой экран и система обнаружения угроз. С учётом этих решений, как рассказал «Коммерсанту» руководитель «Айтуби» Илья Тарасов, минимальная цена подключения банка с одним отделением составит от 3 млн рублей, половина из которых придётся на киберзащиту. Кроме того, при подключении за работы по настройке оборудования, аттестацию системы ЕБС, разработку модели угроз и модели нарушений, а также за годовое обслуживание потребуется заплатить еще около 1,2 млн рублей. К концу 2019 года сбор биометрических данных должен быть организован во всех отделениях всех банков. Однако многие финансовые организации почти не работают с населением, поэтому их предлагается освободить от этой обязанности. По данным ЦБ, сейчас из 476 российских банков собирают и передают биометрию лишь 50. К началу августа в ЕБС были загружены данные 1200 человек.

-

- подсчитаны

- минимальные

- (и ещё 6 )

-

Создание США космических сил должно предотвратить возможность отключения энергетической и банковской систем страны в результате атаки или аварии. Об этом заявил директор NASA Джим Брайденстайн в интервью, опубликованном в воскресенье, 26 августа, в газете The Washington Examiner. По мнению руководителя агентства, нанесение урона спутниковым системам США будет представлять угрозу для банковской и энергетической систем страны. «Для каждой банковской операции требуется синхронизирующий сигнал GPS. Другими словами, если пропадет GPS, в Соединенных Штатах не будет банковского обслуживания», — цитирует сообщение ТАСС. В середине июня президент США Дональд Трамп поручил выделить космические силы в отдельный вид войск. Глава Пентагона Джеймс Мэттис при этом назвал космос новым театром военных действий. 21 августа стало известно, что большинство американцев одобряют идею президента США Дональда Трампа создать военно-космические силы.

-

- nasa

- рассказали

-

(и ещё 5 )

C тегом:

-

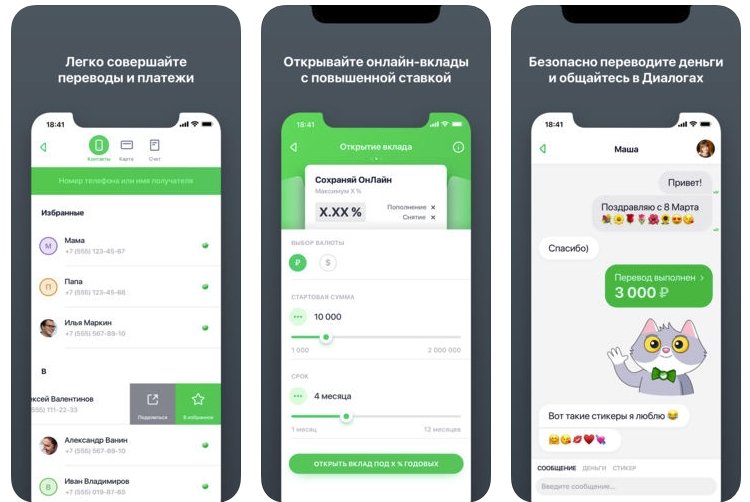

«Сбербанк» и «Тинькофф Банк» запустили совместный сервис, который упростит для клиентов осуществление денежных переводов с карты на карту. Речь идёт о возможности совершения транзакций по номеру мобильного телефона. Нужно отметить, что эта функция ранее уже действовала внутри «Сбербанка». Теперь же совершить мгновенный перевод с карты на карту, зная только номер телефона, смогут клиенты разных банков. Деньги с карты «Сбербанка» на карту «Тинькофф Банка» и наоборот можно будет перевести в мобильных приложениях «Сбербанк Онлайн» и «Тинькофф Банка». К примеру, в приложении «Сбербанк Онлайн» для этого нужно выбрать опцию «На карту в другой банк» и пункт «Перевод по номеру телефона». После этого достаточно выбрать получателя из адресной книги или ввести номер мобильного телефона вручную. При необходимости можно оставить комментарий для получателя. С сегодняшнего дня сервис начнёт появляться в мобильных приложениях банков на системах Android и iOS у клиентов в Москве, до конца июля функция станет доступна клиентам по всей России. Отмечается также, что «Сбербанк» готов сотрудничать с другими финансовыми организациями и отраслями в части развития бизнеса переводов. Это означает, что в перспективе к системе денежных переводов по номеру мобильного телефона могут подключиться и другие банки, работающие на территории России.

-

Савеловский суд Москвы признал шестерых человек виновными в хищении денежных средств клиентов банков через личные online-кабинеты, жертвами киберпреступников стали более 200 человек, а причиненный ими ущерб оценивается в миллионы рублей. Помимо прочих, участниками группировки являются братья Дмитрий и Евгений Попелыши, задержанные весной 2015 года в Санкт-Петербурге в ходе совместной операции МВД и ФСБ. Следствие установило, что с помощью вредоносного ПО братья похищали данные клиентов банков, получали доступ к их online-кабинетам и переводили средства на свои счета. Когда к подозреваемым пришли с обыском, они попытались избавиться от компрометирующих улик и даже предприняли попытку смыть 500 тыс. рублей в унитаз. Однако туалет засорился, и избавиться от денег не удалось. Суд приговорил Попелышей к восьми годам колонии общего режима. Кроме того, каждый из них должен выплатить штраф в размере 900 тыс. рублей. В 2012 году братья уже привлекались к уголовной ответственности за киберпреступления, однако отделались условным сроком.

-

В Хабаровском крае правоохранительные органы задержали жителя Комсомольска-на-Амуре и двух его сообщников по обвинению в хищении более 9 млн рублей с помощью специальных технических средств. Об этом сообщает пресс-служба УМВД по региону. Как следует из материалов дела, злоумышленники похищали денежные средства с помощью специальных устройств для считывания данных банковских карт. Помимо этого, используя доступ к картам иностранного банка, преступники пытались похитить со счетов их держателей свыше 23 млн рублей. Во время проведения обысков по месту жительства обвиняемых сотрудники полиции изъяли печати, различные документы, компьютерную технику, устройство для считывания банковских карт, 15 сотовых телефонов, 200 банковских карт, из которых порядка 100 — дубликаты. В настоящее время расследование завершено. В отношении злоумышленников возбуждено уголовное дело по признакам преступлений, предусмотренных ч.3 ст. 30 ч.4 ст. 159 «Покушение на мошенничество», ч.3 и ч.4 ст. 158 «Кража». Дело направлено в суд для рассмотрения по существу.

-

- кибермошенники

- похитили

-

(и ещё 6 )

C тегом:

-

Компания Positive Technologies опубликовала результаты исследования текущего уровня защищённости финансовых приложений. Речь идёт прежде всего о системах дистанционного банковского обслуживания (ДБО). Отмечается, что больше половины таких систем содержат критически опасные уязвимости. Впрочем, наблюдается тенденция повышения уровня защищённости банковских приложений. Так, если в 2015 году опасные «дыры» содержались в 90 % проанализированных систем, а в 2016 году — в 71 %, то в 2017-м — уже только в 56 %. В среднем в прошлом году на каждую систему ДБО приходилось по 7 уязвимостей. Наиболее распространёнными уязвимостями онлайн-банков в 2017 году стали «межсайтовое выполнение сценариев» (75 % систем) и «недостаточная защита от атак, направленных на перехват данных» (69 %). Эксплуатируя эти «дыры», злоумышленники могут атаковать клиентов банков. Что касается мобильных приложений, то в половине систем (48 %) была выявлена хотя бы одна критически опасная уязвимость. В 52 % мобильных банков уязвимости позволяли расшифровать, перехватить, подобрать учётные данные для доступа в мобильное приложение или вовсе обойти процесс аутентификации. При этом приложения для устройств на базе Android уступают по уровню защиты аналогам для гаджетов на платформе iOS. «2017 год подарил надежду, что финансовые приложения когда-нибудь станут безопасными. Мы наблюдали существенное повышение уровня защищённости анализируемых систем ДБО — как онлайн-банков, так и мобильных приложений», — отмечают эксперты.

-

- positive

- technologies:

- (и ещё 7 )

-

Компания Positive Technologies опубликовала результаты анализа активности киберпреступников в четвёртом квартале минувшего года. Отмечается, что сетевые злоумышленники всё чаще атакуют веб-приложения банков и электронных торговых площадок. Связано это с тем, что успешные взломы приносят ощутимую финансовую выгоду. Кроме того, информацию, полученную в результате компрометации торговых площадок, можно выгодно продать другим участникам торгов и компаниям-конкурентам. По результатам исследования отмечено незначительное увеличение интенсивности атак в дневные и вечерние часы. При этом основная часть атак направлена на пользователей веб-ресурсов, которые в это время особенно активны. Что касается атак в ночные и утренние часы, то злоумышленники проводят их с расчётом, что службы безопасности компаний не смогут своевременно обнаружить атаку и отреагировать должным образом. Половина зарегистрированных компанией Positive Technologies атак на веб-ресурсы в прошлом квартале производилась с российских IP-адресов. В рейтинг стран — источников атак также вошли США (11,6 %), Китай (4,3 %), Франция (4,3 %) и Германия (2,5 %). В целом, как отмечается, абсолютно любое веб-приложение вне зависимости от функциональных особенностей может стать мишенью для злоумышленников. После публикации информации о новой уязвимости злоумышленники в кратчайшие сроки разрабатывают эксплойты и начинают тестировать их на веб-приложениях. Для автоматизации атак нарушители могут использовать не только общедоступные готовые эксплойты и утилиты, но и целые ботнеты.

-

- интенсивность

- атак

-

(и ещё 5 )

C тегом:

-

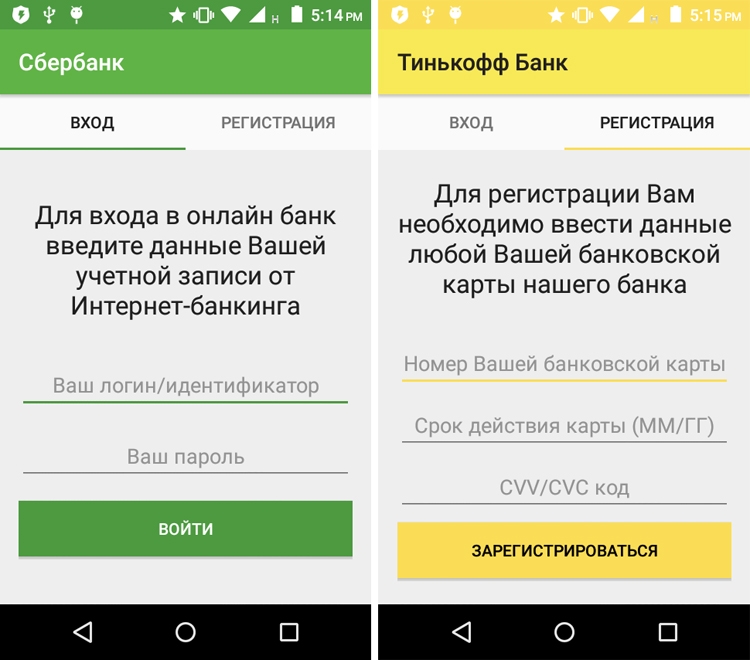

«Доктор Веб» предупреждает о появлении новой вредоносной программы, атакующей пользователей мобильных устройств под управлением операционной системы Android. Зловред, получивший название Android.BankBot.344.origin, представляет угрозу для клиентов российских банков. Троян замаскирован под приложение, якобы предоставляющее онлайн-доступ к финансовым услугам сразу нескольких кредитных организаций. Однако на деле программа имеет совершенно иную функциональность. После установки на смартфон или планшет зловред предлагает пользователям либо войти в уже существующую учётную запись мобильного банкинга, используя имеющиеся логин и пароль, либо зарегистрироваться, введя информацию о банковской карте. Полученные данные сразу же передаются злоумышленникам, что позволяет им украсть деньги обманутых владельцев мобильных устройств. Троян способен перехватывать входящие SMS. Таким образом, жертва даже не подозревает, что у неё снимают деньги, даже если подключена функция SMS-оповещений о списаниях. Зловред был обнаружен в приложении «ВСЕБАНКИ — Все банки в одном месте», которое распространялось через магазин Google Play. Сейчас это приложение удалено, но ничто не мешает злоумышленникам интегрировать вредоносный код в другие программы.

-

- новый

- android-троян

-

(и ещё 4 )

C тегом:

-

Тысячи клиентов банков в России стали жертвами мошенников, вооружившихся новой схемой. С помощью виртуальных АТС злоумышленники звонят с телефонных номеров финорганизаций их клиентам и выманивают данные банковских карт. Как сообщают эксперты, преступники используют уже существующую сеть и могут осуществлять свою деятельность из любой точки мира. Мошенническая схема выглядит следующим образом. Сначала злоумышленники оформляют облачную АТС на одноразовую SIM-карту, а затем через web-интерфейс меняют номер своей станции на номер банка. Все, что остается сделать – позвонить ничего не подозревающему клиенту финорганизации и «уточнить» данные его банковской карты. Завладев платежной информацией, преступники похищают деньги со счетов жертв. В среднем с одного счета списывается от 5 тыс. до 10 тыс. руб. По подсчетам экспертов, к настоящему времени преступники уже успели причинить ущерб более чем на 30 млн руб. Стоимость самой мошеннической операции составляет около 3 тыс. руб. в месяц.

-

- российских

- клиентов

-

(и ещё 3 )

C тегом:

-

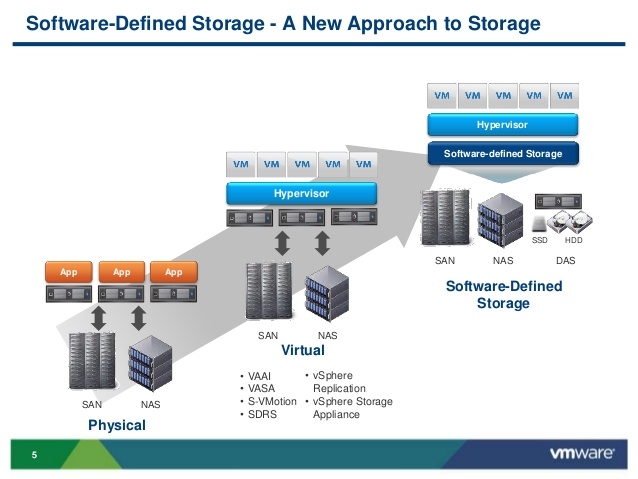

Производитель систем виртуализации VMware и аналитики портала TAdviser опросили крупнейшие российские финансовые организации и выяснили ситуацию с использованием программно-определяемых сетей (Software-Defined Networks, SDN). По данным исследования, лишь 4 % банков и страховых компаний в России и СНГ развернули программно-определяемые сети, однако 40 % организаций намерены сделать это в обозримом будущем. В VMware отмечают, что важным преимуществом SDN является способность реализовать так называемую модель «нулевого доверия», благодаря которой обеспечивается защита компании от новых не известных антивирусам угроз. По сообщению 80 % участников опроса, за последний год количество угроз информационной безопасности (ИБ) для корпоративного сектора существенно выросло. Репутационные и финансовые потери (в том числе, упущенная выгода) названы половиной респондентов наиболее критическими последствиями от инцидентов ИБ в финансовом секторе. Поэтому в условиях роста киберугроз 52 % компаний нарастили расходы на средства киберзащиты. В исследовании также говорится, что 28 % опрошенных опасаются мер со стороны регуляторов (например, отзыва лицензий) в результате успешной атаки или утечки данных. Однако какими бы ни были последствия, ни у кого нет сомнений в том, что они неизбежны.

-

Компания Group-IB предупреждает о новой волне атак мобильных троянов, замаскированных под приложения ведущих российских банков. Специалисты зафиксировали массированную атаку на пользователей устройств под управлением операционной системы Android. Анализ показал, что вредоносные программы распространяются не через официальный магазин Google Play, а через рекламные объявления в поисковых системах. Ситуация ухудшается тем, что интенсивность нападений постоянно растёт. Схема внедрения зловредов на мобильные аппараты россиян сводится к следующему. После ввода в поисковике запроса вида «скачать приложение банка ХХХ» в результатах отображаются ссылки на специально сформированные веб-страницы, через которые распространяются трояны, замаскированные под запрашиваемые банковские приложения. «Качество приложений-подделок, как по дизайну, так и по механике заражения постоянно растёт, что сбивает с толку многих пользователей, не обращающих внимание на критичные детали: название домена, переадресацию на сторонний ресурс и др.», — говорят специалисты. После проникновения на смартфон фальшивое банковское приложение запрашивает ряд разрешений, в том числе на чтение и отправку SMS. Далее запрашиваются логин и пароль от личного кабинета и реквизиты платёжной карты. В результате, в руках злоумышленников оказывается персональная информация, необходимая для хищения средств. Причём жертва даже не подозревает об осуществляемых транзакциях, поскольку SMS-уведомления перехватываются трояном.

-

- россиян

- обрушилась

-

(и ещё 6 )

C тегом:

-

Два уроженца Свердловской области предстанут перед судом в Краснодаре за неправомерный доступ к компьютерной информации и кражу 61,5 млн рублей со счетов банков. Согласно сообщению на сайте Генпрокуратуры РФ, в марте 2015 года мошенники совместно с сообщниками, чьи личности не установлены следствием, взломали компьютер одной из коммерческих фирм, предоставлявшей услуги по оплате мобильной связи на территории Республики Мордовия. С помощью похищенной информации злоумышленники перевели денежные средства общества в сумме свыше 1 млн руб. на свои банковские счета. В декабре того же года мошенники совершили аналогичное преступление, похитив у одного из банков более 60,5 млн рублей. В отношении неустановленных соучастников преступления расследование продолжается, отмечает ведомство. Уголовное дело направлено для рассмотрения по существу в Первомайский районный суд Краснодара. В начале сентября нынешнего года сотрудники правоохранительных органов задержали злоумышленников, промышлявших хищением средств с банковских карт россиян. Ежемесячный доход злоумышленников составлял примерно 1 млн рублей.

-

- свердловские

- мошенники

- (и ещё 9 )

-

Эксперты компании Group-IB предупредили о «невидимом» вредоносном ПО для Android-устройств, атакующем пользователей российских банков. Примечательно, вредонос не детектируется антивирусными решениями. Троян распространяется с помощью фишинговых MMS-сообщений. Жертва получает якобы от кого-то из своего списка контактов сообщение, содержащее вредоносную ссылку. Когда пользователь нажимает на нее, появляется уведомление следующего содержания: «Уважаемый пользователь, вам пришла ммс-фотография. Посмотреть вы ее можете по ссылке ниже». Также предоставляется инструкция, как разрешить Android загрузку файлов из неизвестных источников. После нажатия на кнопку «Посмотреть» на устройство жертвы загружается вредоносное приложение SMS_S. Установившись на системе, вредонос запрашивает права администратора и заменяет собой стандартное приложение для обмена SMS-сообщениями. Далее SMS_S запрашивает разрешение на отправку платных сообщений. Вредоносное ПО делает запрос на номер SMS-банкинга пользователя, узнает баланс счета и переводит средства на подконтрольные мошенникам счета. Поскольку вредонос перехватывает входящие SMS-сообщения, жертва не получает никаких уведомлений о списании средств. Приложение также способно отображать фишинговые страницы, копирующие страницы авторизации легитимных банковских программ. Когда жертва вводит свои данные, они напрямую передаются киберпреступникам. В некоторых случаях SMS_S блокирует зараженное устройство.

-

- пользователей

- российских

- (и ещё 5 )

-

В конце прошлого года сообщалось, что ВТБ24, один из крупнейших российских коммерческих банков, протестирует систему биометрической идентификации клиентов по голосу. И вот теперь финансовая организация отрапортовала о результатах испытаний. Голосовая биометрия позволяет верифицировать обратившегося в контакт-центр человека по его речи. Одним из преимуществ такого типа распознавания личности является привлекательное соотношение надёжности технологии и стоимости её внедрения. Кроме того, благодаря анализу голоса можно упростить процедуру идентификации по паспортным данным и другим традиционным параметрам. Механизм использования голосовой биометрии прост. Сначала клиенту необходимо оставить голосовой эталон в банке. При последующих обращениях комплекс будет осуществлять сверку голоса с сохранённым образцом и на основании результатов проверки идентифицировать клиента или запрашивать дополнительные данные. Тестирование технологии проводилось в контакт-центре ВТБ24 при участии сотрудников банка и при сравнении примерно 15 тысяч голосовых моделей. «По результатам исследований мы убедились, что использование голосовой биометрии позволит не только существенно сократить процедуру идентификации клиента, но и создать удобный, надёжный процесс подтверждения всех его операций», — заявляет финансовая организация. Предполагается, что в перспективе использование голосовой биометрии позволит перевести проверку подозрительных клиентских транзакций на автоматический контроль и существенно сократить количество мошеннических операций — до уровня статистической погрешности. Применение технологии также значительно сократит время идентификации клиента.

-

Суд Нью-Йорка приговорил турецкого хакера Эркана Финдикоглу к 8 годам лишения свободы и обязал возместить причиненный им ущерб на сумму в $55 млн. Финдикоглу, известному в киберпреступных кругах как Segate, Oreon и Predator, грозило наказание в виде 58 лет тюремного заключения за управление преступной группировкой. В 2011-2013 годах возглавляемая хакером организация принесла банкам по всему миру огромные материальные убытки. Злоумышленники взламывали системы компаний, занимающихся обработкой платежей, похищали данные банковских карт и устраняли с этих карт кредитный лимит. Далее хакеры наносили похищенную информацию на магнитные полосы чистых карт, создавая «клоны» настоящих. Похитив PIN-коды, они обналичивали средства с поддельных карт в банкоматах по всему миру. В общей сложности группировка провела три кампании. В результате первой злоумышленникам удалось похитить $10 млн, а вторая принесла им $5 млн. Третья кампания оказалась самой успешной – хакеры «заработали» $40 млн, проведя 36 тыс. транзакций с помощью банкоматов в 24 странах. Правоохранители арестовали Финдикоглу в Германии в 2013 году, а два года спустя преступник был экстрадирован в США. Отсидев 8 лет в американской тюрьме, хакер отправится на родину в Турцию, где приговорен к еще 20 годам лишения свободы за мошенничество с кредитными картами.

-

- похитивший

- банков

-

(и ещё 6 )

C тегом:

.jpg.82780fc8e2af022d72257739792f9f84.jpg)