Поиск

Показаны результаты для тегов '«нулевого'.

Найдено: 3 результата

-

Компания ESET предупреждает о том, что киберпреступная группировка PowerPool проводит атаки с использованием пока не закрытой «дыры» в операционных системах Microsoft Windows. Речь идёт об уязвимости «нулевого дня», информация о которой была раскрыта в конце августа нынешнего года. Брешь связана с работой планировщика задач Windows. Злоумышленники могут повысить свои привилегии в системе и выполнить на компьютере жертвы произвольный программный код. Уязвимость затрагивает операционные системы Windows версий с 7 по 10. Участники кибергруппы PowerPool используют брешь при проведении целевых атак. Нападения уже зафиксированы во многих странах, в том числе в России. Атака начинается с рассылки вредоносных спам-писем с бэкдором первого этапа. Вредоносная программа предназначена для базовой разведки — она выполняет команды злоумышленников и передаёт собранные данные на удалённый сервер. Если компьютер заинтересовал киберпреступников, на него загружается бэкдор второго этапа: эта вредоносная программа предоставляет постоянный доступ к системе. Таким образом, злоумышленники получают возможность красть конфиденциальную информацию и выполнять произвольные действия на инфицированном компьютере.

-

- киберпреступники

- атакуют

- (и ещё 6 )

-

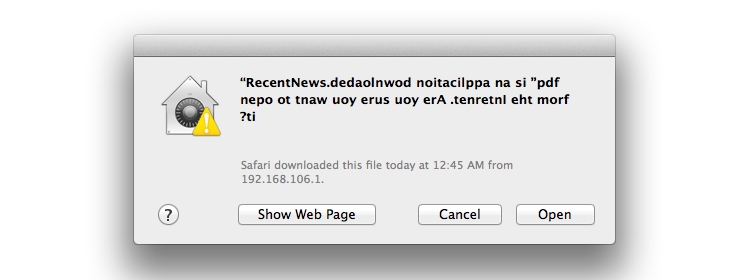

Компания ESET сообщает об обнаружении двух ранее неизвестных «дыр» в программных продуктах Adobe и Microsoft: связка этих уязвимостей позволяет выполнять на компьютере жертвы произвольный вредоносный код. Под ударом злоумышленников оказались Adobe Reader и Windows. Нападение может быть осуществлено через сформированный специальным образом файл в формате PDF. При этом от потенциальной жертвы требуется минимальное участие: киберпреступникам достаточно лишь вынудить пользователя открыть документ. «В данном случае злоумышленники нашли уязвимости и написали эксплойты как для Adobe Reader, так и для операционной системы — сравнительно редкий случай, иллюстрирующий высокую квалификацию авторов», — отмечает ESET. Сочетание двух брешей «нулевого дня» представляет весьма высокую опасность. Дело в том, что в случае успешной атаки киберпреступники могут выполнить на компьютере жертвы произвольные действия с максимальными привилегиями. Специалисты уже обнаружили опытные PDF-файлы, эксплуатирующие данные уязвимости. Правда, эти образцы не содержали вредоносной нагрузки — очевидно, злоумышленники пока тестируют новую схему атаки. Компании Adobe и Microsoft уже поставлены в известность о существовании проблем.

-

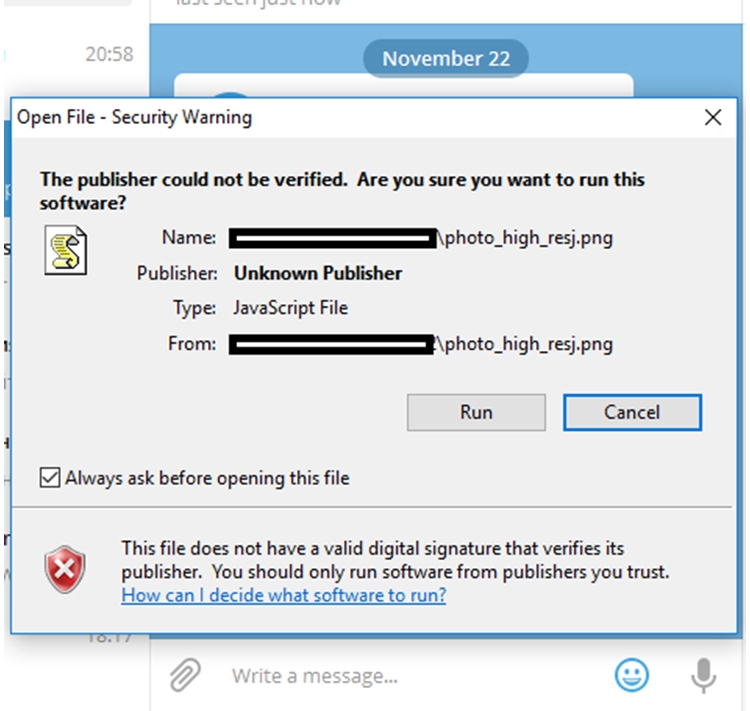

«Лаборатория Касперского» сообщает о том, что в популярном в России мессенджере Telegram довольно долго присутствовала так называемая уязвимость «нулевого дня» (0-day), которую злоумышленники использовали для осуществления многоцелевых атак. Проблема была выявлена в Windows-клиенте Telegram. Схема нападения заключается в использовании классической модели Right-to-Left Override (RLO) при отправке файлов собеседнику. Специальный непечатный символ RLO служит для изменения порядка следующих за ним в строке знаков на обратный. В таблице Unicode он представлен как «U+202E». Легитимной областью использования RLO, в частности, является набор текста на арабском языке. В случае кибератак применение символа позволяет ввести жертву в заблуждение за счёт «переворачивания» имени файла и (или) его расширения. В ходе атак на пользователей Telegram злоумышленники рассылали файлы с обработанным специальным образом названием. К примеру, JS-файл мог быть отправлен под именем photo_high_re*U+202E*gnp.js. В этом случае символ RLO заставит мессенджер перевернуть символы gnp.js. В результате, получателю придёт файл photo_high_resj.png, то есть PNG-картинка. При попытке просмотра такого «изображения» может быть выполнен вредоносный код. Отмечается, что злоумышленники использовали несколько сценариев эксплуатации уязвимости. Это, в частности, атаки с целью получения контроля над системой жертвы и нападения с целью внедрения майнингового ПО. Подробности можно найти здесь. «Лаборатория Касперского» говорит, что об уязвимости было известно, похоже, только злоумышленникам из России, так как все обнаруженные случаи эксплуатации происходили именно в нашей стране. «Мы не обладаем точной информацией о том, как долго и в каких версиях была открыта уязвимость, но, со своей стороны, можем отметить, что случаи эксплуатации начались в марте 2017 года. Мы уведомили разработчиков о проблеме, и на сегодняшний день уязвимость не проявляется в продуктах Telegram», — отмечается в сообщении.

-

- уязвимость

- «нулевого

-

(и ещё 6 )

C тегом: