Поиск

Показаны результаты для тегов 'безопасности'.

Найдено: 126 результатов

-

Попытки заблокировать мессенджер Telegram в России и их последствия, утечка данных 48 млн пользователей соцсетей, включая Facebook, LinkedIn, кампании по эксплуатации уязвимостей в Drupal и Internet Explorer, уже ставшие привычными обвинения в адрес пресловутых «российских хакеров» стали наиболее обсуждаемыми событиями предыдущей недели. Подробнее об этих и других инцидентах - в кратком обзоре. Всю прошедшую неделю внимание пользователей Рунета было приковано к ситуации вокруг блокировки мессенджера Telegram. 16 апреля в рамках исполнения решения Таганского суда Москвы об ограничении доступа к Telegram на территории РФ Роскомнадзор начал блокировать подсети хостинг-провайдеров, в числе которых оказалось огромное количество ресурсов Amazon , Google , DigitalOcean , OVH, Hetzner, Online.net, Microsoft и других. На данный момент в связи с блокировкой в «черный список» Роскомнадзора внесены более 18 млн IP-адресов. Борьба Роскомнадзора с Telegram поставила под удар многие компании, не имеющие отношения к делу, в частности, наблюдались сбои в работе сервиса Viber, официальных дилерских центров Volvo и пр. Примечательно, что несмотря на все усилия надзорной службы, Telegram продолжает работать. 16 апреля Министерство внутренней безопасности США, ФБР и Национальный центр кибербезопасности Великобритании опубликовали совместный доклад, согласно которому финансируемые правительством «русские хакеры» атакуют по всему миру миллионы маршрутизаторов и другое сетевое оборудование, в том числе потребительского класса. Как сообщается в документе, злоумышленники взламывают уязвимые устройства с целью шпионажа и подготовки плацдарма для дальнейших атак. Днем позже министр по вопросам кибербезопасности Австралии Ангус Тейлор опубликовал официальное заявление, в котором назвал РФ виновной в осуществлении кибератак на австралийские компании в августе 2017 года. По словам министра обороны Австралии Марис Пейн, жертвами кибератак могли потенциально стать порядка 400 компаний. За последние несколько месяцев некорректно настроенные серверы Amazon S3 послужили причиной множества утечек данных, однако компании продолжают игнорировать проблемы собственной безопасности. На минувшей неделе исследователь безопасности Крис Викери обнаружил на некорректно настроенном сервере Amazon S3 данные 48 млн пользователей популярных соцсетей и сервисов, включая Facebook, LinkedIn, Twitter и Zillow. Данные принадлежали компании LocalBlox, специализирующейся на сборе различной информации. Файл размером 1,2 ТБ содержал имена, физические адреса, даты рождения, информацию о месте работы, IP-адресах и другие данные из профилей в LinkedIn, Facebook, Twitter и прочих сервисов. В настоящее время LocalBlox уже устранила проблему, закрыв доступ к серверу. В конце минувшей недели специалисты команды Qihoo 360 сообщили о вредоносной кампании, в рамках которой неизвестные злоумышленники эксплуатируют уязвимость нулевого дня в ядре браузера Internet Explorer. Проблема, которую эксперты описывают как «double kill», затрагивает все последние версии Internet Explorer, а также приложения, использующие ядро IE. В своем сообщении команда не раскрыла полную цепочку эксплуатации или подробности о том, кто может стоять за данной вредоносной кампанией. В середине апреля на портале GitHub был размещен РоС-эксплоит для критической уязвимости Drupalgeddon 2 в Drupal, затрагивающей все версии системы управления контентом за последние десять лет. Спустя несколько часов после публикации эксплоита, его активно начали использовать злоумышленники для установки на уязвимые серверы бэкдоров и майнеров криптовалюты. Эксперты Avast Threat Labs сообщили о вредоносной кампании, направленной на игроков в Minecraft. По данным экспертов, компьютеры порядка 50 тыс. пользователей оказались заражены вредоносным ПО, форматирующим жесткий диск, а также удаляющим резервные копии и системные программы. Вредоносный Powershell-скрипт распространялся через скины, загруженные с посторонних сайтов.

-

Компания Raytheon объявила о том , что построила два небольших спутника-разведчика для Министерства национальной безопасности США в партнерстве с Millennium Engineering and Integration. Спутники оснащены радиочастотными приемниками, которые помогают поисково-спасательным группам находить аварийные радиомаяки в отдаленных районах, таких как Арктика. Raytheon собрал небольшие спутники на своем заводе по производству ракет в Тусоне, штат Аризона. Малые спутники (Smallsats) стоят дешевле и могут производиться быстрее, чем крупные геостационарные спутники. Помимо Millennium, Raytheon сотрудничала с лабораториями Rincon Research и Space Dynamics в разработке и производстве спутников Polar Scout.

-

На минувшей неделе внимание общественности привлекли несколько инцидентов, в том числе взлом учетной записи сервиса Vevo на YouTube, очередные обвинения РФ в кибератаках и таинственное исчезновение 438 биткойнов, принадлежащих клиентам индийской биржи Coinsecure. Подробнее об этих и других событиях в кратком обзоре. В начале прошлой недели хакеры взломали учетную запись музыкального видеохостинга Vevo на YouTube и осуществили дефейс видеороликов ряда исполнителей, в том числе Шакиры, Селены Гомез, Дрейка и Тейлор Свифт. Злоумышленники, именующие себя Prosox и Kuroi'sh, изменили названия и обложки клипов и в ряде случаев заменили некоторые названия видео своими сообщениями, включая собственные псевдонимы наряду с призывом к «освобождению Палестины». По признанию одного из хакеров, дефейс был осуществлен «просто ради веселья». Глава Федеральной службы защиты конституции Германии Ханс-Георг Маасен заявил о «высокой вероятности» причастности российских властей к кибератакам на компьютерные сети правительства ФРГ в декабре минувшего года. При этом чиновник заявил, что у немецких властей нет доказательств причастности к атаке русскоязычной хакерской группировки APT28 (она же Fancy Bear, Sofacy, Pawn Storm и Sednit), подозреваемой в нападении на компьютерные сети нижней палаты Германии в мае 2015 года. Как стало известно в конце прошлой недели, индийская криптовалютная биржа «потеряла» 438 биткойнов (свыше $3 млн), принадлежащих ее пользователям. Согласно пояснению представителей компании, директор по безопасности биржи Амитабх Саксена снял некую сумму с целью перевести деньги клиентам, но «в процессе они куда-то пропали». Инцидент произошел 9 апреля нынешнего года. Пользователи заподозрили неладное, когда сайт Coinsecure внезапно перестал работать, а затем биржа прекратила принимать депозиты, сославшись на установку обновлений. Эксперты компании Menlo Security обнаружили интересную кампанию по распространению вредоносного ПО для хищения паролей FormBook, нацеленную на сектор финансовых и информационных услуг на Ближнем Востоке и в США. Отличительной особенностью данной кампании является использование многоступенчатого метода заражения, не требующего активации макроса в документах Microsoft Word, через которые распространялся вредонос. На прошедшей неделе владельцы серверов, использующих хостинг-панель VestaCP, начали массово сообщать об атаках на свои серверы. Проэксплуатировав уязвимость в VestaCP, злоумышленники осуществляли DDoS-атаки с помощью взломанных виртуальных серверов, направляя на жертв большой поток трафика. Специалистам компаний Abuse.ch, BrillantIT и Proofpoint удалось перехватить контроль над управляющей инфраструктурой одной из крупных сетей дистрибуции вредоносного ПО EITest. В состав сети вошло свыше 52 тыс. зараженных серверов. Эксперты BrillantIT смогли раскрыть метод подключения инфицированных сайтов к управляющей инфраструктуре и перехватить домен stat-dns.com, что позволило им захватить контроль над всей операцией EITest. Ежедневно ботнет обрабатывал трафик с более чем 52 тыс. зараженных сайтов, в основном ресурсов на WordPress.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Прошедшая неделя ознаменовалась рядом инцидентов в области безопасности, в числе которых сообщения об атаках на критическую инфраструктуру различных стран, появление нового IoT-ботнета, кибертака на сеть криптовалюты Verge, возможная утечка данных клиентов авиакомпании Delta Air Lines и пр. Об этих и других событиях в кратком обзоре. На минувшей неделе специалисты команды Cisco Talos предупредили об атаках на объекты критической инфраструктуры по всему миру с использованием уязвимости в сетевых коммутаторах Cisco с поддержкой технологии SMI (Smart Install). По мнению экспертов, некоторые из этих атак были проведены группировкой, известной как Dragonfly, Crouching Yeti и Energetic Bear. Первые случаи эксплуатации данной уязвимости были зафиксированы в феврале 2017 года. В пятницу, 6 апреля, хакерская группировка JHT атаковала критическую инфраструктуру ряда стран, включая Иран и Россию, что привело к сбою в работе некоторых интернет-провайдеров, дата-центров и нескольких web-сайтов. Хакеры перезаписывали образ системы Cisco IOS и меняли конфигурационный файл, оставляя в нем сообщение с текстом: «Don't mess with our elections....» (Не вмешивайтесь в наши выборы) и изображением американского флага. Свои действия представители группировки пояснили тем, что «устали от атак поддерживаемых государством хакеров на США и другие страны». 3 апреля в системе управления перелетами Европейской организации по безопасности воздушной навигации (Евроконтроля) произошел масштабный сбой, из-за которого значительное количество рейсов были задержаны. Причины сбоя Евроконтроль не пояснил. На минувшей неделе эксперты Recorded Future сообщили о появлении нового ботнета, состоящего из более чем 13 тыс. устройств, в том числе «умных» телевизоров, web-камер и маршрутизаторов (в основном производства латвийской компании MikroTik). Жертвами ботсети уже стали три финансовые компании. Ботнет является разновидностью IoTroop и используется для осуществления DDoS-атак на финансовые фирмы. Как отметили специалисты, это самая масштабная кибератака со времен атаки ботнета Mirai в сентябре 2016 года. 4 апреля сеть криптовалюты Verge (XVG) подверглась мощной кибератаке, повлекшей за собой проблемы с майнингом у большинства пользователей. Воспользовавшись ошибкой в коде криптовалюты, неизвестный хакер смог обойти ограничение на выпуск блока раз в 30 секунд и добавлять новый блок в сеть каждую секунду. По оценкам пользователей, за три часа злоумышленник смог добыть криптовалюту на сумму более $1 млн, однако разработчики опровергли данное предположение, заявив, что непосредственно в блокчейн попала лишь часть блоков. Крупный авиаперевозчик Delta Air Lines предупредил о возможной утечке небольшой части платежных данных своих клиентов. Информация могла оказаться в руках хакеров в результате атаки на электронные системы одного из партнеров компании в сентябре-октябре 2017 года.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Прошедшая неделя ознаменовалась рядом громких событий: возвращением нашумевшего вымогательского ПО WannaCry, арестом предполагаемого лидера хакерской группировки Carbanak, утечкой данных 150 млн клиентов Under Armour, кибератакой на Антидопинговое агентство Великобритании и пр. Подробнее об этих и других инцидентах в кратком обзоре за период с 26 марта по 1 апреля 2018 года. 28 марта один из крупнейших мировых производителей авиационной, космической и военной техники Boeing стал жертвой кибератаки с использованием вымогательского ПО WannaCry, в 2017 году поразившего огромное количество компьютеров по всему миру. По словам представителей компании, атака затронула лишь небольшое количество систем, были приняты необходимые меры и проблем с производственными процессами или доставкой не возникло. Жертвой хакерской атаки стало и Антидопинговое агентство Великобритании (Ukad). Злоумышленники пытались получить доступ к результатам медосмотров и анализов на допинг звезд большого спорта, но безуспешно. По словам представителей агентства, преступникам не удалось похитить данные. В начале минувшей недели испанская полиция арестовала гражданина Украины, предположительно являющегося лидером киберпреступной группировки Carbanak, также известной как Anunak и Cobalt. Carbanak активна как минимум с 2013 года. С помощью вредоносного ПО Anunak киберпреступники атаковали электронные платежные системы и банки в 40 странах по всему миру. В 2016 году киберпреступники переключились с Anunak на более сложное ПО Carbanak, использовавшееся до 2016 года, а затем вооружились еще более усовершенствованным инструментом, созданным на основе программы для проведения тестов на проникновение Cobalt Strike. С помощью вредоносного ПО злоумышленники заставляли банкоматы выдавать наличные. Одновременно с известием об аресте предполагаемого лидера группировки Департамент киберполиции Украины сообщил об установлении личности еще одного участника Carbanak. Им оказался 30-летний житель Киева. Подозреваемый занимался разработкой и поддержкой используемых в атаках эксплойтов. Сотрудникам киберполиции удалось установить личности остальных участников группировки, в настоящее время они находятся на территории РФ. Американский производитель спортивной одежды Under Armour сообщил об утечке данных порядка 150 млн пользователей разработанного компанией фитнес-приложения MyFitnessPal. В руках у хакеров оказались имена пользователей, электронные адреса и пароли, хешированные с помощью bcrypt. Утечка не коснулась данных платежных карт, так как они собираются и обрабатываются отдельно от остальной информации. В конце прошлой недели эксперты «Лаборатории Касперского» сообщили о новой кампании по распространению банковского трояна Buhtrap через ряд крупных российских новостных сайтов. Названия ресурсов исследователи не раскрыли. По данным ЛК, большинство атакованных пользователей находились в России, попытки заражения были также зафиксированы в Украине и Казахстане. Эксперты в области безопасности сообщили о возросшей активности ботнета Hajime. Теперь ботсеть нацелена на массовое инфицирование устройств MikroTik. По подсчетам специалистов Qihoo 360 Netlab, Hajime провел свыше 860 тыс. сканирований на предмет открытых портов 8291, однако точное число успешных заражений исследователи затруднились назвать. Инфицирование происходит через известную уязвимость под названием Chimay Red в версии прошивки MikroTik RouterOS 6.38.4 и более ранних, позволяющую осуществить код и получить контроль над устройством. Ранее эксплоит Chimay Red входил в хакерский арсенал ЦРУ и был опубликован WikiLeaks в рамках проекта Vault 7.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Кибератака на сайт Минобороны РФ, разоблачение СБУ «прокремлевской» хакерской группировки, утечка данных 880 тыс. клиентов турагентства Orbitz, новые кампании по добыче криптовалюты – об этих и других событиях прошедшей недели в кратком обзоре. На минувшей неделе сайт Министерства обороны РФ подвергся кибератакам во время проходившего на нем финального голосования за названия новейших отечественных вооружений. За день злоумышленники атаковали ресурс семь раз. Атаки осуществлялись с территории Западной Европы, Северной Америки и Украины. Все атаки были успешно отражены. 23 марта Служба безопасности Украины заявила о пресечении деятельности в Киеве «прокремлевской» хакерской группировки, организовывавшей кибератаки на объекты критической инфраструктуры, государственные и банковские организации страны. Согласно сообщению ведомства, преступники по «указу российских спецслужб» использовали так называемые «бот-фермы» для проведения специальных информационных операций против Украины. Пользователей сервиса Telegram захлестнула волна мошенничества с использованием приложения GetContact. С его помощью злоумышленники узнают имена своих жертв, а затем отправляют им сообщение якобы от заказного специалиста по «вскрытию мессенджеров». «Взломщик» сообщает, будто его наняли для взлома учетной записи жертвы, однако он вдруг проникся к ней симпатией и готов выдать своего заказчика. Правда, за это жертва должна выплатить ему небольшое вознаграждение. В надежде заработать киберпреступники продолжают проводить кампании по добыче цифровой валюты. В частности, злоумышленники взломали серверы компании Synopsys, владеющей сервисом Coverity Scan, который применяется десятками тысяч разработчиков для поиска и исправления ошибок в своих проектах, и использовали их для майнинга криптовалют. Исследователи Trend Micro обнаружили еще одну кампанию, в рамках которой киберпреступники распространяли майнер криптовалюты, эксплуатируя уязвимость CVE-2013-2618 в PHP-плагине Weathermap, используемом системными администраторам для визуализации сетевой активности. Данная уязвимость существует уже порядка 5 лет и для нее доступны соответствующие исправления, но, судя по всему, не все организации обновили свои системы. В ходе кампании злоумышленникам удалось добыть порядка $74 тыс. в криптовалюте Monero. На минувшей неделе стало известно об утечке данных 880 тыс. клиентов Orbitz - дочерней компанией американского туристического online-агентства Expedia. Хакеры получили доступ к данным, предоставленным клиентами во время осуществления определенных покупок в период с 1 января 2016 года по 22 декабря 2017 года. В их руках оказались как данные банковских карт, так и персональная информация клиентов компании. Как показывает практика, даже опытные хакеры не застрахованы от ошибок. Как утверждает издание The Daily Beast, экспертам в области кибербезопасности удалось вычислить хакера, использующего псевдоним Guccifer 2.0, который ранее взял на себя ответственность за взлом серверов Национального комитета Демократической партии США и передачу похищенных материалов WikiLeaks в июне 2016 года. Это стало возможно благодаря ошибке, допущенной Guccifer 2.0 – он забыл активировать свой VPN-клиент прежде, чем авторизоваться, и в результате оставил свой настоящий московский IP-адрес на сервере американской соцсети. Согласно источникам издания, хакер якобы является служащим ГРУ, работающим в главном здании спецслужбы на улице Гризодубовой в Москве. Однако настоящую личность Guccifer 2.0 источники не раскрыли.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

«Ростелеком» представил в Астрахани губернатору Астраханской области Александру Жилкину региональную систему фотовидеофиксации нарушений правил дорожного движения и контроля за движением тяжеловесных и крупногабаритных транспортных средств. Проект реализован за счет средств компании в рамках концессионного соглашения, заключенного в конце 2016 года между «Ростелекомом» и Правительством Астраханской области. Это первый комплексный проект не только в Южном федеральном округе, но и в России в целом. Впервые реализована единая система контроля не только соблюдения правил дорожного движения, но и перегруза при перевозках, а все каналы передачи данных с комплексов защищены с помощью отечественных решений в области кибербезопасности. Основные цели создания системы – повышение безопасности дорожного движения на дорогах региона и увеличение срока службы дорожного покрытия и объектов транспортной инфраструктуры. «Ростелеком» работал одновременно по трем направлениям: разворачивал сеть комплексов фотовидеофиксации, создавал посты автоматического весогабаритного контроля, строил здание мониторингового центра. В результате в Астрахани и области работают 148 стационарных и мобильных комплексов фотовидеофиксации нарушений ПДД: «Ростелеком» установил 60 новых комплексов и модернизировал 75 комплексов из 88, работавших до заключения соглашения. Они позволяют контролировать перекрестки и железнодорожные переезды, соблюдение правил стоянки и остановки машин, пропуска пешеходов, выезд на встречную полосу и соблюдение скоростного режима. Места установки комплексов определили на основе анализа статистики ДТП, который провело УМВД России по Астраханской области. На региональных дорогах с основным потоком грузового транспорта установлены 5 постов автоматического весогабаритного контроля. Они позволяют на ходу контролировать массу и параметры проезжающего через них транспорта. В здании мониторингового центра созданы условия для комфортной работы сотрудников ГИБДД, операторов весогабаритного контроля, инженерных групп по обслуживанию комплексов, а также открыт центр приёма граждан. Александр Жилкин, Губернатор Астраханской области, скзал: «Привлечение в регион инвестиций через высокотехнологичный проект дает двойной результат. Мы выводим качество и безопасность дорог на новый уровень. При этом процесс становится цифровым, то есть более оперативным и эффективным, и менее затратным. Это значительный шаг для улучшения качества жизни в регионе». Денис Лысов, вице-президент – директор макрорегионального филиала «Юг» «Ростелекома» отметил: «Наша компания как интегратор цифровых сервисов адаптирует свои продукты под запросы конкретного заказчика. В результате индивидуального решения, созданного для Астраханской области, жители региона получают более безопасные и качественные дороги, областные власти – поступления в бюджет за счёт контроля нарушителей и экономии на дорожных работах, ведомственные структуры – удобную и прозрачную систему мониторинга дорожной ситуации». По условиям соглашения, сопровождать систему на протяжении следующих 11 лет также будет «Ростелеком». Эксплуатация подразумевает текущий ремонт, замену и модернизацию оборудования, организацию почтовой доставки уведомлений нарушителям, перемещение рубежей фотовидеофиксации и поддержание работоспособности системы в круглосуточном режиме. С 1 декабря 2017 года комплексы зафиксировали в регионе более 250 тысяч фактов нарушений ПДД. Опыт «Ростелекома» по реализации схожих проектов в других российских городах позволяет ожидать снижение аварийности на астраханских дорогах в среднем на треть.

-

- «ростелеком»

- запустил

- (и ещё 6 )

-

Скандал вокруг новых уязвимостей в процессорах AMD, официальное обвинение РФ в атаках на электростанции в США, а также заявление премьер-министра Великобритании Терезы Мэй о возможном принятии мер (в числе которых могут быть и кибератаки) в отношении России стали наиболее обсуждаемыми событиями на минувшей неделе. Кроме того, не обошлось без сообщений о новых майнинговых кампаниях и ботнетах. Об этих и других инцидентах в кратком обзоре за период с 12 по 18 марта 2018 года. Не успела слегка утихнуть шумиха вокруг проблем Spectre и Meltdown, как эксперты в области безопасности огорошили общественность известием об обнаружении похожих уязвимостей в процессорах AMD Ryzen и EPYC. Исследователи израильской компании CTS-Labs выявили в чипах 13 уязвимостей, позволяющих получить доступ к высокочувствительной информации и установить вредоносное ПО. При этом исследователи отступили от общепринятой практики и предоставили производителю всего 24 часа на изучение проблемы и выпуск соответствующих патчей, чем вызвали немалое возмущение сообщества, заподозрившего CTS-Labs в обмане. Специалисты компании Trail of Bits, проводившие независимую экспертизу уязвимостей в процессорах AMD, подтвердили , что они действительно существуют, однако представляют меньшую опасность по сравнению со Spectre и Meltdown, так как их эксплуатация - сложный многоступенчатый процесс, который под силу только государственным хакерам, обладающим временем и значительными ресурсами. На минувшей неделе Министерство внутренней безопасности США и Федеральное бюро расследований предупредили об атаках «русских хакеров» на американские правительственные и коммерческие организации, а также на объекты критической инфраструктуры. Согласно отчету, опубликованному на сайте Компьютерной группы реагирования на чрезвычайные ситуации США (US-CERT), «русские хакеры» атакуют американские электростанции и другие объекты критической инфраструктуры по крайней мере с марта 2016 года. При этом ведомства не привели в докладе ни названия пострадавших компаний, ни размер причиненного им ущерба. Премьер-министр Великобритании Тереза Мэй потребовала от России объяснений, каким образом на британскую территорию попало сильнодействующее химическое оружие, использовавшееся в покушении на убийство полковника ГРУ Сергея Скрипаля и его дочери Юлии в Солсбери. Мэй дала России 24 часа на предоставление объяснений, в противном случае Великобритания намерена предпринять соответствующие меры, которые также могут включать в себя кибератаки. Киберпреступники продолжают проводить кампании по добыче криптовалют. В частности, специалисты компании Imperva сообщили о вредоносной кампании, в ходе которой злоумышленники атакуют серверы с СУБД PostgreSQL, устанавливая на них майнеры криптовалюты Monero. В качестве «приманки» они используют изображение голливудской актрисы Скарлетт Йоханссон. Кроме того, исследователи из Avast зафиксировали необычную кампанию, в рамках которой злоумышленники используют копии проектов на портале для разработчиков GitHub для распространения майнера криптовалюты. В Сети замечен новый ботнет, состоящий из порядка 5 млн Android-устройств. Для создания ботсети злоумышленники применяют вредоносное ПО RottenSys. По скорости заражения RottenSys превосходит большинство вредоносных программ для Android-устройств. Этим вредонос обязан двум проектам с открытым исходным кодом, опубликованным на GitHub. Первый проект, Small, представляет собой фреймворк для виртуализации приложений, а второй, MarsDaemon, делает приложения «бессмертными». На прошедшей неделе эксперты Forcepoint зафиксировали новую вредоносную кампанию, нацеленную на организации по всему миру. В ходе атак злоумышленники используют новый опасный троян Qrypter. В общей сложности исследователи выявили три таких кампании, затронувшие 243 организации по всему миру. Qrypter предоставляет злоумышленникам широкий спектр возможностей, в том числе подключение к удаленному рабочему столу, доступ к web-камерам, манипулирование файловой системой, установка дополнительных файлов и управление диспетчером задач. Авторы трояна предлагают вредонос в рамках модели «вредоносное-ПО-как-услуга» (Malware-as-a-Service, MaaS). Стоимость месячной аренды составляет $80. В качестве возможных способов оплаты указаны PerfectMoney, Bitcoin-Cash и Bitcoin. Помимо этого, можно приобрести трехмесячную или годовую подписку по сниженной цене.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Прошедшая неделя запомнится рядом инцидентов, в числе которых очередная рекордная DDoS-атака, масштабная майнинговая кампания, затронувшая российских пользователей, а также уязвимость в агенте передачи сообщений Exim, поставившая под угрозу более полумиллиона почтовых серверов. Предлагаем вашему вниманию краткий обзор наиболее значимых событий за период с 5 по 11 марта 2018 года. Злоумышленники продолжают активно проводить мощные DDoS-атаки с применением метода Memcrashed, предполагающего использование доступных в Сети серверов memcached. В начале марта портал для разработчиков GitHub подвергся рекордной по мощности атаке (1,3 ТБ/с на пике), однако спустя четыре дня рекорд был побит. В этот раз жертвой злоумышленников стал один из американских сервис-провайдеров. По данным экспертов компании Arbor Networks, пиковая мощность данной атаки составляла 1,7 ТБ/с. Согласно прогнозам специалистов Qihoo 360, такими темпами мощность DDoS-атак с использованием memcached вскоре достигнет 2 ТБ/с. Более того, в Сети уже опубликованы PoC-коды для запуска масштабных DDoS-атак с использованием серверов memcached. Первая утилита представляет собой скрипт на Python под названием Memcacrashed.py, сканирующий Shodan в поисках IP-адресов уязвимых серверов memcached и позволяющий в считанные секунды осуществлять DDoS-атаки на выбранную цель. Второй PoC-код написан на C, к нему также прилагается список из 17 тыс. IP-адресов уязвимых серверов memcached. С помощью инструмента злоумышленник может осуществить DDoS-атаку на целевой объект, используя для усиления ее мощности серверы memcached из прилагаемого перечня. На прошлой неделе компания Microsoft сообщила о масштабной майнинговой кампании, в основном затронувшей пользователей из России, Турции и Украины. В рамках кампании злоумышленники распространяли ряд троянов семейства Dofoil (также известно как Smoke Loader), загружавших на компьютер жертвы программу для майнинга криптовалюты. Проанализированные экспертами образцы использовались для добычи Electroneum, но, судя по всему, майнер может добывать и другую криптовалюту. На минувшей неделе исследователь безопасности Мех Чан сообщил об опасной уязвимости в агенте передачи сообщений Exim, используемом в операционных системах семейства Unix, поставившей под угрозу более 500 тыс. почтовых серверов. Уязвимость представляет собой однобайтовое переполнение буфера в функции декодирования base64 и позволяет злоумышленнику обмануть сервер Exim и выполнить вредоносные команды до того, как атакующему потребуется авторизоваться на сервере. Ажиотаж вокруг криптовалют не утихает вот уже на протяжении нескольких месяцев, и киберпреступники не гнушаются использовать различные методы для их добычи. В частности, эксперты IBM обнаружили модификацию банковского трояна TrickBot, подменяющего адрес криптовалютного кошелька жертвы на адрес кошелька злоумышленника, и таким образом ворующего средства пользователей. Майнеры криптовалюты стали более агрессивными. К примеру, исследователь безопасности Ксавье Мертенс обнаружил скрипт Powershell, который не только загружает программу для добычи криптовалюты, но также ищет и «устраняет» майнеров-конкурентов на устройстве пользователя.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Компания Google выпустила мартовский набор обновлений безопасности для Android, исправляющий множество опасных уязвимостей в популярной мобильной операционной системе, в том числе 7 критических. Патч 2018-03-01 исправляет 16 уязвимостей. Наиболее опасные из них позволяли удаленному злоумышленнику выполнить произвольный код на уязвимом устройстве, а также добиться повышения привилегий на системе. При этом, 7 критических уязвимостей затрагивали медиа фреймворк операционной системы. Патч 2018-03-05 исправляет 21 уязвимость. Проблемы затрагивают компоненты ядра (2 уязвимости повышения привилегий и 4 проблемы раскрытия информации), NVIDIA (2 уязвимости повышения привилегий), Qualcomm (2 уязвимости удаленного выполнения кода, 6 проблем повышения привилегий, 2 уязвимости раскрытия информации и 1 проблема, позволяющая добиться отказа в обслуживании), а также несколько компонентов Qualcomm с закрытым исходным кодом (2 уязвимости). Помимо этого, Google исправила более 40 уязвимостей в устройствах Pixel/Nexus. В частности, исправлены проблемы повышения привилегий в фреймоврке, 2 уязвимости, позволяющие добиться отказа в обслуживании в медиа фремворке, а также 2 уязвимости повышения привилегий и 2 проблемы раскрытия информации в системе. Google также исправила 1 проблему раскрытия информации и 5 уязвимостей повышения привилегий в компонентах ядра, 3 проблемы раскрытия информации в компонентах Nvidia, а также 18 уязвимостей повышения привилегий и 9 проблем раскрытия информации в компонентах Qualcomm. Устройства Pixel 2 и Pixel 2 XL также получили исправления для нескольких проблем с функциональностью, которые не были связаны с безопасностью устройств. В частности, была улучшена производительность экрана после разблокировки отпечатком пальца, производительность звука при записи видео и механизм отправки отчетов о сбоях.

-

Возможность заключения сделки по приобретению компанией Broadcom из Сингапура американского чипмейкера Qualcomm по-прежнему остаётся под вопросом. Стало известно, что правительственная комиссия направила в воскресенье Qualcomm предписание с требованием отложить намеченное на 6 марта собрание акционеров, на котором должны были обсуждать последнее предложение Broadcom. А в понедельник высокопоставленный чиновник Министерства финансов США сообщил компаниям в письме, что Комитетом по иностранным инвестициям США (CFIUS) были выявлены потенциальные риски для национальной безопасности страны, которые требуют полноценного расследования. Как указал в письме помощник министра финансов по вопросам инвестиционной безопасности Аймен Мир (Aimen Mir), опасения правительства вызваны возможными рисками, связанными с близостью к Broadcom некоторых иностранных структур. Чиновник не сообщил, о каких именно структурах идёт речь. Комитет CFIUS, включающий представителей Министерства обороны, министерств юстиции, финансов, торговли, энергетики и внутренней безопасности, производит экспертизу предлагаемых сделок по покупке активов США иностранными фирмами, чтобы гарантировать, что они не навредят национальной безопасности страны. Как указано на сайте Qualcomm, собрание акционеров компании состоится 5 апреля.

-

Предыдущая неделя оказалась довольно насыщенной в плане различных инцидентов кибербезопасности, в том числе вызвавших большой общественный резонанс, как, например, мощнейшие DDoS-атаки на портал для разработчиков GitHub и крупнейшие web-ресурсы России и Европы. В числе других примечательных событий стоит отметить сообщения об атаках «русских хакеров» на правительственные ресурсы Германии и ряд вредоносных кампаний по добыче криптовалют с использованием торрент-сайтов.Более подробно об этих и прочих инцидентах, имевших место на прошлой неделе, в кратком обзоре. Пожалуй, самым громким событием прошлой недели стала мощная DDoS-атака на портал GitHub, в ходе которой злоумышленники использовали новый метод усиления DDoS-атак под названием Memcrashed. Из-за атаки сайт GitHub был недоступен для пользователей с 20:21 до 20:26 МСК, а затем частично недоступен с 20:26 до 20:30. Атака осуществлялась с более тысячи различных автономных систем через десятки тысяч уникальных конечных точек и на пике достигала 1,35 ТБ/с (126,9 млн пакетов/с). С 23 по 27 февраля исследователи из компании Qrator Labs зафиксировали серию высокоскоростных DDoS-атак на ряд крупнейших web-ресурсов России и Европы, в которых использовалась техника амплификации на основе memcache (программное обеспечение, реализующее сервис кэширования данных в оперативной памяти на основе хеш-таблицы). По данным экспертов, источником атаки стал ряд интернет-провайдеров, в том числе крупнейший хостинг-провайдер OVH. Взяв на вооружение новый метод усиления DDoS-атак, злоумышленники не только атакуют интересующие их ресурсы, но и занимаются вымогательством. К примеру, компания Akamai сообщила об одном из таких случаев. Вместо того, чтобы отправить жертве UDP-пакеты с произвольными данными, атакующие оставили в них короткое послание с требованием заплатить по указанному адресу 50 Monero (около $17 тыс.). Однако злоумышленники не пообещали прекратить атаку в случае уплаты требуемой суммы, а только намекнули на такую возможность. На прошлой неделе стало известно, что немецкие спецслужбы раскрыли масштабную кибератаку, направленную на правительство Германии. По имеющимся данным, хакеры заразили вредоносным ПО сети МИД и Минобороны Германии. Вредоносы были выявлены в декабре 2017 года, однако по мнению немецких спецслужб, они находились в сетях по меньшей мере с 2016 года. Еще одним громким событием на минувшей неделе стал скандал вокруг поставщика цифровых сертификатов DigiCert и британского реселлера Trustico. Последняя потребовала аннулировать порядка 50 тыс. SSL-сертификатов Symantec, выданных DigiCert (компания приобрела часть бизнеса Symantec по выпуску сертификатов). DigiCert отказалась аннулировать сертификаты, ссылаясь на то, что массовый отзыв возможен только в случае, если имеются свидетельства инцидента безопасности, в результате которого были скомпрометированы закрытые ключи клиентов. В ответ Trustico направила письмо, содержащее более 23 тыс. закрытых ключей для SSL-сертификатов клиентов компании. В итоге DigiCert пришлось отозвать сертификаты, фигурировавшие в письме. Майнеры не прекращают изыскивать новые возможности для добычи криптовалюты. На прошлой неделе эксперты сообщили о двух вредоносных кампаниях, направленных на пользователей торрент-сайтов b-tor.ru и rTorrent. В обоих случаях злоумышленники загружали на компьютеры пользователей программы для добычи криптовалюты.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

На днях целый ряд известных экспертов по безопасности и профессоров криптографии воспользовались Твиттером, чтобы обратиться к инвесторам с призывом не вкладывать деньги в криптовалюту IOTA, а разработчикам — не сотрудничать с проектом в вопросах повышения безопасности системы. Посты с обращением появились в Твиттере вскоре после того, как группой внешних экспертов по безопасности была обнародована переписка среди участников сообщества IOTA, отразившая явно негативную реакцию разработчиков на раскрытие критического недостатка в одном из криптографических «строительных блоков» платформы. В частности, в электронном послании основателя IOTA Сергея Иванчегло (Sergey Ivancheglo) члену группы безопасности из Бостонского университета содержатся угрозы судебного преследования, что вызвало у многих научных исследователей осуждение данного проекта. В числе осудивших поведение команды IOTA находится Мэтью Грин (Matthew Green), эксперт по прикладной криптографии из Университета Джона Хопкинса, являющийся одним из создателей популярной криптовалюты с открытым исходным кодом Zcash. В сообществе IOTA имеется немало людей, считающих, что система, которая в настоящее время опирается на решения центрального оператора, называемого «координатором», не так децентрализована, как рекламируется. Те, кто придерживаются этой позиции, как, например, Рик Дадли (Rick Dudley), советник по архитектуре блокчейн и консультант из Нью-Йорка, отмечают, что команда, стоящая за платформой IOTA, сделала чрезвычайно трудным для внешних исследователей оценить технологию. «В основном, что они сделали — предоставили несколько источников и документов, которые описывают только часть системы. Остальная часть системы секретна. Что совершенно противоречит целям (проекта)», — говорит Дадли. Эти споры, похоже, привели к тому, что прошлым летом команда IOTA пригласила группу исследователей безопасности проекта Digital Currency Initiative (DCI) из MIT для поиска уязвимостей. После проверки команда, возглавляемая Итаном Хейлманом (Ethan Heilman), экспертом по вопросам безопасности из Бостонского университета, действительно нашла проблему. Исследователи раскрыли разработчикам IOTA, что созданная ими пользовательская хеш-функция Curl является уязвимой к дифференциальному криптоанализу. Разработчики IOTA приняли совет учёных, заменив их собственный экспериментальный криптографический инструмент на проверенную альтернативу. Но затем IOTA оспорила некоторые из выводов исследователей и в конечном итоге предположила, что их публикация представляет собой академическое мошенничество. Капитализация криптовалюты IOTA составляет в настоящее время около $5,37 млрд, и эта криптовалюта находится в Топ-10 рейтинга сервиса CoinMarketCap.

-

- iota

- инвестировать

-

(и ещё 3 )

C тегом:

-

Прошедшая неделя ознаменовалась рядом событий, наиболее громкими из которых стали очередное обвинение в адрес пресловутых «русских хакеров», обнаружение майнинговой кампании с использованием вычислительных мощностей производителя электромобилей Tesla и хищение порядка $2 млн у индийского банка City Union Bank. Об этих и прочих инцидентах в кратком обзоре. Ситуация вокруг хакерской атаки на компьютеры зимней Олимпиады-2018, прошедшей в южнокорейском Пхенчхане, набирает обороты. Как сообщило издание The Washington Post, по мнению американской разведки, «российские военные хакеры» взломали несколько сотен компьютеров на зимних Олимпийских играх, причем попытались обставить атаку так, чтобы подозрение упало на КНДР. Мотивом атаки представители спецслужб назвали месть за решения Международного олимпийского комитета, отстранившего национальную сборную России от участия в Олимпийских играх. Как полагают эксперты из американских спецслужб, в начале февраля российские военные из ГРУ (Главное разведывательное управление) имели доступ к 300 компьютерам на Олимпиаде в Южной Корее. Добытчики криптовалюты не устают искать новые пути заработка, и все чаще под их прицел попадают крупные компании. В частности, неизвестные хакеры проникли в облачную среду компании Tesla через незащищенную консоль Kubernetes и, воспользовавшись учетными данными для сервисов Amazon Web Service компании, запустили скрипты для тайного майнинга криптовалюты. Как отметили исследователи из RedLock, обнаружившие криптомайнинговую операцию, жертвами майнеров стали не только Tesla, но и крупная британская страховая компания Aviva, а также крупнейший в мире производитель SIM-карт Gemalto. К слову, эксперты израильской компании Votiro обнаружили еще один метод майнинга криптовалюты – с помощью файлов Microsoft Word. Речь идет о функционале, позволяющем добавлять в файлы Word видео из интернета без необходимости встраивать собственно видео в документ. Злоумышленники могут проэксплуатировать этот механизм для загрузки JS-скриптов для майнинга криптовалюты Monero. Невзирая на захлестнувшую мир криптовалютную лихорадку, в сфере основных интересов хакеров по-прежнему остаются банки. В частности, из-за неизвестных киберпреступников индийский банк City Union Bank лишился $1,8 млн. Злоумышленникам удалось вывести средства с помощью банковской системы SWIFT. Мошеннические транзакции были обнаружены 7 февраля в процессе сверки. Один из переводов в размере $500 тыс. удалось своевременно выявить и заблокировать. Однако злоумышленникам удалось успешно провести два других платежа, перечислив средства на счета в банках Турции и Китая. Как стало известно на минувшей неделе, жертвами хакеров стали пользователи дистрибутива Mageia. Злоумышленники скомпрометировали сервер Mageia, похитили базу данных, включавшую логины, хэши паролей и электронные адреса пользователей, и опубликовали ее в Сети. Как именно преступникам удалось прочитать содержимое LDAP-каталога в обход настроек ограничения доступа, в настоящее время неизвестно.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Утечки данных, фишинговые и майнинговые кампании, появление новых ботнетов уже стали привычным явлением – практически ни одна неделя не обходится без сообщений о подобных инцидентах, минувшая также не стала исключением. О наиболее интересных событиях за период с 12 по 18 февраля 2018 года в кратком обзоре. Одним из самых громких событий прошлой недели стали обвинения в организации летних атак с использованием вымогательского ПО NotPetya, выдвинутые в адрес РФ рядом стран. В частности, в четверг, 15 февраля, с таким обвинением выступило правительство Великобритании, вскоре аналогичные заявления опубликовали США, Австралия, Канада и Новая Зеландия. В свою очередь Кремль категорически отверг причастность к атакам, назвав их «беспочвенными и бездоказательными». Эксперты подразделения Cisco Talos раскрыли подробности деятельности группировки Coinhoarder, использовавшей сервис Google AdWords для заработка денег. В рамках фишинговой кампании злоумышленники законно покупали рекламу через платформу Google AdWords и размещали ссылки на фишинговые сайты в результатах поиска Google, связанных с Bitcoin. Таким образом мошенники заманивали пользователей на фишинговые сайты и собирали учетные данные жертв, которые впоследствии использовались для кражи средств с их счетов. С помощью данной схемы участникам группировки удалось заработать порядка $50 млн в биткойнах. Трудятся не покладая рук и охотники за криптовалютой, изобретая все новые способы добычи цифровых средств. К примеру, исследователи из Malwarebytes обнаружили новую кампанию, направленную против пользователей Android-устройств. Преступники заманивают пользователей на свои сайты и пока те вводят CAPTCHA, майнят криптовалюту Monero, используя мощности гаджетов жертв. В Сети продолжают появляться новые IoT-ботнеты. Недавно список пополнил ботнет под названием DoubleDoor, способный обходить межсетевые экраны и защиту модемов с помощью эксплоитов для известных уязвимостей. По данным специалистов, в ходе атаки DoubleDoor сначала использует эксплоит, предназначенный для уязвимости CVE-2015-7755 (бэкдор в Juniper Networks ScreenOS, на базе которой работают межсетевые экраны Netscreen). С помощью первого эксплоита вредонос обходит межсетевой экран, после чего использует второй эксплоит, предназначенный для уязвимости CVE-2016-0401 в модемах ZyXEL PK5001Z. Исследователи Kromtech Security Center обнаружили в открытом доступе данные 119 тыс. клиентов службы доставки FedEx. Утечка стала возможной из-за некорректно настроенного сервера Amazon S3, принадлежащего компании Bongo International LLC, которую FedEx приобрела в 2014 году. Обнаруженная база данных содержала отсканированные копии паспортов, водительских удостоверений и другой документации клиентов FedEx по всему миру, в том числе из США, Мексики, Канады, Австралии, Саудовской Аравии, Японии, Китая и ряда европейских стран. На минувшей неделе Western Union предупредила своих клиентов о возможной утечке конфиденциальной информации, произошедшей в результате хакерской атаки на одного из IT-партнеров компании. Взломанный архив содержал контактные данные клиентов Western Union, названия банков, внутренние идентификационные номера сотрудников компании, суммы денежных переводов, а также время осуществления и идентификационные номера транзакций. Утечка не затронула данные банковских карт клиентов. Внутренние платежные и финансовые системы Western Union скомпрометированы не были.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Финский производитель телекоммуникационного оборудования Nokia анонсировал управляемые сервисы безопасности для мобильных, IP- и фиксированных сетей. Новые услуги, получившие названия Nokia Managed Security Service и Security Risk Index, охватывают все области безопасности, включая оценку и защиту разнородных сетей, работающих в мультивендорской среде, где существует гораздо больше возможностей для атак и намного больше рисков. В сервисах используются комплексные программные решения NetGuard, которые распознают, предотвращают и отражают кибератаки в традиционных и облачных сетевых архитектурах, защищают конечных пользователей и устройства Интернета вещей. Суть Security Risk Index заключается в том, что Nokia предоставляет исчерпывающий анализ уязвимостей и предложения по их устранению. После оценки вступает в действие управляемая услуга, основанная на программном обеспечении Nokia NetGuard, которая завершает этот целостный процесс. «Операторы должны быть готовы к атакам на свои системы безопасности. Для ликвидации возможных угроз нужна динамичная управляемая услуга, и поэтому мы предпринимаем в данной области комплексные усилия — от оценки рисков до совершенствования инфраструктуры безопасности у наших заказчиков и управления ею», — отметил руководитель подразделения управляемых услуг Nokia Фридрих Травогер (Friedrich Trawoeger).

-

- nokia

- анонсировала

-

(и ещё 5 )

C тегом:

-

Минувшая неделя ознаменовалась рядом событий, привлекших пристальное внимание общественности. В их числе разоблачение одной из крупнейших киберпреступных группировок Infraud, хакерская атака на сайт Олимпийских игр, сообщения об очередной кибершпионской кампании «русских хакеров» Fancy Bear, крупнейшая утечка в истории Apple и прочие инциденты, о которых и пойдет речь в сегодняшнем обзоре. В среду, 7 февраля, Министерство юстиции США сообщило о пресечении деятельности международной киберпреступной группировки, осуществлявшей незаконную деятельность на организованной ими подпольной интернет-площадке Infraud.Злоумышленники разработали сложную схему по покупке и продаже номеров социального страхования, данных о днях рождения и паролях, похищенных у пользователей со всего мира. Ущерб от деятельности кибергруппы оценивается в $530 млн. В общей сложности ведомство предъявило очные и заочные обвинения 36 участникам группировки, в том числе россиянину и двоим украинцам, один из которых, предположительно, является организатором Infraud. Еще одним громким событием прошлой недели стала публикация на GitHub исходного кода ключевого компонента iOS – iBoot. Он обеспечивает доверенную загрузку операционной системы. При включении iOS-устройства iBoot загружает ядро ОС, проверяет наличие у него соответствующей подписи Apple, а затем выполняет его. Компания Apple подтвердила подлинность исходного кода загрузчика iBoot, отметив, что его публикация не ставит под угрозу пользователей. Тем не менее, адвокаты компании все равно потребовали удалить исходники с GitHub в связи с нарушением авторских прав. На минувшей неделе СМИ сообщили о любопытной кампании, в рамках которой злоумышленники рассылали американским изданиям поддельные пресс-релизы от имени народного банка Китая и Управления денежного обращения Гонконга о совместной подготовке мер по борьбе со «всеми аспектами и сервисами биткойн-трейдинга». Рассылка производилась со взломанного электронного ящика одного из сотрудников Народного банка Китая (центрального банка КНР). Предположительно, фальшивые приглашения на брифинг могут быть делом рук предприимчивых трейдеров, желающих сыграть на падении курса криптовалют, в том числе биткойна. Хакерская группировка Fancy Bear, предположительно связанная с РФ, продолжает проводить кампании по кибершпионажу.Согласно расследованию, проведенному журналистами Associated Press, группировка похитила конфиденциальную переписку у подрядчиков правительства США, занимающихся разработкой военных технологий. Жертвами Fancy Bear стали по меньшей мере 87 человек, занятых в разработке военных беспилотных летательных аппаратов, ракет, истребителей, облачных вычислительных платформ и других технологий. В числе пострадавших сотрудники как небольших, так и крупных компаний, включая Lockheed Martin, Raytheon, Boeing, Airbus Group и General Atomics. В преддверии зимних Олимпийских игр в Пхенчхане (Южная Корея) эксперты в области кибербезопасности неоднократно предупреждали о возможных хакерских атаках. Судя по всему, их прогнозы начинают сбываться. 9 февраля неизвестные атаковали сайт Олимпиады примерно за 45 минут до начала церемонии открытия игр. В результате кибератаки была нарушена работа цифрового интерактивного телевидения в главном пресс-центре. В целях предотвращения дальнейшего ущерба серверы были отключены, что привело к приостановке работы сайта Олимпиады. Пока серверы и сайт не работали, зрители не могли распечатать приобретенные ими билеты на олимпийские мероприятия. Работа сайта была восстановлена утром в субботу, 10 февраля. Минувшая неделя не обошлась без сообщений об утечках данных. Как стало известно, персональная информация 800 тыс. абонентов швейцарского оператора связи Swisscom оказалась скомпрометирована в результате взлома систем оператора. В руках злоумышленников оказались имена, даты рождения, адреса и номера телефонов клиентов Swisscom.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Крупные технологические компании поддерживают программы по вознаграждению исследователей безопасности за обнаруженные уязвимости. В прошлом году корпорация Google выплатила исследователям и хакерам $2,9 млн. Вознаграждения за обнаруженные уязвимости могут варьироваться от $500 до $100 000 или более, в зависимости от типа уязвимости и объёма затраченного времени. В компании Google действуют две основные программы: Vulnerability Research Grants Program и Patch Rewards Program. В 2017 году в рамках первой было выплачено $125 000 пятидесяти исследователям по всему миру, а в рамках второй — в общей сложности $50 000. Самая большая награда в этом году составила $112 500 за обнаружение уязвимости в телефоне Pixel в рамках Android Security Rewards Program. Google — далеко не единственная компания с программой по поиску уязвимостей. Подобные инициативы поддерживают все технологические гиганты, а также такие корпорации, как General Motors, Airbnb и Mastercard.

-

- млн

- безопасности

-

(и ещё 5 )

C тегом:

-

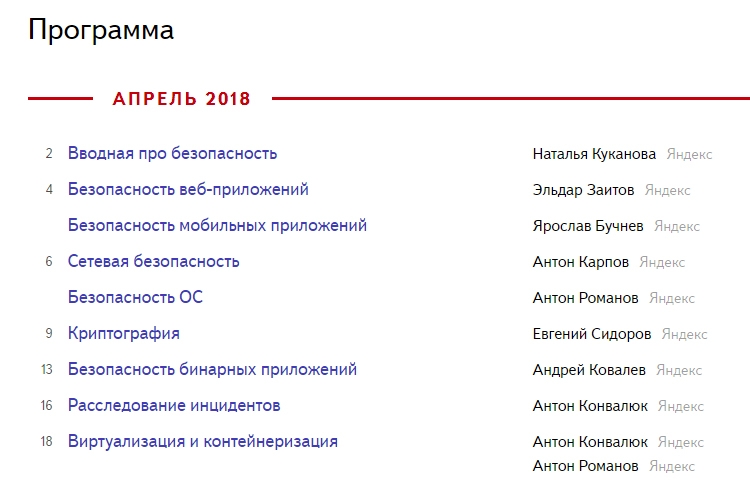

Открыт набор в Школу информационной безопасности «Яндекса» в Москве: российский IT-гигант предлагает пройти обучение студентам старших курсов и начинающим специалистам. Главная задача проекта заключается в том, чтобы помочь учащимся понять, как использовать теоретические знания по информационной безопасности в реальных ситуациях. Чтобы поступить в школу, нужно подать заявку, выполнить тестовое задание и пройти собеседование с преподавателями. Учащимся нужно знать хотя бы один язык программирования (JS, Python, C++, Java), на начальном уровне разбираться в принципах построения и работы веб-приложений, знать принципы работы операционных систем и сетевой инфраструктуры, а также основные типы атак и виды уязвимостей. Важно отметить, что обучение в школе будет бесплатным. Лекции и практические занятия будут вести сотрудники службы безопасности «Яндекса». Слушателей ждут задания по инфраструктурной и продуктовой безопасности. Заявки принимаются до 28 февраля. Программа рассчитана на один месяц: занятия будут проходить в будни по вечерам со 2 по 27 апреля 2018 года в московском офисе «Яндекса». Отмечается, что лучшие студенты смогут попасть на стажировку в команду безопасности российского поискового гиганта.

-

- школа

- информационной

-

(и ещё 5 )

C тегом:

-

В последнее время практически ежедневно появляются сообщения об инцидентах, в той или иной мере связанных с криптовалютой. Минувшая неделя также не стала исключением, в частности, в результате действий киберпреступников пострадали пользователи сервиса BeeToken и владельцы криптовалюты IOTA. Прошедшая неделя также не обошлась без сообщений об атаках северокорейских хакеров и утечках данных. Предлагаем вашему вниманию краткий обзор главных событий за период с 29 января по 4 февраля 2018 года. Криптовалюта продолжает оставаться одной из основных сфер интересов киберпреступников. Злоумышленники не только воруют криптовалюту у различных сервисов, но и создают ботнеты для добычи виртуальных денег за счет пользователей. К примеру, исследователи в области кибербезопасности обнаружили два таких ботнета. Первый включает 4,4 тыс. зараженных серверов Redis и OrientDB и используется злоумышленниками для майнинга криптовалюты Monero. С марта 2017 года ботсеть принесла свои операторам $925 тыс. Второй ботнет под названием Smominru (также известен как Ismo) активен по меньшей мере с мая минувшего года и уже успел инфицировать более полумиллиона устройств, основную часть из которых составляют серверы, работающие под управлением уязвимых версий ОС Windows. По данным специалистов Proofpoint, создателям ботнета уже удалось добыть порядка 8,9 тыс. Monero, стоимостью $3,6 млн. Примечательно, что для распространения майнера криптовалюты операторы используют эксплоит EternalBlue из арсенала хакерской группировки Equation Group, утекшего стараниями хакеров The Shadow Brokers в 2017 году. Операторы Smominru – не единственные, кто применяет данный эксплоит для распространения майнеров. Недавно EternalBlue был замечен в атаках WannaMine. Вредоносное ПО WannaMine, предназначенное для тайного майнинга криптовалюты Monero с использованием мощностей зараженных компьютеров, впервые было обнаружено специалистами Panda Security в октябре 2017 года. По сообщению специалистов CrowdStrike, за последние несколько месяцев число заражений WannaMine существенно возросло. На прошедшей неделе стало известно о двух фишинговых кампаниях, направленных на пользователей криптовалют. В ходе одной из них злоумышленники похитили у потенциальных инвесторов платформы BeeToken, позиционирующей себя как сервис для краткосрочной аренды жилья за криптовалюту, более $1 млн в криптовалюте Ethereum. В рамках второй схемы неизвестный хакер создал фишинговый сайт, с помощью которого собрал у жертв закрытые ключи их криптовалютных кошельков и украл хранящиеся в них средства. На момент взлома стоимость похищенной злоумышленником криптовалюты IOTA составляла около $3,94 млн. Как оказалось, жертвами похитителей криптовалюты могут стать не только простые пользователи, но и сами злоумышленники. К примеру, сервис Onion.top, позволяющий получить доступ к сети Тор без установки соответствующего браузера, был замечен в подмене адресов биткойн-кошельков на вымогательских сайтах. Onion.top тайно анализировал загружаемые через портал web-страницы на предмет строк, выглядящих как адреса биткойн-кошельков, после чего заменял их одним из кошельков операторов сервиса. Эксперты заметили подобное поведение на сайтах программ-вымогателей LockeR, Sigma и GlobeImposter. Недавно в Сети был замечен новый IoT-ботнет JenX (производное от Jennifer – названия вредоносного ПО, использующегося для заражения маршрутизаторов), в основном применяющийся для атак на игроков в online-игру Grand Theft Auto на определенных бесплатных серверах. Как полагают эксперты, за созданием ботнета стоит группировка Los Calvos de San Calvicie, которая эксплуатирует уязвимости в прошивках устройств RealTek и Huawei HG532 для пополнения «зомби»-сети. В настоящее время JenX включает в себя небольшие домашние и офисные маршрутизаторы. В качестве побочного бизнеса операторы JenX предлагают мощности ботнета для осуществления DDoS-атак на заказ. Хакеры из Северной Кореи продолжают оттачивать свое мастерство. Как стало известно, злоумышленники атаковали ведущего израильского поставщика электроэнергии – «Электрическую компанию Израиля» (ЭКИ). По словам представителей корпорации, реального ущерба кибератаки не нанесли, однако хакеры использовали серьезное вредоносное ПО, а уровень подготовки атакующих был весьма высоким. Предположительно, данные атаки проводились в учебных целях для отработки новейших технологий и методик взлома, поскольку считается, что ЭКИ имеет одну из лучших в мире систем по защите от киберугроз. Правительство Австралии продемонстрировало , что утечки данных могут случаться не только по вине хакеров, халатности сотрудников или неадекватной защиты компьютерных систем, но и из-за утерянных ключей от картотек. Согласно сообщениям в СМИ, сотрудники австралийского правительства сдали в магазин подержанной мебели два шкафа-картотеки, в которых находились конфиденциальные документы пяти правительств страны, так как потеряли от них ключи. Покупателю шкафов удалось открыть их с помощью электродрели. По заявлению представителей премьер-министра и Кабмина, ведется расследование инцидента.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

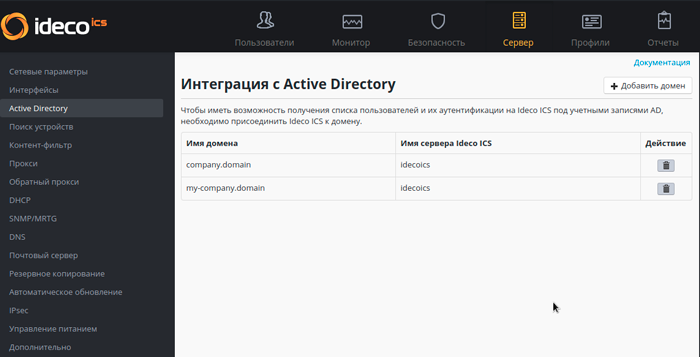

Компания «Айдеко», разрабатывающая программные решения для построения сетевых инфраструктур различного уровня сложности, анонсировала новую версию шлюза безопасности Ideco ICS 7.4, предназначенного для организации защищённого доступа в Интернет в корпоративных и ведомственных сетях. Комплекс Ideco ICS обеспечивает защиту от несанкционированного доступа, внешних и внутренних угроз. В состав продукта включены система предотвращения вторжений, контентный фильтр, многоуровневая антивирусная и антиспам-проверка трафика, межсетевой экран веб-приложений (Web Application Firewall), защита от ботнетов, фишинга и spyware, а также прочие модули. Используя технологию VPN, интернет-шлюз Ideco ICS позволяет организовать подключение удалённых пользователей по защищённому каналу к локальной сети организации, не снижая при этом её безопасность (подключение возможно по протоколам PPTP или IPsec). В новой версии Ideco ICS 7.4 специалистами «Айдеко» была добавлена блокировка пулов криптомайнеров системой предотвращения вторжений, включена возможность интеграции с несколькими доменами Active Directory, ускорена работа модуля обработки веб-трафика на 30% и обновлены все используемые системные пакеты до последних версий. Также сообщается о добавлении модуля интеграции программного комплекса с платформами мониторинга событий безопасности (Security Information and Event Management, SIEM) сторонних производителей и изменении условий лицензирования продукта.

-

- шлюз

- безопасности

- (и ещё 7 )

-

Прошедшая неделя оказалась довольно насыщенной событиями: в их числе хищение внушительной суммы средств у одной из крупнейших японских криптовалютных бирж Coincheck, хакерская атака на канадскую транспортную компанию Metrolinx, утечка данных более 100 тыс. клиентов канадского оператора связи Bell, появление нового IoT-ботнета и пр. Об этих и других инцидентах краткий обзор за период с 22 по 27 января 2018 года. Самым резонансным событием прошлой недели стал взлом японской криптовалютной биржи Coincheck и хищение 58 млрд иен ($533 млн) в криповалюте NEM (XEM). На сегодняшний день это самая масштабная кража средств за всю историю криптовалютных бирж. Как сообщается, руководство биржи не придавало значения советам об использовании технологии MultiSi. Речь идет о системе из нескольких ключей-паролей, которые нужны для снятия денег со счета. Помимо этого, счета клиентов хранились не на изолированном от интернета компьютере. Злоумышленники продолжают эксплуатировать тему криптовалют с целью заставить пользователей загрузить на свои устройства вредоносное ПО. В частности, исследователи в области безопасности выявили новую мошенническую схему, в рамках которой преступники распространяют вымогательское ПО под видом кошелька для криптовалюты Spritecoin. После установки программа-вымогатель шифрует файлы на компьютере жертвы и требует выкуп в размере 0,3 Monero. Примечательно, если жертва все же заплатит выкуп, на ее компьютер будет установлено дополнительное вредоносное ПО, способное собирать данные, анализировать изображения и активировать web-камеру. Эксперты рассказали о появлении нового IoT-ботнета Hide 'N Seek (HNS), включающего порядка 14 тыс. устройств, в основном IP-камер. В отличие от остальных IoT-ботнетов, появившихся за последние несколько недель, HNS не имеет отношения к Mirai и больше похож на Hajime. По словам исследователей, HNS – вторая после Hajime ботсеть с пиринговой архитектурой. Однако, если у Hajime в основе P2P-архитектуры лежит протокол BitTorrent, то у HNS она базируется на кастомизированном P2P-механизме. Как сообщили СМИ на прошлой неделе, от действий хакеров пострадали сразу две крупные канадские компании – Metrolinx и Bell Canada. В частности, транспортное предприятие Metrolinx стало жертвой северокорейских хакеров, инфицировавших компьютеры компании вредоносным ПО, запущенным через Россию. В результате инцидента ни одна система скомпрометирована не была, утечка данных также не имела место. В целях безопасности подробности атаки не разглашаются. Во втором случае хакеры похитили персональные данные более 100 тыс. клиентов телекоммуникационной компании Bell Canada, включая сведения об именах, адресах электронной почты, номерах телефонов и регистрационных номерах. Финансовая информация клиентов оператора в результате инцидента не пострадала. Минувшая неделя не обошлась и без громких обвинений в адрес РФ. Министр обороны Великобритании Гэвин Уильямсон заявил о том, что в настоящее время Россия якобы изучает британскую критическую инфраструктуру, в частности, как она связана с электростанциями на материке. Это нужно для осуществления атак с целью посеять в стране «панику» и «хаос», отметил министр. В беседе с The Sunday Times источники издания в британской разведке отметили, что в своем заявлении министр мог использовать засекреченные сведения, полученные от союзников Великобритании, а также назвали слова Уильямсона «дилетантскими», так как «никто никогда не заходил так далеко в количественных оценках потенциального риска смерти людей в случае разрушительной атаки на британскую инфраструктуру со стороны России или любой другой враждебно настроенной страны». В конце недели издание deVolkskrant опубликовало материал, в котором утверждалось, что сотрудники нидерландской разведки порядка 2,5 лет шпионили за российской хакерской группировкой Cozy Bear (она же APT29), подозреваемой в атаке на серверы Демократической партии США во время предвыборной кампании в 2016 году. Агенты AIVD проникли в компьютерную сеть Cozy Bear и в период с 2014 по 2017 годы передавали полученную информацию Агентству национальной безопасности (АНБ) и Федеральному бюро расследований (ФБР) США. Как утверждает издание, переданные ФБР данные стали одной из причин, по которой в США было инициировано расследование по поводу предполагаемого вмешательства РФ в президентскую гонку.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Киберпреступники не сидят сложа руки и продолжают организовывать вредоносные кампании, преследующие различные цели. На минувшей неделе стало известно сразу о нескольких подобных операциях, включая кампании по распространению мощного инфостилера для Android и вредоносного ПО Zyklon. После новогоднего затишья также активизировались ботнеты Satori и Necurs, причем последний был замечен в несколько необычной для него деятельности. Об этих и других событиях, произошедших в мире ИБ в период с 15 по 21 января 2018 года, в данном обзоре. В начале минувшей недели исследователи из «Лаборатории Касперского» сообщили об обнаружении мощного шпионского ПО для Android-устройств, окрещенного Skygofree по одному из доменных имен, использовавшихся в кампании. ПО обладает исключительными возможностями, такими как получение прав суперпользователя с помощью нескольких эксплоитов, сложная структура полезной нагрузки, а также нигде ранее не встречавшаяся функция записи звука в заранее определенных местах. Все обнаруженные ЛК кампании по распространению Skygofree проводились исключительно в Италии, а его жертвами стали только итальянские пользователи. Как полагают эксперты, создателем вредоносной программы может быть итальянская компания, специализирующаяся на разработке инструментов для слежения. Исследователи из Trend Micro раскрыли подробности масштабной кампании по распространению вредоносного ПО для Android-устройств, похищающего учетные данные пользователей Facebook и агрессивно отображающего рекламу. Вредонос, названный GhostTeam по одной из обнаруженных в коде строк, распространялся через Google Play Store и мог быть загружен сотнями тысяч ничего не подозревавших пользователей. Во второй половине минувшего года исследователи в области кибербезопасности описали ряд уязвимостей в пакете Microsoft Office, которые киберпреступники немедленно взяли на вооружение. Специалисты FireEye выявили кампанию по распространению бэкдора Zyklon, в рамках которой злоумышленники эксплуатируют сразу три проблемы - CVE-2017-8759 в .NET Framework, CVE-2017-11882 в редакторе формул Microsoft Equation, а также функцию Dynamic Data Exchange (DDE). Вредоносная программа способна записывать нажатия клавиш, собирать пароли, а также загружать и устанавливать дополнительные плагины для майнинга криптовалют и извлечения паролей. Правозащитная организация Electronic Frontier Foundation и компания по кибербезопасности Lookout опубликовали совместный отчет, в котором пролили свет на деятельность группировки Dark Caracal, похитившей сотни гигабайт данных у жертв по всему миру с помощью фишинговых кампаний и несложного вредоносного ПО. Объектами атак ливанских хакеров стали чиновники, военные, сотрудники коммунальных компаний, финансовых учреждений, промышленных компаний, а также оборонные подрядчики. Группировка использовала как хорошо известные вредоносные программы для ОС Windows, так и специальное шпионское ПО FinFisher. Хакеры также разработали собственный вредонос для Android, получивший название Pallas. После праздничного перерыва возобновили свою активность ботнеты Satori и Necurs, причем оба вовлечены в деятельность, связанную с криптовалютой. Новый вариант вредоносного ПО Satori инфицирует оборудование для майнинга криптовалюты с установленным ПО Claymore и заменяет пул и адрес кошелька владельца на адрес и пул злоумышленников. Что касается Necurs, на минувшей неделе ботнет был замечен в распространении огромного количества спама в рамках мошеннической схемы pump-and-dump («накачка и сброс»), продвигающей малоизвестную криптовалюту SwissCoin. Прошедшая неделя не обошлась без кражи средств у очередного криптовалютного сервиса. На сей раз жертвой стал сервис BlackWallet.co, предоставляющий web-кошельки для криптовалюты Stellar Lumen (XLM). Неизвестные взломали DNS-сервер BlackWallet и похитили более $400 тыс. со счетов пользователей. Полицейская служба безопасности Норвегии (Politiets sikkerhetstjeneste, PST) заподозрила хакеров, работающих на иностранные разведслужбы, во взломе компьютерной сети регионального управления здравоохранения в начале января нынешнего года. В ведомстве не уточнили, удалось ли злоумышленникам получить доступ к данным о состоянии здоровья граждан страны или другой конфиденциальной информации.

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом:

-

Независимый экспертный совет по безопасности космических полетов рекомендовал НАСА не сертифицировать систему коммерческих перевозок грузов компании SpaceX до тех пор, пока агентство не разберется глубже в причинах аномального поведения сосудов, работающих под давлением, которое привело к повреждению ракеты Falcon 9 в 2016 г. Это предложение было одной из самых настоятельных рекомендаций ежегодного отчета Совещательного совета по аэрокосмической безопасности (Aerospace Safety Advisory Panel, ASAP), опубликованного НАСА 11 января, в котором говорится о том, что в целом американское космическое агентство осуществляет управление рисками по различным космическим программам весьма эффективно. Один из разделов этого отчета посвящен так называемым «сосудам высокого давления в композитной обертке» (composite overwrapped pressure vessels, COPVs), используемым для хранения гелия в топливных резервуарах второй ступени ракеты Falcon 9. Результаты расследования причин аварии, произошедшей на стартовой площадке в сентябре 2016 г., когда была уничтожена ракета Falcon 9 во время подготовки к статическому зажиганию двигателей, показали, что жидкий кислород в резервуаре попал в промежуток между футеровкой и внешней оберткой COPV и воспламенился в результате трения или по какому-либо другому механизму. Компания SpaceX после того случая изменила порядок заправки ракеты сжиженными газами, чтобы избежать повторного возникновения опасных условий в сосуде COPV, однако согласилась с предложением НАСА изменить конструкцию COPV, чтобы снизить риск повторного возникновения опасной ситуации для случая пилотируемых миссий. С тех пор НАСА развернуло «программу строгих испытаний», целью которой является понять особенности поведения переконструированного COPV при взаимодействии с жидким кислородом, говорится в отчете. ASAP настаивает в своем отчете, что завершение этой программы испытаний является ключевым условием отправки пилотируемых миссий на борту ракеты Falcon 9.

-

- экспертный

- совет

-

(и ещё 4 )

C тегом:

-

На минувшей неделе внимание общественности привлек ряд событий, в числе которых публикация хакерской группировкой Fancy Bears переписки нескольких членов Международного олимпийского комитета (МОК), новые кампании по распространению банковских троянов ZeuS и FakeBank и прочие инциденты. Предлагаем вашему вниманию краткий обзор главных происшествий в мире ИБ в период с 8 по 14 января 2018 года. На прошедшей неделе хакерская группировка Fancy Bears вновь заявила о себе громкой публикацией переписки ряда членов Международного олимпийского комитета (МОК). Согласно обнародованным документам, между МОК и Всемирным антидопинговым агентством (World Anti-Doping Agency, WADA) ведется борьба за влияние на мировой спорт. Хакеры также выяснили, что расследование употребления российскими спортсменами допинга носило политический характер и должно было дискредитировать МОК. Вскоре после публикации эксперты ИБ-компании ThreatConnect предупредили о возможных атаках группировки на Олимпиаду-2018 в Пхенчхане (Южная Корея). На минувшей неделе также появилась информация о двух новых кампаниях по распространению банковского вредоносного ПО ZeuS и FakeBank. В рамках первой злоумышленники распространяли одну из разновидностей ZeuS через сайт украинского разработчика программного обеспечения для бухгалтерского учета Crystal Finance Millennium (CFM). Эксперты компании Cisco отметили сходство данного инцидента со взломом серверов компании «Интеллект-сервис» летом 2017 года, в ходе которого в бухгалтерское ПО M.e.doc был внедрен бэкдор, позволивший осуществить атаки с использованием вымогательского ПО NotPetya. Однако, в отличие от NotPetya, данная версия ZeuS распространялась не через уязвимый сервер, а через сайт компании CFM с помощью загрузчика вредоносного ПО, который жертва получала в виде вложения по электронной почте. Вторая кампания, в ходе которой распространялось новое вредоносное ПО FakeBank, была направлена на российских пользователей, в основном клиентов «Сбербанка», «Лето Банка», «ВТБ24» и других российских банков. FakeBank маскируется под набор приложений для управления SMS/MMS и перехватывает SMS-сообщения для последующего хищения средств пользователей. В новом году тема майнинга криптовалюты продолжает быть актуальной. В частности, специалисты компании AlienVault сообщили об обнаружении нового загрузчика, устанавливавшего майнер криптовалюты, который отправлял добытые средства на серверы в Университете имени Ким Ир Сена в Пхеньяне (Северная Корея). Вредоносный загрузчик, впервые выявленный в конце декабря 2017 года, предназначен для установки xmrig – майнера криптовалюты Monero с открытым исходным кодом. Прошедшая неделя не обошлась без обвинений в адрес российских хакеров. Так, в Центральной разведывательном управлении США заподозрили Россию в кибератаке с использованием шифровальщика NotPetya на Украину в июне 2017 года. Тогда от атаки пострадали не только украинские, но и российские компании. Согласно публикации издания The Washington Post, сославшегося на секретные документы ЦРУ, ведомство с «высокой степенью достоверности» считает, что за атакой вируса NotPetya на Украину стоят хакеры российского Минобороны, а именно внешней разведки — Главного управления Генштаба (бывшее ГРУ). По мнению основателя компании по кибербезопасности Rendition Infosec Джейка Уильямса, целью атаки NotPetya был «подрыв финансовой системы Украины».

-

- обзор

- инцидентов

-

(и ещё 3 )

C тегом: